Azure ストレージアカウントで信頼されたMicrosoftサービスアクセス制御設定

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azureストレージアカウントにおける信頼されたMicrosoftサービスからのアクセス許可について、リスクと対策を解説します。

ポリシーの説明

信頼されたMicrosoftサービスとは、MicrosoftがAzureプラットフォーム上で管理・運用する特定のサービス群で、高いセキュリティ基準を満たし、信頼できるものとして指定されています。これらのサービスは、強力な認証メカニズムを使用してストレージリソースにアクセスし、ネットワーク制限されたストレージアカウントでも機能するための特別なバイパス権限が必要です。

修復方法

コンソールでの修復手順

- Azure Portalへのアクセス

- Azure Portal (https://portal.azure.com) にログインします

- 対象のストレージアカウントを検索して選択します

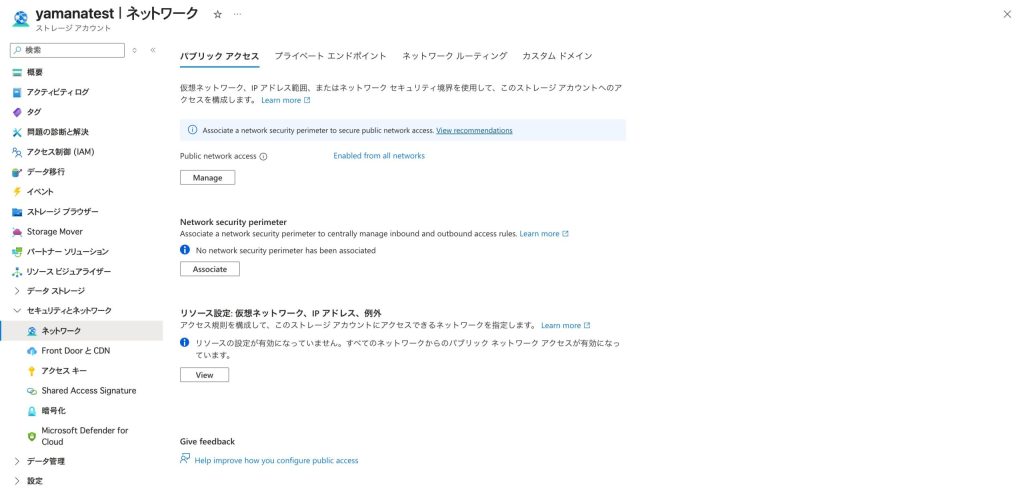

- ネットワーク設定への移動

- 左側のメニューから「セキュリティとネットワーク」セクションを展開

- 「ネットワーク」をクリックします

- ファイアウォール設定の確認

- 「ファイアウォールと仮想ネットワーク」タブが選択されていることを確認

- パブリックネットワークアクセスの設定を確認:

- 「すべてのネットワークから有効」(推奨されません)

- 「選択した仮想ネットワークとIPアドレスから有効」(推奨)

- 「無効」(最も制限的)

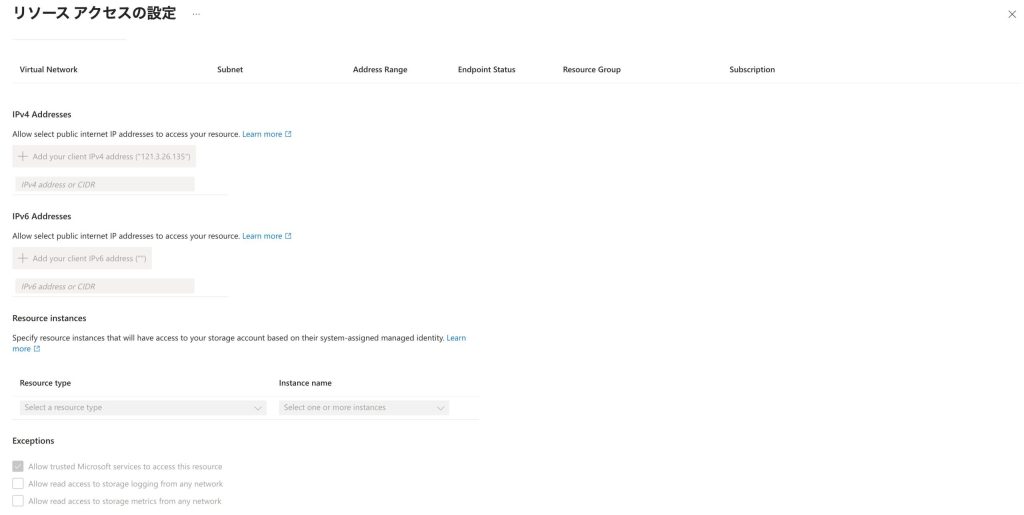

- 信頼されたサービスの例外設定

- 「例外」セクションを確認します

- 「信頼されたサービスの一覧にあるAzureサービスがこのストレージアカウントにアクセスすることを許可する」のチェックボックスをオンにします

- 必要に応じてその他の例外設定も確認:

- 「Azure サービスのログ記録とメトリックの読み取りを許可する」

- 「同じリージョンのストレージ サービスにアクセスを許可する」

- 設定の保存

- ページ上部の「保存」ボタンをクリックして設定を適用します

- 設定が正常に適用されたことを確認する通知が表示されます

最後に

この記事では、Azure ストレージアカウントで信頼されたMicrosoftサービスからのアクセスを有効化する手順について、リスクと対策を解説しました。

信頼されたMicrosoftサービスへのアクセス許可は、Azureエコシステム内でのサービス統合と運用の継続性を確保するために重要です。この設定により、必要なセキュリティを維持しながら、Azure Backup、Site Recovery、Monitorなどの重要なプラットフォームサービスが正常に機能することが保証されます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。