Azure ストレージアカウントのHTTPS強制化設定

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure Storage AccountでHTTPS強制(安全な転送)が有効化されていない問題について、セキュリティリスクと具体的な修復手順を解説します。

ポリシーの説明

Azure Storage Accountにおいて、安全な転送要求(Secure transfer required)設定が無効化されているケースを検出します。

この設定は2017年から利用可能で、有効化するとストレージアカウントはHTTPS(TLS 1.2以上)経由の安全な接続のみを受け付け、平文HTTP経由のすべてのリクエストを400エラー(Bad Request)で拒否します。

2020年以降作成のストレージアカウントではデフォルトで有効ですが、以下のケースで無効化されている可能性があります:

- レガシーアプリケーションとの互換性のため

- 2020年以前に作成された既存アカウント

- 特定のオンプレミスツールやデバイスとの統合

この設定はBlob、File、Queue、Tableの全Azure Storageサービス、およびREST API、SDK、PowerShell、Azure CLIなどのすべてのアクセス方法に適用されます。

修復方法

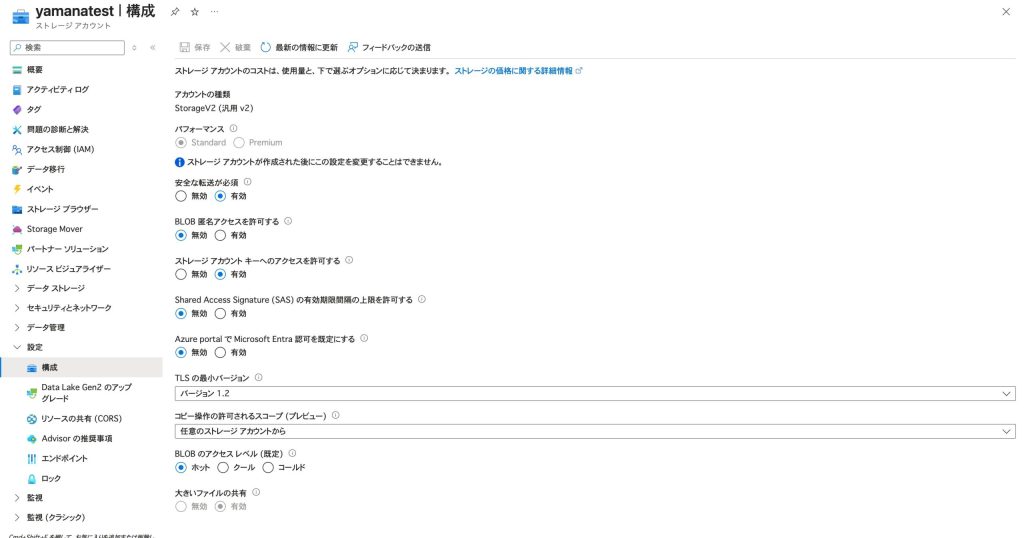

コンソールでの修復手順

Azure コンソールを使用して、ストレージアカウントで安全な転送を強制する設定を行います。

手順:

- Azure ポータルにサインイン

- Azure Portalにアクセスします

- 管理者権限を持つアカウントでサインインします

- ストレージアカウントの選択

- 検索バーで「ストレージアカウント」と入力し、選択します

- 一覧から対象のストレージアカウントをクリックします

- 構成設定への移動

- 左側のメニューから「設定」セクションを確認します

- 「構成」をクリックします

- 安全な転送の有効化

- 「安全な転送が必要」の設定を探します

- トグルを「有効」に切り替えます

- 画面上部の「保存」ボタンをクリックします

- 設定の確認

- 保存が完了したことを確認します

- 設定変更は即座に有効になります

最後に

この記事では、Azure Storage Accountの安全な転送要求(HTTPS強制)の実装方法を詳細に解説しました。

HTTPS強制は単なる設定変更ではなく、包括的なセキュリティ戦略の一環として実装することで、コンプライアンス要件を満たし、データ侵害リスクを最小化できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。