Cloud SQL SQL Serverの接続数制限設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、gcloud CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Cloud SQLのSQL Serverインスタンスでuser connections設定が有効な状態となっているリスクと対策を解説します。

ポリシーの説明

Cloud SQLのSQL Serverインスタンスにおける「user connections」設定は、同時に許可される最大ユーザー接続数を制御します。この設定が0以外の固定値に設定されている場合、SQL Serverの動的な接続管理機能が無効化され、接続数の上限が固定化されます。デフォルト値の0を使用することで、SQL Serverが最大32,767接続まで自動的に管理し、負荷に応じて最適化します。

固定値の設定により、SQL Serverのメモリ管理が非効率になり、全体的なパフォーマンスが低下する可能性があります。Microsoft公式ドキュメントでも、user connectionsは0(自動管理)に設定することが強く推奨されています。

修復方法

コンソールでの修復手順

Google Cloud コンソールを使用して、user connections設定を自動管理(値: 0)に変更します。

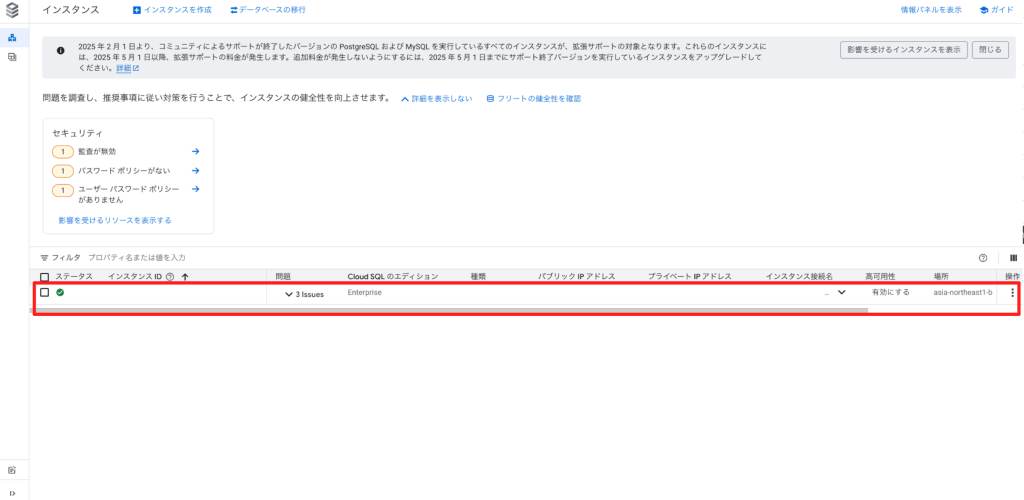

- Google Cloud Consoleにログイン

- Cloud SQLインスタンスページに移動します

- 対象のSQL Serverインスタンスを選択

- 設定を変更したいSQL Serverインスタンスをクリックします

- インスタンスの編集画面を開く

- インスタンス詳細ページで「編集」ボタンをクリックします

- フラグセクションまでスクロール

- 設定画面を下にスクロールし、「フラグ」セクションを見つけます

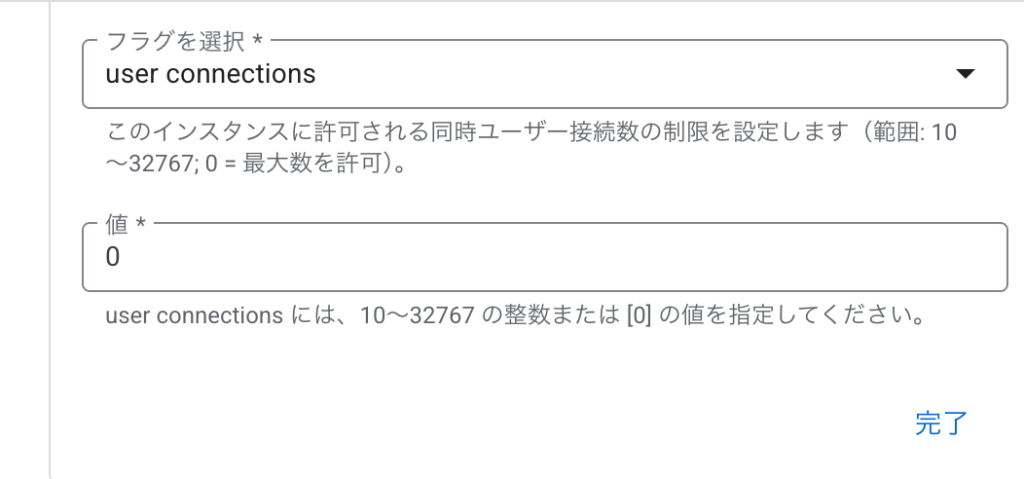

- user connectionsフラグを確認・修正

- 既存の「user connections」フラグがある場合は、値を「0」に変更します

- フラグが存在しない場合は、「フラグを追加」をクリックし、ドロップダウンから「user connections」を選択し、値を「0」に設定します

- 変更を保存

- ページ下部の「保存」ボタンをクリックして変更を適用します

- 警告: この変更によりインスタンスが再起動されます

- 設定の確認

- インスタンスが再起動後、フラグセクションで「user connections」が「0」に設定されていることを確認します

Terraformでの修復手順

Cloud SQL SQL Serverインスタンスのuser connections設定を自動管理に設定するTerraformコードです。

# Cloud SQL SQL Serverインスタンスの設定

resource "google_sql_database_instance" "sqlserver_secure" {

>>> Skip

# user connections を自動管理(0)に設定

database_flags {

name = "user connections"

value = "0" # 重要: 自動管理を有効化

}

}

最後に

この記事では、Cloud SQLのSQL Serverインスタンスでuser connections設定が有効な状態となっているリスクと対策を解説しました。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。