AzureストレージアカウントでTLSバージョン指定の設定手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(Azure Portal、Azure CLI、PowerShell、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure Storage Accountで旧バージョンのTLS(TLS 1.0/1.1)が有効化されている問題について、セキュリティリスクと具体的な修復手順を解説します。

ポリシーの説明

Azure Storage AccountでTLS バージョン1.2以上が使用されていない設定を検出します。 Azure Storageは現在TLS 1.0、1.1、1.2、1.3をサポートしていますが、TLS 1.0および1.1は既知のセキュリティ脆弱性があり、最新の暗号化標準を満たしていません。

セキュリティリスク軽減とサービス継続性の確保のため、TLS 1.0/1.1の使用を禁止し、TLS 1.2以上を必須とする必要があります。

修復方法

コンソールでの修復手順

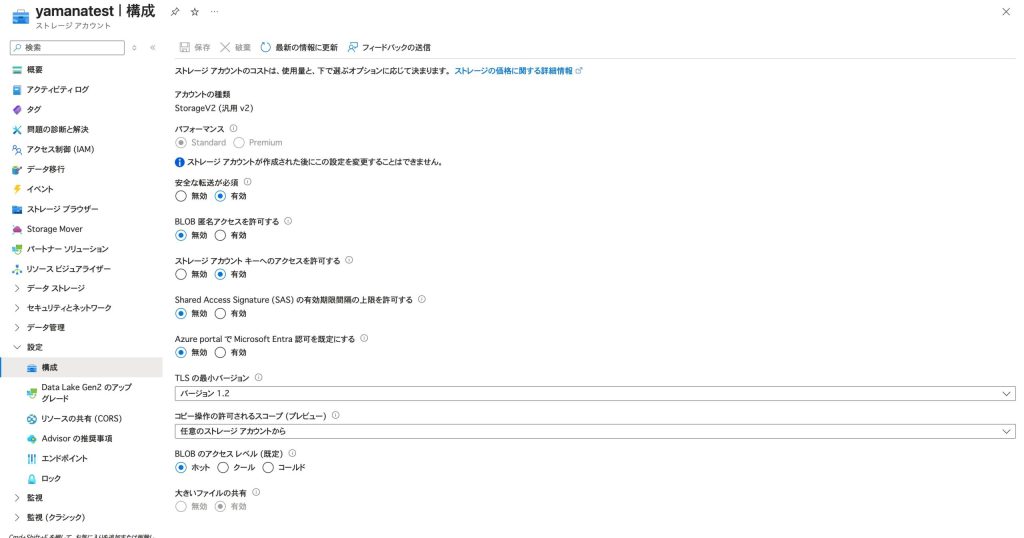

Azure コンソールを使用して、ストレージアカウントでTLS 1.2以上を必須とする設定を行います。

手順:

- Azure ポータルにサインイン

- Azure Portalにアクセスします

- 管理者権限を持つアカウントでサインインします

- ストレージアカウントの選択

- 検索バーで「ストレージアカウント」と入力し、選択します

- 一覧から対象のストレージアカウントをクリックします

- 構成設定への移動

- 左側のメニューから「設定」セクションを確認します

- 「構成」をクリックします

- 最小TLSバージョンの設定

- 「最小TLSバージョン」のドロップダウンを確認します

- 「バージョン1.2」を選択します(推奨)

- 設定の保存

- 画面上部の「保存」ボタンをクリックします

- 保存が完了したことを確認します

設定前の確認事項:

- 現在のTLS使用状況の確認

- Azure Monitor → ログで以下のクエリを実行:

StorageBlobLogs | where TimeGenerated > ago(30d) | where TlsVersion in ("TLS 1.0", "TLS 1.1") | summarize RequestCount = count() by TlsVersion, CallerIpAddress, UserAgentHeader | order by RequestCount desc別のサービス用のクエリ:// ファイル共有アクセスの確認 StorageFileLogs | where TimeGenerated > ago(30d) | where TlsVersion in ("TLS 1.0", "TLS 1.1") | summarize count() by TlsVersion, CallerIpAddress // キュー/テーブルアクセスの確認 StorageQueueLogs | where TimeGenerated > ago(30d) | where TlsVersion in ("TLS 1.0", "TLS 1.1") | summarize count() by TlsVersion, CallerIpAddress - 影響を受けるアプリケーションの特定と対処

- .NET Framework:

- 4.5以前: ServicePointManager.SecurityProtocol設定が必要

- 4.6以降: デフォルトでTLS 1.2をサポート

- Java:

- JDK 7以前: TLS 1.2サポートなし(アップグレード必須)

- JDK 8: -Dhttps.protocols=TLSv1.2オプションが必要

- Python:

- 2.7.9以降、3.4以降でTLS 1.2をサポート

- 古いOS/ブラウザ:

- Windows 7/Server 2008 R2: 更新プログラムKB3140245が必要

- IE 11: TLS 1.2を手動で有効化が必要

- Azure SDK:

- 最新バージョンへのアップデートを推奨

- .NET Framework:

最後に

この記事では、Azure Storage Accountで旧バージョンのTLS(TLS 1.0/1.1)が有効化されている問題について、包括的なリスク評価と複数の修復手順を解説しました。

設定変更前に必ず既存のアプリケーションへの影響を確認し、Azure Monitorを使用してTLS使用状況を継続的に監視しながら、段階的な移行計画を実行することを強く推奨します。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。