Azure SQL ServerのTDEプロテクターでCMKを有効化する設定手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure SQL ServerのTDEプロテクターでCMKを有効化する設定手順について、リスクと対策を解説します。

ポリシーの説明

Transparent Data Encryption (TDE) は、Azure SQL Databaseで保存されているデータ、ログファイル、バックアップを透過的に暗号化する機能です。デフォルトではMicrosoftが管理するサービス管理キーが使用されますが、CMK(Customer Managed Key)を使用することで、お客様が暗号化キーを完全に制御できるようになります。TDEはAES-256暗号化アルゴリズムを使用し、データベース暗号化キー(DEK)をTDEプロテクターで保護します。

修復方法

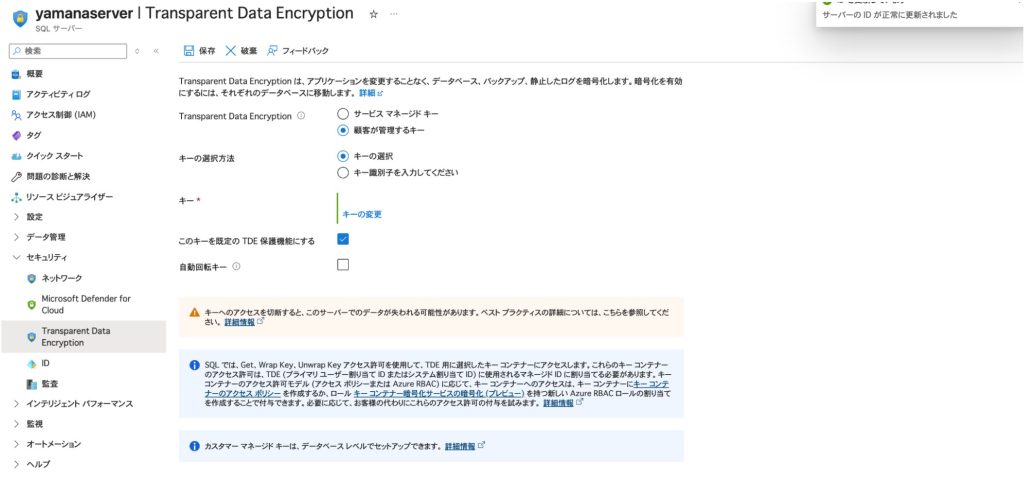

コンソールでの修復手順

Azure コンソールを使用して、SQL ServerのTDEプロテクターでCMKを有効化します。

重要な前提条件:

- Azure Key Vaultが作成され、論理削除と消去保護が有効になっていること

- Key Vault内に適切なRSAキー(2048ビットまたは3072ビット)が作成されていること

- SQL Serverのマネージドアイデンティが有効になっていること

手順1: SQL Serverのマネージドアイデンティを有効化

- Azure Portalで対象のSQL Serverを選択

- 「セキュリティ」→「アイデンティティ」を選択

- 「システム割り当て」セクションで「状態」を「オン」に設定

- 「保存」をクリック

- 表示されるオブジェクトIDをメモ

手順2: Key Vaultでアクセスポリシーを設定

- Azure Key Vaultを開く

- 「アクセスポリシー」→「アクセスポリシーの追加」を選択

- 以下の権限を設定:

- キーのアクセス許可: 「取得」「キーを折り返す」「キーの折り返しを解除」

- 「プリンシパルの選択」でSQL ServerのマネージドアイデンティのオブジェクトIDを選択

- 「追加」→「保存」をクリック

手順3: TDEプロテクターの設定

- SQL Serverの「セキュリティ」→「Transparent data encryption」を選択

- 「カスタマー管理キー」を選択

- 「キーの選択」をクリック

- Key VaultとキーをKey Vaultから選択

- 「保存」をクリック

最後に

この記事では、Azure SQL ServerのTDEプロテクターでCMKを有効化する設定手順について、リスクと対策を解説しました。

CMKの導入は、コンプライアンス要件を満たし、データ主権を確保するための重要なステップです。ただし、キー管理の責任が増すため、適切な運用手順と監視体制の構築が不可欠です。特に、キーアクセス障害時の対応手順を事前に策定し、定期的に訓練を実施することを強く推奨します。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。