Microsoft Defender for Cloud セキュリティアラートの重要度フィルター設定

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Microsoft Defender for Cloud でセキュリティアラートのメール通知閾値が High 以上に設定されていない問題について、リスクと対策を解説します。

ポリシーの説明

Microsoft Defender for Cloud では、検出された脅威や異常なアクティビティに対してセキュリティアラートを生成します。これらのアラートの重大度に基づいて適切なメール通知設定を行うことで、重要なセキュリティインシデントを迅速に認識し、対応することが可能になります。

アラートの重要度は以下の4段階で分類されます:

- High(高): 高い確率でリソースが侵害されていることを示す

- Medium(中): 疑わしいアクティビティで、リソースが侵害されている可能性を示す

- Low(低): 良性の可能性もあるが、異常なパターンを示す

- Informational(情報): セキュリティ関連の有用な情報を提供

適切な通知フィルタリングにより、アラート疲れを防ぎながら、重要なセキュリティイベントを確実にキャッチすることが重要です。

修復方法

コンソールでの修復手順

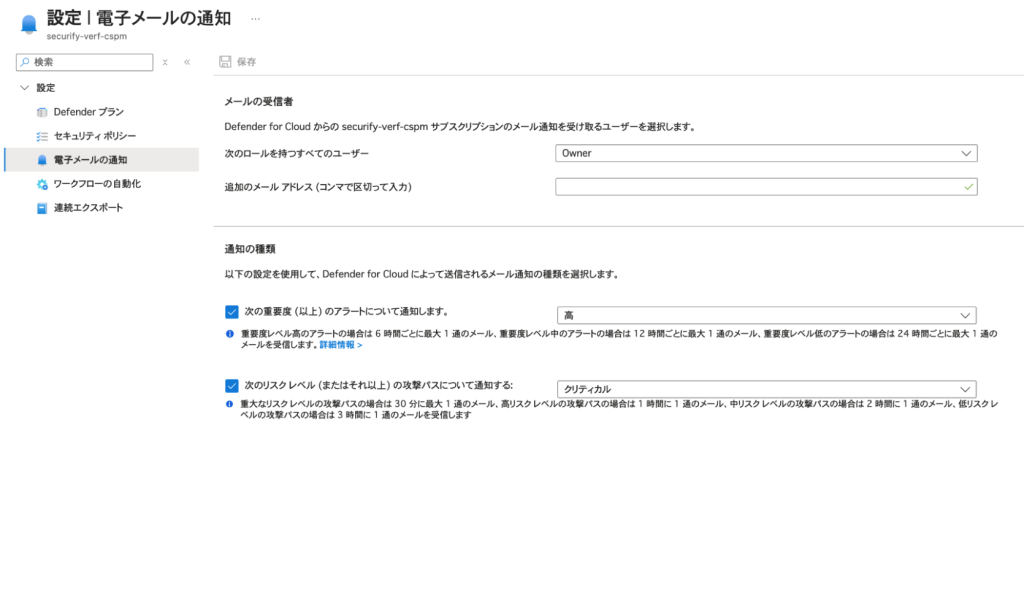

Azure Portal を使用して、セキュリティアラートのメール通知閾値を High 以上に設定します。

- Azure Portal にサインイン

- Azure Portal にアクセス

- セキュリティ管理者またはサブスクリプション所有者権限でサインイン

- Microsoft Defender for Cloud に移動

- 左側のメニューから「Microsoft Defender for Cloud」を選択

- または検索バーで「Defender」と入力して選択

- 環境設定を開く

- 左側のメニューから「環境設定」をクリック

- 管理グループまたはサブスクリプションの階層を展開

- 対象のサブスクリプションを選択

- メール通知設定を構成

- 「メール通知」タブをクリック

- 以下の設定を構成:

連絡先情報:

- 「追加のメール受信者」フィールドに、セキュリティチームのメールアドレスを入力

- 複数のアドレスはセミコロン(;)で区切る

- 例:

security-team@example.com; soc@example.com; incident-response@example.com

通知対象の役割:

- 「サブスクリプション所有者への通知」: オン

- 「セキュリティ管理者への通知」: オン(推奨)

- 「セキュリティ閲覧者への通知」: 組織のポリシーに応じて設定

- アラート重要度フィルターの設定

- 「アラートの重要度によってメール通知をフィルター」セクションで設定:

- 最小重要度: 「高」を選択

- これにより、High 重要度のアラートのみが通知される

- High のみ通知: インシデント対応チーム向け

- Medium 以上を通知: セキュリティ分析チーム向け

- Low 以上を通知: セキュリティ監査目的(非推奨)

- 週次ダイジェストの設定(オプション)

- 「週次ダイジェストメール」を有効化

- 毎週のセキュリティ状況サマリーを受信

- 設定を保存

- 画面下部の「保存」ボタンをクリック

- 「正常に保存されました」メッセージを確認

- テスト通知の実施(推奨)

- 設定保存後、テストアラートを生成して通知が正しく動作することを確認

最後に

この記事では、Microsoft Defender for Cloud でセキュリティアラートのメール通知閾値を High 以上に設定する手順について、リスクと対策を解説しました。

適切なメール通知設定により、重要なセキュリティインシデントを見逃すことなく、迅速な対応が可能になります。低重要度のアラートによる通知疲れを防ぎながら、本当に重要なセキュリティイベントに集中できる環境を構築することが、効果的なセキュリティ運用の鍵となります。

定期的な設定の見直しと、インシデント対応体制の整備を行い、継続的にセキュリティ態勢を改善していくことが重要です。

この問題の検出は弊社が提供する Securify の CSPM 機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。