Azure App ServiceでのHTTPログを有効化設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure App ServiceでHTTPログ(AppServiceHTTPLogs)が無効になっている場合のセキュリティリスクと、Azure Portal、Terraformを使用した具体的な有効化手順を詳しく解説します。HTTPログの活用により、セキュリティインシデントの早期検知とコンプライアンス対応が可能になります。

ポリシーの説明

Azure App Serviceでは、Webアプリケーションへのすべてのリクエストを記録するHTTPログ機能が提供されています。この診断ログは、セキュリティ監査、パフォーマンス分析、問題のトラブルシューティングに不可欠です。AppServiceHTTPLogsが無効化されている場合、重要な監査情報が失われ、セキュリティインシデントの検出と対応が困難になります。

修復方法

コンソールでの修復手順

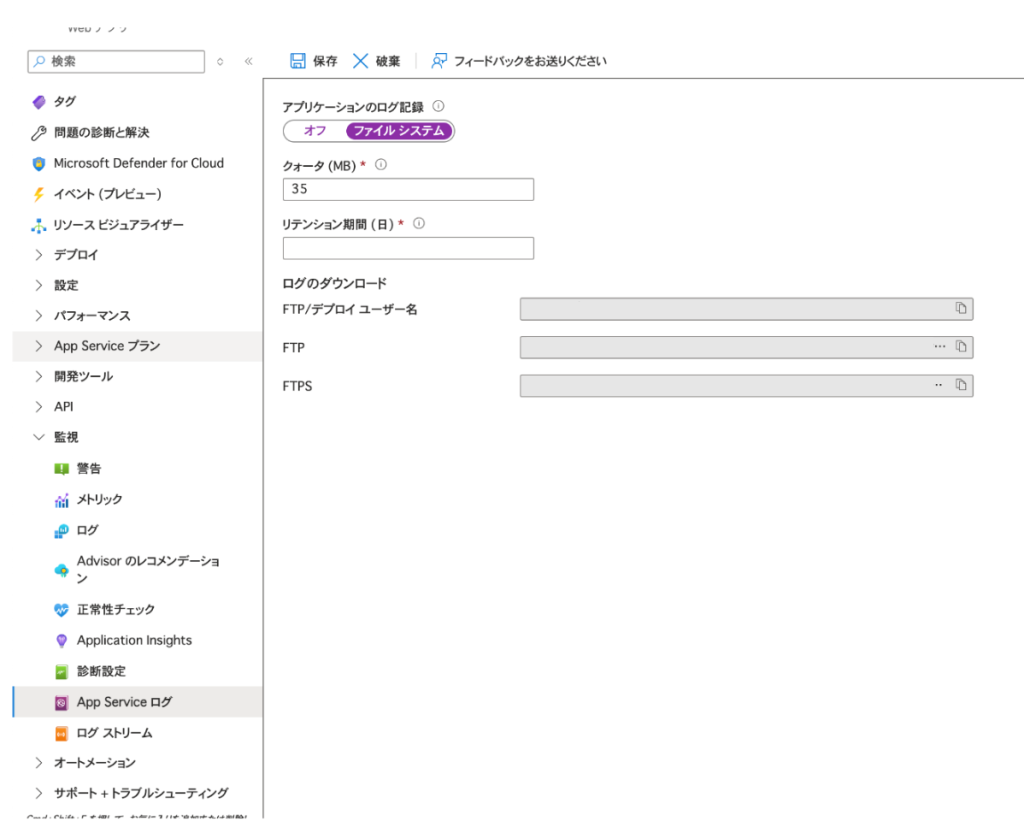

Azure コンソールを使用して、App ServiceでHTTPログを有効化します。

- Azure Portalにサインイン

- https://portal.azure.com にアクセスしてサインインします

- App Serviceリソースへ移動

- 左側のメニューから「App Services」を選択

- HTTPログを有効化したいApp Serviceを選択します

- 診断ログへ移動

- App Serviceの左側メニューから「監視」セクションの「App Service ログ」を選択します

- HTTPログの有効化

- 「Web サーバーのログ記録」セクションを確認

- 「Web サーバーのログ記録」を「ファイル システム」または「Storage Blob」から選択

- ファイルシステムを選択した場合:

- クォータ (MB): 35以上を推奨(ログファイルの最大サイズ)

- 保持期間 (日): 7日以上を推奨

- Storage Blobを選択した場合:

- ストレージアカウントを選択または作成

- コンテナーを選択または作成

- 保持期間 (日): 30日以上を推奨

- 詳細エラーメッセージとトレースの有効化(オプション)

- 「詳細なエラー メッセージ」を「オン」に設定

- 「失敗した要求のトレース」を「オン」に設定

- これらは詳細なデバッグ情報を提供します

- 保存

- ページ上部の「保存」ボタンをクリックして設定を適用します

- ログの確認方法

- ファイルシステムの場合: 「ログ ストリーミング」から確認

- Storage Blobの場合: 指定したストレージアカウントのコンテナーから確認

- Log Analyticsと統合することで、より高度な分析が可能

最後に

この記事では、Azure App ServiceでHTTPログが有効化されていない問題について、リスクと具体的な対策を解説しました。

HTTPログの有効化は、セキュリティ監視とコンプライアンス要件を満たすために不可欠です。ログはStorage Blobに保存し、Log Analyticsと統合することで、高度な分析とアラート設定が可能になります。また、保持期間は組織のセキュリティポリシーとコンプライアンス要件に応じて適切に設定してください。

Terraformで既存のApp Serviceを移行する際は、azurerm_app_service(非推奨)からazurerm_linux_web_appやazurerm_windows_web_appへの単純な置き換えは、リソースの再作成を引き起こします。適切な移行手順を実施してください。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。