App ServiceでのHTTPバージョン指定の設定

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、App Serviceで最新のHTTPバージョン(HTTP/2)を有効化する方法について、リスクと対策を解説します。

ポリシーの説明

Azure App ServiceはデフォルトでHTTP/1.1を使用しています。HTTP/2を有効化することで、パフォーマンスの向上とセキュリティの強化が期待できます。HTTP/2では、バイナリプロトコル、多重化、ヘッダー圧縮(HPACK)などの機能により、より効率的な通信が可能になります。

修復方法

コンソールでの修復手順

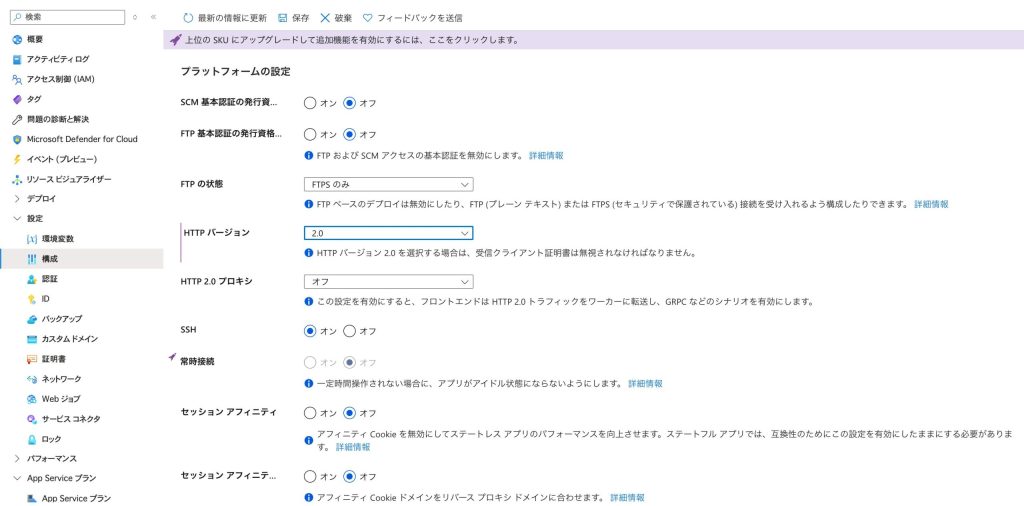

Azure コンソールを使用して、App ServiceでHTTP/2を有効化します。

- Azure Portalにサインインします

- 左側のメニューから「App Services」を選択します

- 対象のApp Serviceリソースを選択します

- 左側のメニューの「設定」セクションから「構成」を選択します

- 「全般設定」タブをクリックします

- 「プラットフォーム設定」セクションまでスクロールします

- 「HTTPバージョン」のドロップダウンメニューから「2.0」を選択します

- ページ上部の「保存」ボタンをクリックします

- 変更を確認するポップアップが表示されたら、「はい」をクリックします

- アプリケーションが再起動され、HTTP/2が有効になります

最後に

Azure App ServiceでHTTP/2を有効化することで、パフォーマンスの大幅な改善とセキュリティの強化が期待できます。

重要なポイント:

- Azure App ServiceはデフォルトでHTTP/1.1を使用、明示的な有効化が必要

- HTTP/2の多重化とヘッダー圧縮によりパフォーマンスが向上

- ブラウザ実装ではHTTP/2はTLS上でのみ動作するため、実質的に暗号化が強制される

- TLS 1.2以上の設定がHTTP/2に必須

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。