Cloud SQL PostgreSQLのlog_disconnectionsでセッション終了を監視する手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、gcloud CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Cloud SQL PostgreSQLインスタンスのlog_disconnectionsフラグを有効化し、セッション終了情報をログに記録する方法について、リスクと対策を解説します。

ポリシーの説明

Cloud SQL PostgreSQL インスタンスでは、log_disconnections データベースフラグがデフォルトで「off」に設定されており、データベースセッションの終了情報がログに記録されません。このフラグを「on」に設定することで、各セッションの終了とその継続時間がログに記録され、セキュリティ監査やトラブルシューティングに必要な情報を取得できます。

なぜ危険なのか?log_disconnectionsが無効の場合のリスク

log_disconnections フラグが無効な場合、以下のリスクが生じます:

- セキュリティ監査の困難性: 不正アクセスや異常な接続パターンの検出が困難になります

- インシデント調査の制限: セキュリティインシデント発生時に、攻撃者の活動履歴を追跡できません

- パフォーマンス問題の特定困難: 長時間接続や異常終了したセッションの特定ができません

修復方法

gcloud CLIでの修復手順

gcloud CLIを使用して、log_disconnectionsフラグを簡単に設定できます。

# Cloud SQLインスタンスの一覧を確認

gcloud sql instances list

# log_disconnectionsフラグを有効化

# 注意: このコマンドは既存のフラグをすべて上書きします

gcloud sql instances patch [INSTANCE_NAME] \

--database-flags=log_disconnections=on

# 複数のフラグを同時に設定する場合(カンマ区切り、スペースなし)

gcloud sql instances patch [INSTANCE_NAME] \

--database-flags=log_disconnections=on,log_connections=on,log_checkpoints=on

# 設定を確認

gcloud sql instances describe [INSTANCE_NAME] \

--format="get(settings.databaseFlags)"

注意: この操作によりインスタンスが再起動されます。

コンソールでの修復手順

Google Cloud コンソールを使用して、Cloud SQL PostgreSQL インスタンスの log_disconnections フラグを有効にします。

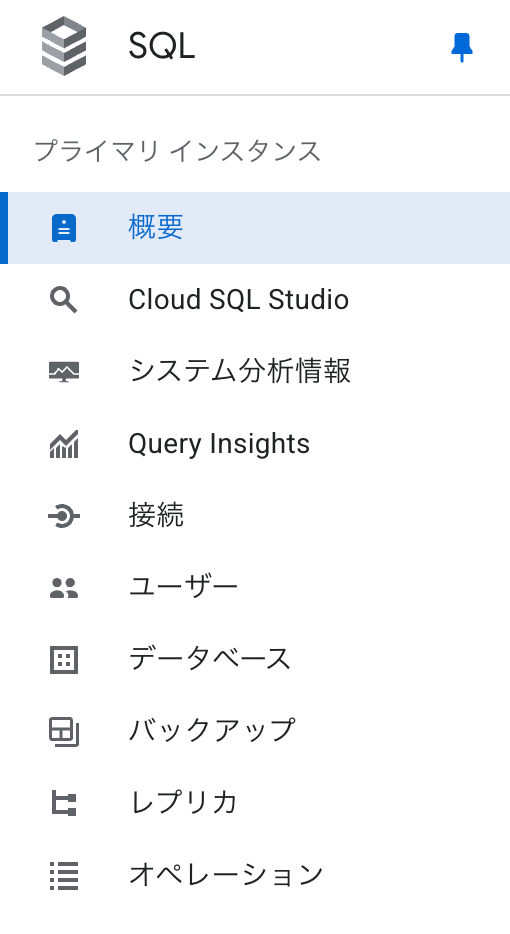

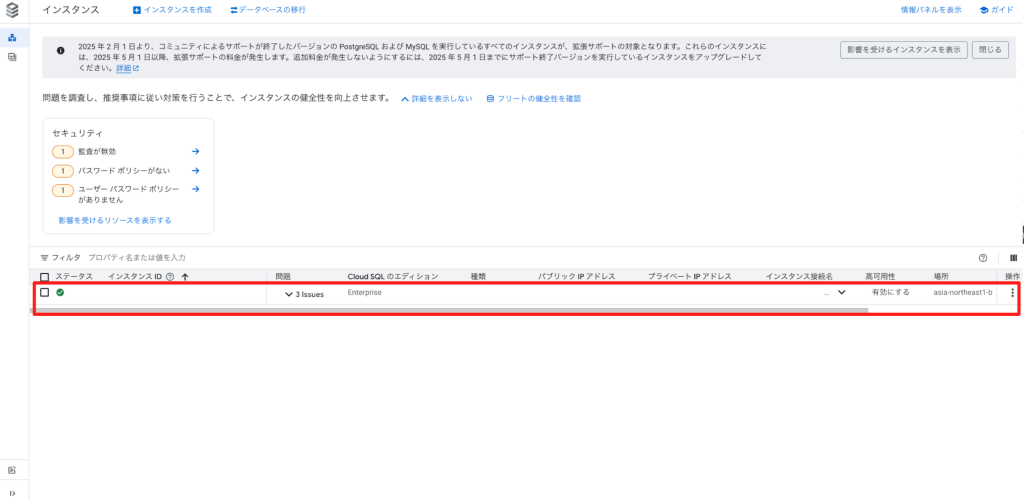

- Google Cloud Console にログインし、「SQL」ページに移動します

- 対象の PostgreSQL インスタンスを選択します

- 「編集」ボタンをクリックします

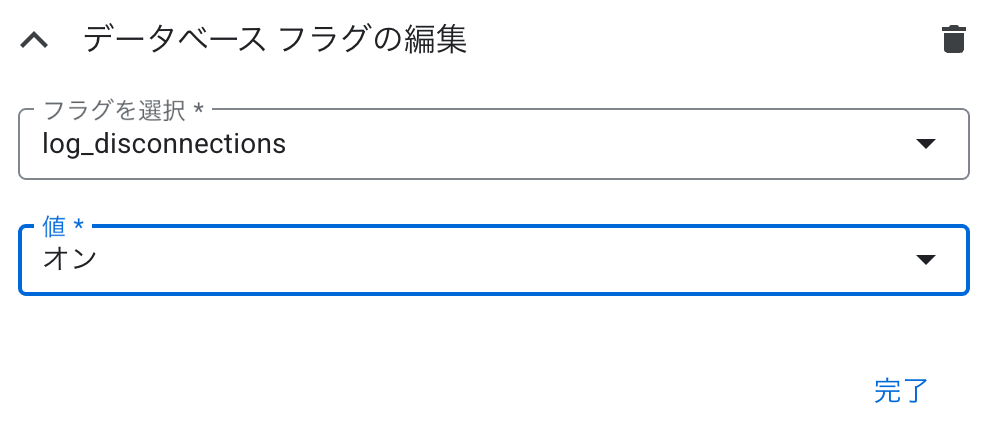

- 「設定」セクションまでスクロールし、「データベースのフラグ」をクリックして展開します

- ドロップダウンから

log_disconnectionsを選択し、値をonに設定します

- 画面下部の「保存」ボタンをクリックします

- 変更内容を確認し、「保存して再起動」をクリックします

注意:この変更により、インスタンスが数分間再起動されます。

Terraformでの修復手順

Cloud SQL PostgreSQL インスタンスの log_disconnections フラグを有効にする Terraform コードと、主要な修正ポイントを説明します。

resource "google_sql_database_instance" "postgresql" {

>>> Skip

settings {

# データベースフラグ設定

database_flags {

name = "log_disconnections"

value = "on"

}

}

}

最後に

この記事では、Cloud SQL PostgreSQLインスタンスのlog_disconnectionsフラグを有効化し、セッション終了情報をログに記録する方法について、リスクと対策を解説しました。

この設定は、セキュリティ監視やトラブルシューティングに不可欠な情報を提供し、コンプライアンス要件を満たすためにも重要です。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。