Google Cloud組織の監査ログの有効化について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、gcloud CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、組織のデフォルト監査ログ設定が無効化されている問題について、リスクと対策を解説します。

ポリシーの説明

組織レベルでデフォルトの監査ログ設定を有効化し、包括的なログ記録を確保します。Google Cloud の監査ログは、プロジェクト内で「誰が」「いつ」「どこで」「何を」行ったかを記録する重要なセキュリティ機能です。

修復方法

コンソールでの修復手順

Google Cloud コンソールを使用して、組織レベルでデフォルトの監査ログ設定を有効化します。

ステップ1: 組織の監査ログ設定へのアクセス

- Google Cloud コンソールにログイン

- 「IAMと管理」→「監査ログ」に移動

- 画面上部で組織を選択(プロジェクトではなく組織レベルを選択)

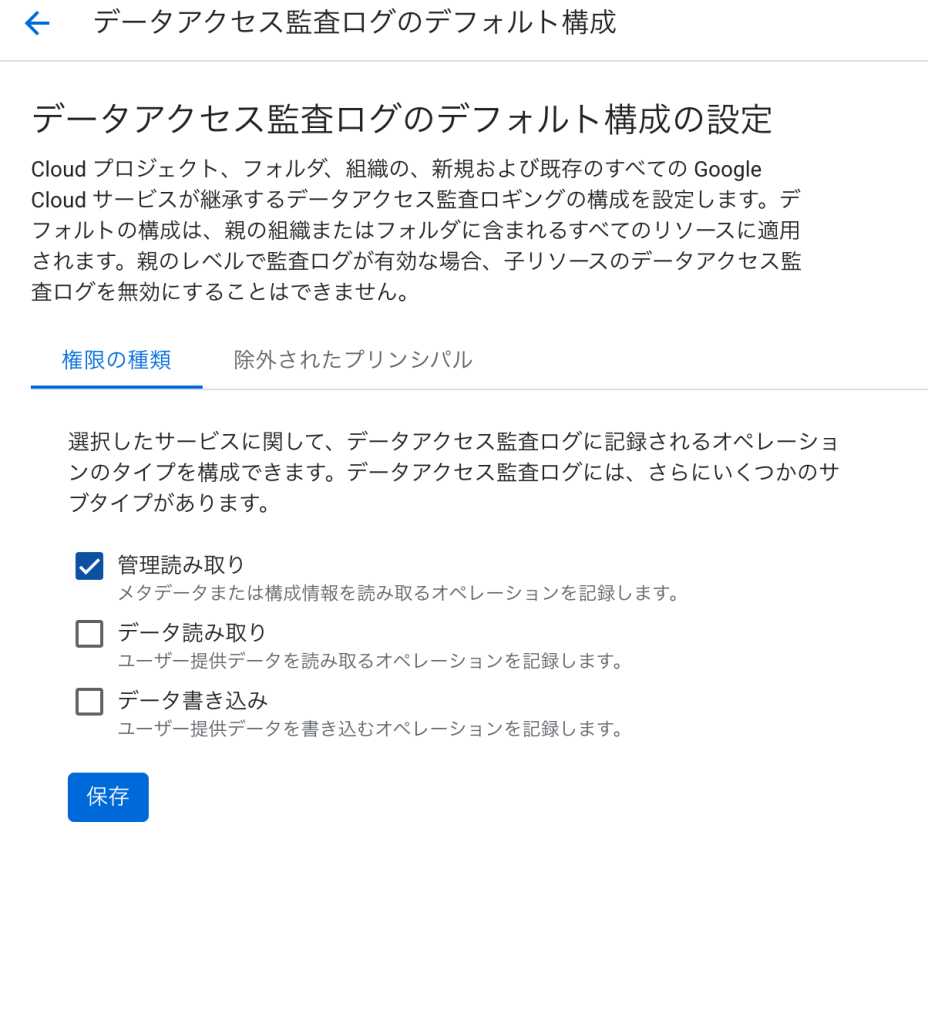

ステップ2: デフォルト監査ログの設定

- 「デフォルトの監査構成」セクションを確認

- 以下の監査ログタイプを有効化:

- データアクセス(Data Access):

- 管理読み取り(Admin Read): 有効化を推奨

- データ読み取り(Data Read): 必要に応じて有効化

- データ書き込み(Data Write): 必要に応じて有効化

- データアクセス(Data Access):

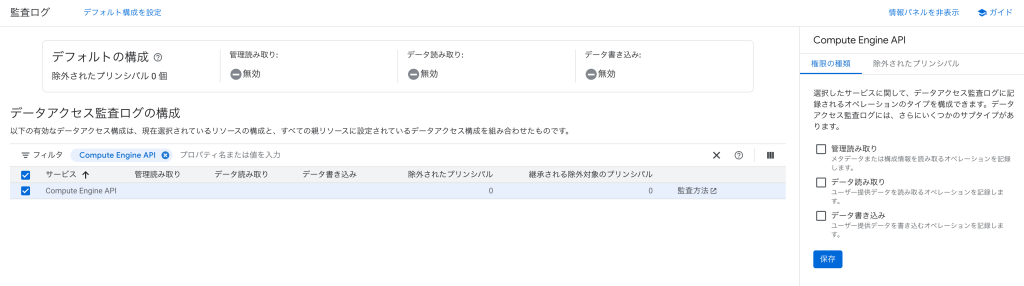

ステップ3: サービス固有の設定

- 重要なサービスに対して個別に設定:

- Compute Engine: データアクセスログを有効化

- Cloud Storage: データ読み取り/書き込みログを有効化

- BigQuery: データアクセスログを有効化

- Cloud SQL: 管理読み取りログを有効化

- IAM: すべてのログタイプを有効化

- 各サービスの横にあるチェックボックスで必要なログタイプを選択

ステップ4: 設定の保存

- すべての設定を確認

- 「保存」ボタンをクリック

- 変更が組織全体に反映されることを確認

ステップ5: ログの保持期間設定

- 「Logging」→「ログルーター」に移動

- 「_Default」シンクを選択

- 保持期間を適切に設定(推奨:最低400日)

Terraformでの修復手順

組織のデフォルト監査ログを有効化するTerraformコードと、主要な修正ポイントを説明します。

# データソース

data "google_organization" "org" {

domain = var.organization_domain # 例: "example.com"

}

data "google_project" "current" {}

# 組織レベルの監査ログ設定

resource "google_organization_iam_audit_config" "org_audit" {

org_id = data.google_organization.org.org_id

service = "allServices" # すべてのサービスに適用

# 管理読み取りログを有効化

audit_log_config {

log_type = "ADMIN_READ"

}

# データ読み取りログを有効化(必要に応じてコメントアウト)

audit_log_config {

log_type = "DATA_READ"

}

# データ書き込みログを有効化

audit_log_config {

log_type = "DATA_WRITE"

}

}

# 重要なサービスの個別設定例

locals {

critical_services = [

"compute.googleapis.com",

"storage.googleapis.com",

"bigquery.googleapis.com",

"sqladmin.googleapis.com",

"iam.googleapis.com",

"cloudkms.googleapis.com",

"container.googleapis.com"

]

}

# 各重要サービスに対する監査ログ設定

resource "google_organization_iam_audit_config" "critical_services" {

for_each = toset(local.critical_services)

org_id = data.google_organization.org.org_id

service = each.value

audit_log_config {

log_type = "ADMIN_READ"

}

audit_log_config {

log_type = "DATA_READ"

}

audit_log_config {

log_type = "DATA_WRITE"

}

}

# 監査ログの長期保存用バケット

resource "google_storage_bucket" "audit_logs" {

name = "${var.organization_name}-audit-logs-${data.google_project.current.number}"

location = var.region

storage_class = "NEARLINE" # コスト最適化

# バケットレベルの均一アクセス

uniform_bucket_level_access = true

# ライフサイクルルール

lifecycle_rule {

condition {

age = 2555 # 7年間保持

}

action {

type = "Delete"

}

}

# 不正アクセス防止

retention_policy {

retention_period = 220752000 # 7年間(秒単位)

is_locked = false # 本番環境ではtrueを推奨

}

# 暗号化設定

encryption {

default_kms_key_name = google_kms_crypto_key.audit_logs.id

}

# バージョニング

versioning {

enabled = true

}

# ロギング

logging {

log_bucket = google_storage_bucket.log_bucket.name

log_object_prefix = "audit-logs/"

}

}

# KMS暗号鍵

resource "google_kms_key_ring" "audit" {

name = "audit-log-keyring"

location = var.region

}

resource "google_kms_crypto_key" "audit_logs" {

name = "audit-log-key"

key_ring = google_kms_key_ring.audit.id

rotation_period = "7776000s" # 90日

lifecycle {

prevent_destroy = true

}

}

# ログシンクの作成(長期保存用)

resource "google_logging_organization_sink" "audit_sink" {

name = "audit-log-sink"

org_id = data.google_organization.org.org_id

destination = "storage.googleapis.com/${google_storage_bucket.audit_logs.name}"

# 監査ログのみをフィルタ

filter = <<-EOT

LOG_ID("cloudaudit.googleapis.com/activity") OR

LOG_ID("cloudaudit.googleapis.com/data_access") OR

LOG_ID("cloudaudit.googleapis.com/system_event") OR

LOG_ID("cloudaudit.googleapis.com/policy")

EOT

# 子リソース(プロジェクト、フォルダ)を含める

include_children = true

# BigQueryへのエクスポートも検討(分析用)

# destination = "bigquery.googleapis.com/projects/${var.project_id}/datasets/${google_bigquery_dataset.audit_logs.dataset_id}"

}

# ログバケットへの書き込み権限

resource "google_storage_bucket_iam_member" "log_writer" {

bucket = google_storage_bucket.audit_logs.name

role = "roles/storage.objectCreator"

member = google_logging_organization_sink.audit_sink.writer_identity

}

# 変数定義

variable "organization_domain" {

description = "Organization domain"

type = string

}

variable "organization_name" {

description = "Organization name for resource naming"

type = string

}

variable "region" {

description = "Default region for resources"

type = string

default = "asia-northeast1"

}

# アラート設定(監査ログが無効化された場合)

resource "google_monitoring_alert_policy" "audit_disabled" {

display_name = "Audit Logging Disabled Alert"

combiner = "OR"

enabled = true

conditions {

display_name = "Audit log configuration changed"

condition_threshold {

filter = <<-EOT

resource.type="audited_resource"

AND protoPayload.methodName="SetIamPolicy"

AND protoPayload.request.policy.auditConfigs.auditLogConfigs.logType="DATA_READ"

EOT

duration = "0s"

comparison = "COMPARISON_GT"

threshold_value = 0

}

}

notification_channels = [google_monitoring_notification_channel.security_team.id]

documentation {

content = "監査ログ設定が変更されました。セキュリティチームによる確認が必要です。"

}

}

# 通知チャネル

resource "google_monitoring_notification_channel" "security_team" {

display_name = "Security Team"

type = "email"

labels = {

email_address = var.security_team_email

}

}

variable "security_team_email" {

description = "Security team email"

type = string

}

主要な修正ポイント

- 包括的なログ収集: すべてのサービスでデフォルトの監査ログを有効化

- 長期保存の実装: 規制要件に対応した7年間の保存期間

- 暗号化とアクセス制御: KMSによる暗号化と厳格なアクセス制御

- 自動化された監視: 設定変更を検知するアラート機能

- コスト最適化: NEARLINEストレージクラスの使用

ベストプラクティス

- ログタイプの選択基準

- 管理アクティビティ: 常に有効(無料)

- データアクセス – 管理読み取り: 推奨(低コスト)

- データアクセス – データ読み取り/書き込み: 重要サービスのみ(高コスト)

- コスト最適化

- BigQuery、Cloud Storageのデータアクセスログはボリュームが大きい

- フィルタリングやサンプリングを検討

- 長期保存にNEARLINE/COLDLINEストレージを活用

- 監査ログの分析

- BigQueryへのエクスポートで高度な分析が可能

- Cloud Security Command Centerとの統合

- SIEMソリューションへの転送

- アクセス制御

- 監査ログへのアクセスは最小限に

- 読み取り専用ロールの使用

- ログバケットのオブジェクトロックを検討

まとめ

この記事では、組織のデフォルト監査ログ設定の有効化について、リスクと対策を解説しました。

監査ログは、セキュリティ監視、コンプライアンス対応、インシデント対応に不可欠な要素です。組織レベルでデフォルト設定を有効化することで、一貫性のあるログ収集を実現し、セキュリティ体制を強化できます。

適切な監査ログ設定により:

- セキュリティインシデントの早期検知

- コンプライアンス要件の充足

- 効率的なインシデント対応

- 内部統制の強化

を実現できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。