Google CloudでAPIキーを廃止してより安全な認証方法へ移行する方法

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、gcloud CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、GCP APIキーの使用を最小限に抑える実装手順について、リスクと対策を解説します。

ポリシーの説明

Google Cloud Platform(GCP)において、APIキーは最も基本的な認証方法の一つですが、同時に最もセキュリティリスクが高い認証方法でもあります。APIキーは静的な文字列であり、一度生成されると明示的に無効化されるまで有効です。GCPでは、より安全な認証方法として、サービスアカウント、OAuth 2.0、Workload Identity、Application Default Credentials (ADC)などが提供されており、これらの使用が推奨されています。本ポリシーは、プロジェクト内でのAPIキーの発行を最小限に抑え、より安全な認証方法への移行を促進することを目的としています。

修復方法

コンソールでの修復手順

Google Cloud コンソールを使用して、既存のAPIキーを確認し、より安全な認証方法に移行します。

1. 既存のAPIキーの確認と削除

- Google Cloud Console にアクセス

- https://console.cloud.google.com にログインします

- 対象のプロジェクトを選択します

- APIキーの一覧を確認

- 左側のナビゲーションメニューから「APIとサービス」→「認証情報」を選択

- 「APIキー」セクションで既存のキーを確認します

- 使用状況の確認

- 各APIキーの「使用状況を表示」をクリック

- 過去30日間の使用状況を確認し、実際に使用されているかを判断します

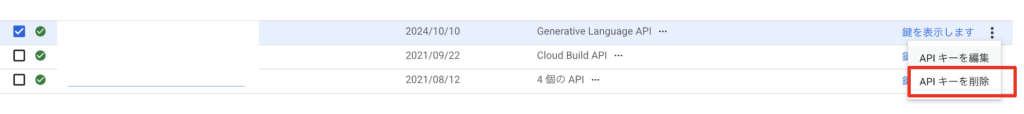

- 不要なAPIキーの削除

- 使用されていないAPIキーの横にある削除アイコンをクリック

- 確認ダイアログで「削除」をクリックします

2. サービスアカウントへの移行

- サービスアカウントの作成

- 「IAMと管理」→「サービスアカウント」を選択

- 「サービスアカウントを作成」をクリック

- 名前と説明を入力し、「作成して続行」をクリック

- 適切な権限の付与

- 必要最小限のロールを選択(例:Cloud Storage オブジェクト閲覧者)

- 「続行」をクリック

- キーの作成(必要な場合)

- 「キーを作成」をクリック

- JSON形式を選択し、「作成」をクリック

- キーファイルを安全に保管します

3. Workload Identity の設定(GKE環境などの場合)

- Workload Identity の有効化

- GKEクラスターの設定で「Workload Identity」を有効化

- ノードプールでもWorkload Identityを有効化

- Kubernetes サービスアカウントとGCPサービスアカウントの紐付け

kubectl annotate serviceaccount KSA_NAME \ iam.gke.io/gcp-service-account=GSA_NAME@PROJECT_ID.iam.gserviceaccount.com - IAMポリシーバインディングの作成

gcloud iam service-accounts add-iam-policy-binding GSA_NAME@PROJECT_ID.iam.gserviceaccount.com \ --role roles/iam.workloadIdentityUser \ --member "serviceAccount:PROJECT_ID.svc.id.goog[NAMESPACE/KSA_NAME]"

ベストプラクティス

2025年8月時点で考えられるベストな選択肢は以下になります。

最適な方法を選択し、APIキーの発行は出来る限り行わないようにしましょう。

| ユースケース | 推奨認証方法 | 理由 |

|---|---|---|

| GKE上のアプリケーション | Workload Identity | Podレベルでの細かい権限制御が可能 |

| Compute Engine VM | インスタンスメタデータ | キー管理不要、自動ローテーション |

| オンプレミスアプリ | サービスアカウントキー | Workload Identity Federationも検討 |

| CI/CDパイプライン | Workload Identity Federation | GitHub Actions、GitLab CI等との統合 |

| ローカル開発 | Application Default Credentials | gcloud auth application-default login |

まとめ

この記事では、GCP APIキーの使用を最小限に抑える実装手順について、リスクと対策を解説しました。

重要なポイント:

- APIキーはセキュリティリスクが高いため、可能な限り使用を避ける

- サービスアカウント、Workload Identity、ADCなどのより安全な認証方法を使用

- 既存のAPIキーは計画的に移行・削除

- APIキーの作成を監視し、不正な使用を検知する仕組みを実装

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。