Google Cloud APIキーのローテーションについて

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、gcloud CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、APIキーが90日間以上更新されていない状態のリスクと対策を解説します。

問題の概要

APIキーは、Google Cloud APIへの認証情報として使用されますが、サービスアカウントキーやOAuth 2.0と比較して、よりシンプルな認証メカニズムです。このシンプルさゆえに、APIキーは特に公開APIや限定的な機能のアクセスに使用されることが多く、不適切に管理されると重大なセキュリティリスクとなります。

APIキーが必要な場合についてはキーローテンションを行う一方でGKE環境などであれば、Workload Identityの利用やユーザー認証が必要な場合はOAuth 2.0を使用するなど出来る限りAPIキーを発行しないようにしましょう。

どうしても必要なユースケースに置いてもキーの安全な管理としAPIキーは必ずSecret Managerに保存し、アプリケーションは実行時に取得するようなアーキテクチャを取るようにしましょう。

修復方法

コンソールでの修復手順

Google Cloud コンソールを使用して、APIキーのローテーションを行います。

1. 既存のAPIキーの確認

- Google Cloud コンソールにログインします

- 「APIとサービス」 > 「認証情報」に移動します

- 「APIキー」セクションで、作成日時を確認し、90日以上経過しているキーを特定します

2. 新しいAPIキーの作成

- 「認証情報を作成」 > 「APIキー」をクリックします

- 新しいAPIキーが作成されます

- キーをコピーして安全な場所に保存します(この画面を閉じると再表示できません)

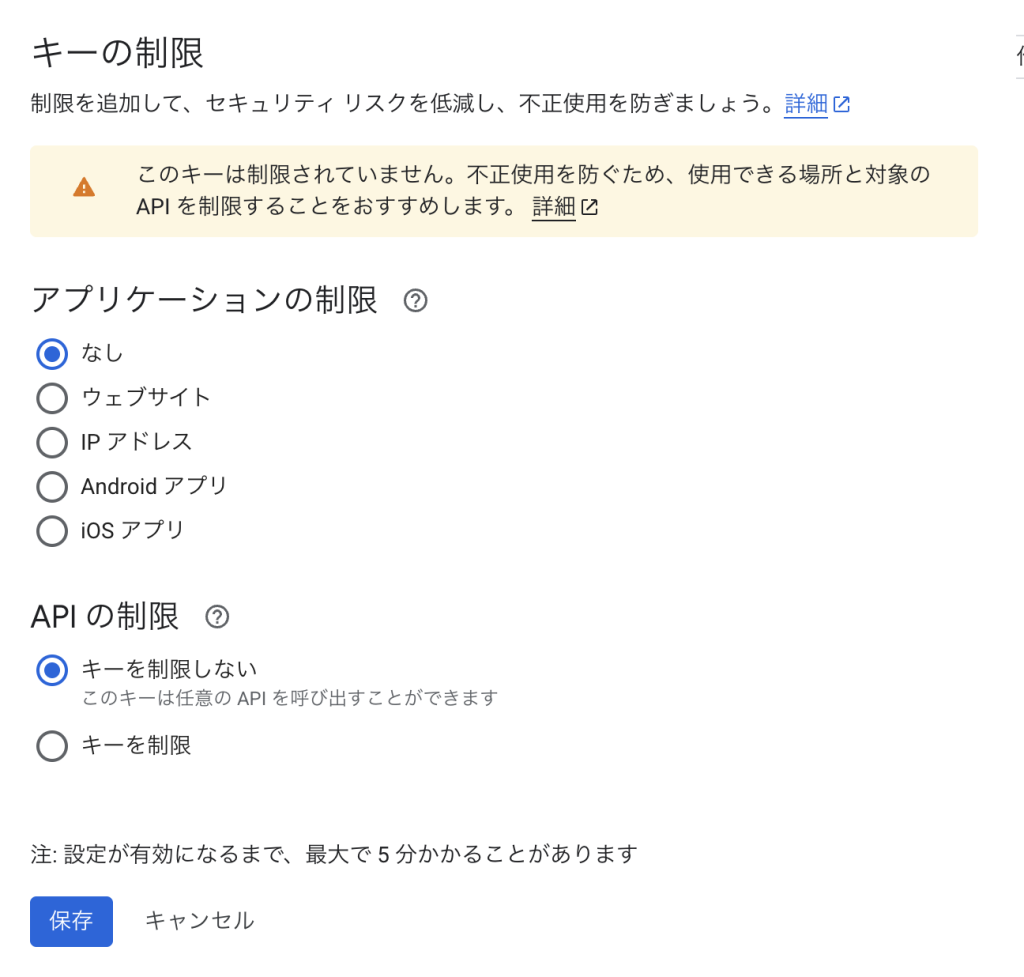

3. キーの制限設定

- 作成したAPIキーの名前をクリックします

- 「アプリケーションの制限」セクションで、適切な制限を設定します:

- HTTPリファラー: ウェブアプリケーションの場合

- IPアドレス: サーバーアプリケーションの場合

- Androidアプリ: Androidアプリケーションの場合

- iOSアプリ: iOSアプリケーションの場合

- 「APIの制限」セクションで、必要なAPIのみを選択します

- 「保存」をクリックします

4. アプリケーションの更新

- アプリケーションで使用しているAPIキーを新しいキーに更新します

- 動作確認を行います

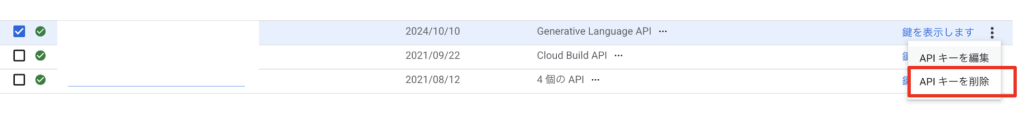

5. 古いAPIキーの削除

- 新しいキーが正常に動作することを確認後、古いAPIキーを削除します

- 認証情報画面で、古いAPIキーの横にある削除ボタンをクリックします

- 確認ダイアログで「削除」をクリックします

まとめ

この記事では、APIキーの90日以内の定期的なローテーションについて、リスクと対策を解説しました。

APIキーの定期的なローテーションは、セキュリティリスクを低減し、コンプライアンス要件を満たすために不可欠です。TerraformやCloud Schedulerを活用した自動化により、運用負荷を最小限に抑えながらセキュリティを強化できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

CSPMについてはこちらで解説しております。併せてご覧ください。

参考情報

- Google Cloud API Keys Documentation

- API Keys Best Practices

- Secret Manager による認証情報の管理

- Cloud Key Management Service

- Workload Identity Federation

- CIS Google Cloud Platform Foundation Benchmark v1.3.0 – Section 1.15

- NIST SP 800-57 Part 1 Rev. 5 – Recommendation for Key Management

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。