Azure Load BalancerでHTTPS通信のみの制限について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure Load BalancerでHTTP通信を無効化し、HTTPS通信のみを許可する設定方法と、そのセキュリティ上のメリットを解説します。

ポリシーの説明

Azure Load Balancerは、ネットワークトラフィックを複数のバックエンドインスタンスに分散するLayer 4(トランスポート層)のロードバランサーです。セキュリティを強化するため、暗号化されていないHTTP通信(ポート80)を無効にし、暗号化されたHTTPS通信(ポート443)のみを許可するように設定する必要があります。このポリシーは、Load Balancerがポート443のロードバランシングルールのみを使用し、HTTPポートが設定されていないことを確認します。

修復方法

コンソールでの修復手順

Azure コンソールを使用して、Load BalancerでHTTP通信を無効化し、HTTPS通信のみを許可する手順は以下の通りです:

ステップ1: Load Balancerリソースへのアクセス

- Azure Portal(https://portal.azure.com)にログインします

- 左側のメニューから「すべてのリソース」または検索バーで「ロードバランサー」を検索します

- 対象のLoad Balancerリソースをクリックして開きます

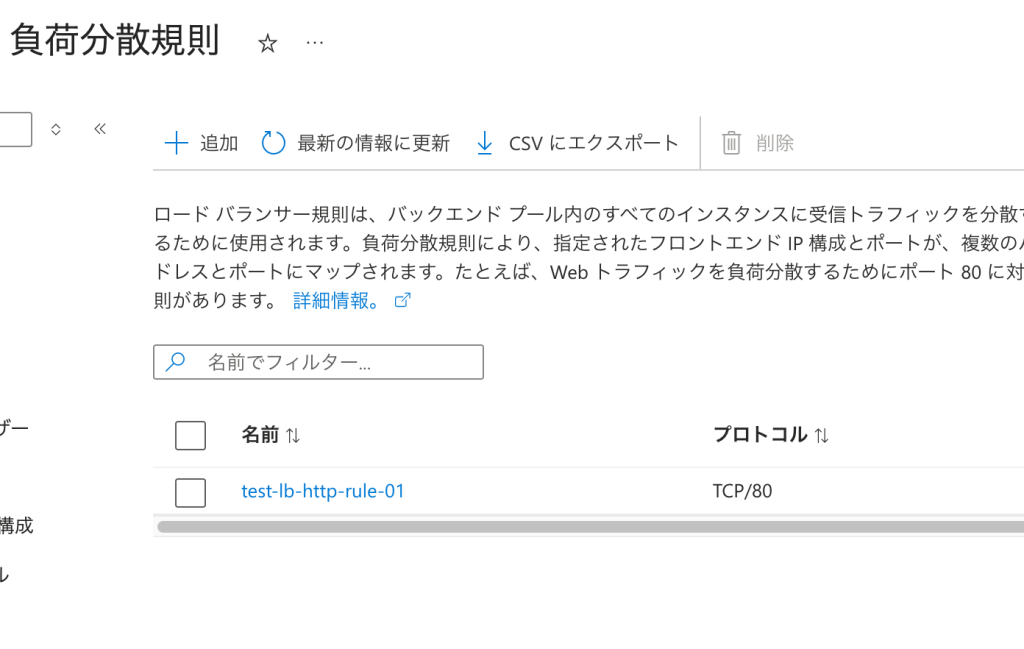

ステップ2: 既存のHTTPルールの確認と削除

- Load Balancerのメニューの設定から「負荷分散規則」を選択します

- 既存のルールを確認し、ポート80を使用しているHTTPルールがあるか確認します

- HTTPルール(ポート80)が存在する場合:

- 該当ルールの右側にある「…」メニューをクリック

- 「削除」を選択

- 確認ダイアログで「はい」をクリックして削除を確定

ステップ3: HTTPSロードバランシングルールの作成

- 「ロード バランサー規則」画面で「+ 追加」ボタンをクリックします

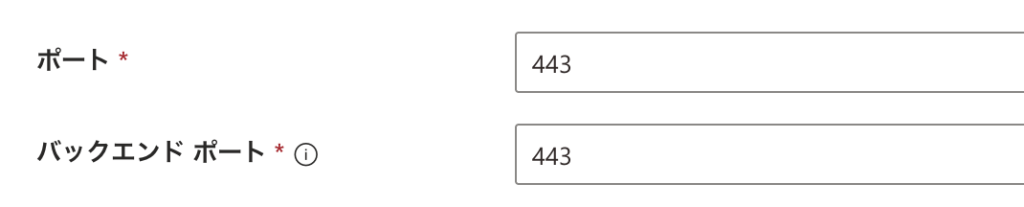

- 以下の設定を行います:

- 名前:

https-ruleなど分かりやすい名前を入力 - IPバージョン: IPv4を選択

- フロントエンドIPアドレス: 既存のフロントエンドIPを選択

- プロトコル:

TCPを選択 - ポート:

443を入力(HTTPSポート) - バックエンドポート:

443を入力 - バックエンドプール: 対象のバックエンドプールを選択

- 正常性プローブ: 適切な正常性プローブを選択または新規作成

- セッション永続性: 必要に応じて設定(デフォルトは「なし」)

- アイドルタイムアウト(分): デフォルト値(4分)または必要に応じて調整

- TCP リセット: 必要に応じて有効化

- フローティングIP: 通常は無効(特殊な要件がある場合のみ有効化)

- 名前:

- 「追加」をクリックしてルールを保存します

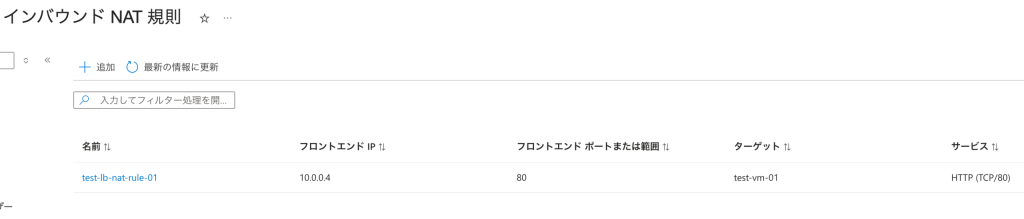

ステップ4: インバウンドNATルールの確認

- 左側のメニューから「インバウンドNATルール」を選択します

- ポート80を使用しているNATルールがある場合は削除します

- 必要に応じてポート443のNATルールを作成します

ステップ5: インバウンドNATプールの確認(該当する場合)

- 左側のメニューから「インバウンドNATプール」を選択します

- フロントエンドポート範囲に80が含まれているプールがある場合:

- 該当プールを編集し、ポート範囲から80を除外

- または、HTTPSポート範囲のみを使用する新しいプールを作成

ステップ6: 正常性プローブの設定(推奨)

- 左側のメニューから「正常性プローブ」を選択します

- 「+ 追加」をクリックして新しいプローブを作成、または既存のプローブを編集します

- HTTPSエンドポイント用の設定:

- 名前:

https-health-probe - プロトコル:

HTTPSまたはTCP - ポート:

443 - パス:

/healthなど(HTTPSプロトコルの場合) - 間隔: 5秒(デフォルト)

- 異常しきい値: 2(デフォルト)

- 名前:

- 「追加」または「保存」をクリックします

最後に

この記事では、Azure Load BalancerでHTTP通信を無効化し、HTTPS通信のみを許可する設定方法を解説しました。

Load BalancerレベルでHTTPトラフィックをブロックすることで、ネットワークの入り口でセキュリティを強化し、暗号化されていない通信によるデータ漏洩リスクを防ぐことができます。また、Network Security Groupと組み合わせることで、多層防御を実現できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。