Azure VM データディスク暗号化の設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure VMのデータディスクで暗号化を有効化する方法について、リスクと対策を解説します。

ポリシーの説明

Azure仮想マシンのデータディスクに対して暗号化を適用することで、保存データの機密性を確保し、不正アクセスや物理的な盗難からデータを保護します。Azure では、Server-Side Encryption (SSE) とAzure Disk Encryption (ADE) の2つの暗号化方法を提供しており、組織のセキュリティ要件に応じて適切な方法を選択できます。

修復方法

コンソールでの修復手順

Azure コンソールを使用して、VMデータディスクの暗号化を有効化します。

- Key Vaultの準備

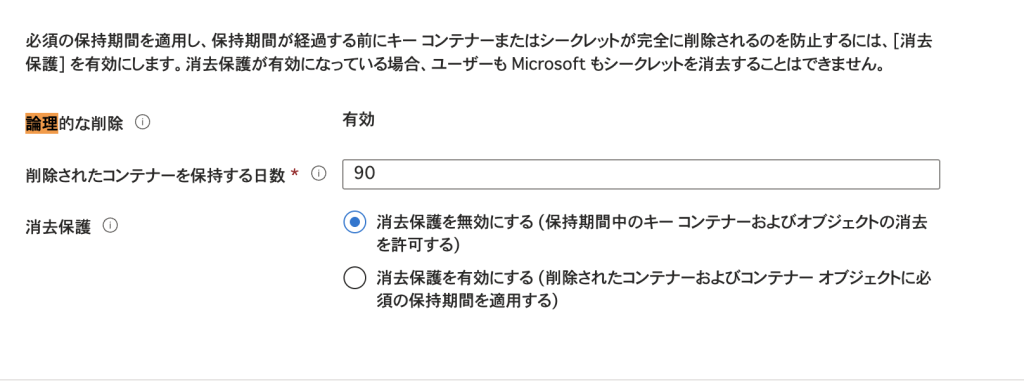

- Azure Portalで「Key Vault」→「作成」を選択

- 「論理的な削除」と「消去保護」を有効化

- アクセスポリシーで「Azure Disk Encryption用のボリューム暗号化」を有効化

- ディスク暗号化セットの作成

- 「ディスク暗号化セット」→「作成」を選択

- Key Vaultとキーを選択(自動作成も可能)

- 必要に応じて自動キーローテーションを有効化

- 既存VMのデータディスクを暗号化

- 重要: VMを停止前にバックアップを取得

- 対象のVMを停止(割り当て解除)

- VMの「ディスク」セクションを開く

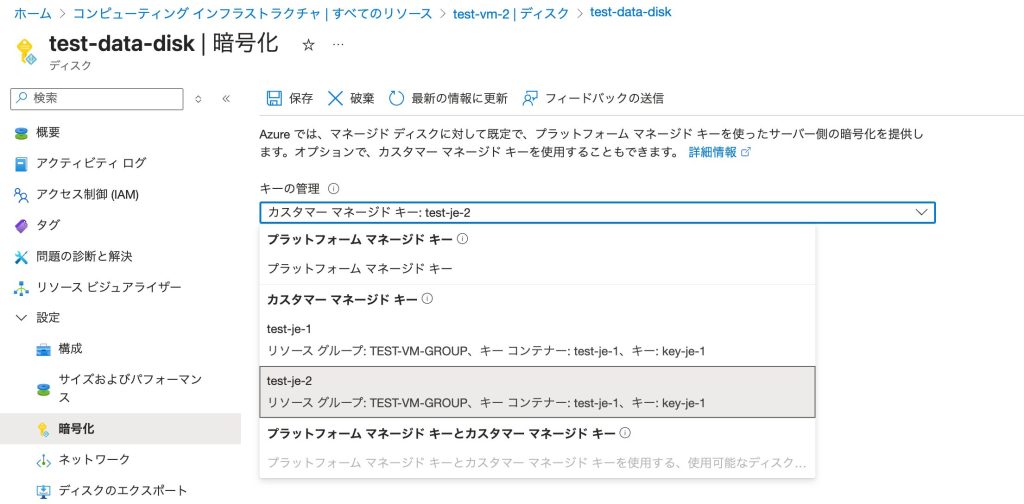

- 暗号化するデータディスクを選択

- 「暗号化」→「カスタマー管理キー」を選択

- 作成したディスク暗号化セットを選択

- 「保存」をクリック

- VMを起動

- 注意: 暗号化プロセスはディスクサイズに応じて数分から数十分かかる

最後に

この記事では、Azure VMのデータディスク暗号化の実装方法について、リスクと対策を解説しました。

2024年の脅威環境では、Microsoft環境を標的とした攻撃が前年比2.75倍に増加しており、データディスクの暗号化は必須のセキュリティ対策です。組織の要件に応じて、Azure Disk Encryption、Server-Side Encryption with CMK、または暗号化ホストを選択し、適切に実装することで、データ漏洩リスクを大幅に削減できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。