Azure SynapseワークスペースのPrivate Link設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(Azure Portal、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure SynapseワークスペースにおけるPrivate Link設定について、リスクと対策を解説します。

ポリシーの説明

Azure SynapseワークスペースがPrivate Linkで保護されていない場合、パブリックインターネットから直接アクセス可能な状態となり、セキュリティリスクが発生します。Private Linkを設定することで、仮想ネットワーク内のプライベートIPアドレス経由でのみアクセスを許可し、外部からの不正アクセスを防止できます。Synapseワークスペースには、開発エンドポイント(Dev)、専用SQLプール(Sql)、サーバーレスSQLプール(SqlOnDemand)という3つの主要なエンドポイントが存在し、これらすべてをプライベート接続で保護する必要があります。さらに、Synapse Studioへのアクセスには、Private Link Hubの設定が必須となります。

リスク

公開インターネット経由でのアクセスリスク Private Linkが未設定の場合、Synapseワークスペースのすべてのエンドポイントがパブリックインターネットから直接アクセス可能となります。これにより、攻撃者がブルートフォース攻撃やSQLインジェクションなどの攻撃を試みる機会が増大します。

データ漏洩のリスク パブリックネットワーク経由でデータが転送される場合、TLS暗号化されていても中間者攻撃やパケットキャプチャのリスクが存在します。特に機密データを扱う環境では、ネットワークレベルでの隔離が不可欠です。

攻撃対象領域の拡大 パブリックアクセスが有効な場合、IPファイアウォールルールのみでアクセス制御を行うことになり、設定ミスやIPアドレスのなりすましにより、不正アクセスのリスクが高まります。

修復方法

コンソールでの修復手順

Azure Portalを使用して、SynapseワークスペースのPrivate Link設定を行います。

ステップ1: 前提条件の確認

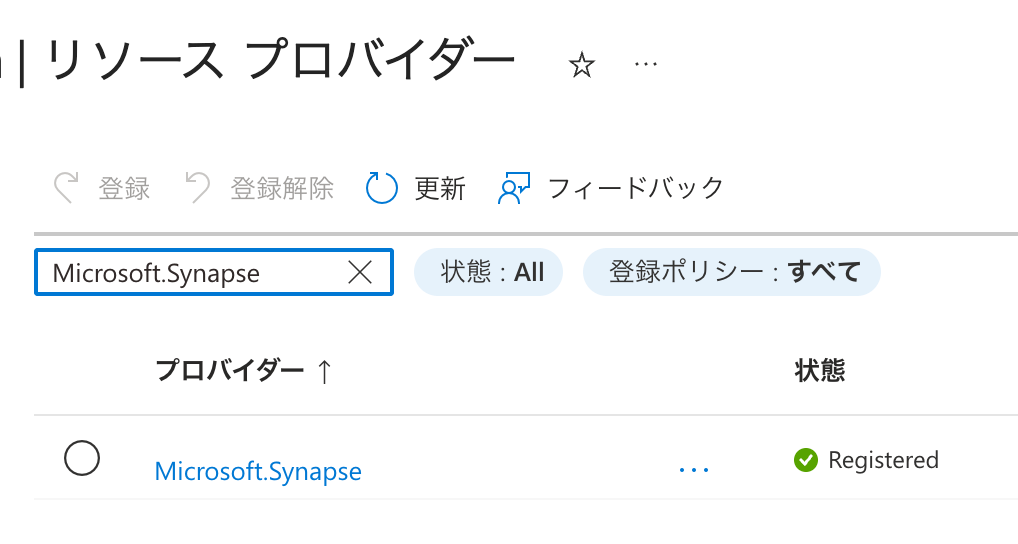

- Azure Portalにログインし、「サブスクリプション」→「リソースプロバイダー」に移動

- Microsoft.NetworkとMicrosoft.Synapseが「登録済み」になっていることを確認

- 登録されていない場合は、各プロバイダーを選択して「登録」をクリック

ステップ2: Synapseワークスペースのプライベートエンドポイント作成

- Azure Portalで対象のSynapseワークスペースに移動

- 左側メニューの「セキュリティ」セクションから「プライベートエンドポイント接続」を選択

- 「+ プライベートエンドポイント」をクリック

ステップ3: 開発エンドポイント(Dev)の設定(必須)

- 基本設定タブで以下を設定:

- サブスクリプション:該当のサブスクリプションを選択

- リソースグループ:適切なリソースグループを選択

- 名前:「synapse-dev-pe」など分かりやすい名前を入力

- 地域:Synapseワークスペースと同じリージョンを選択

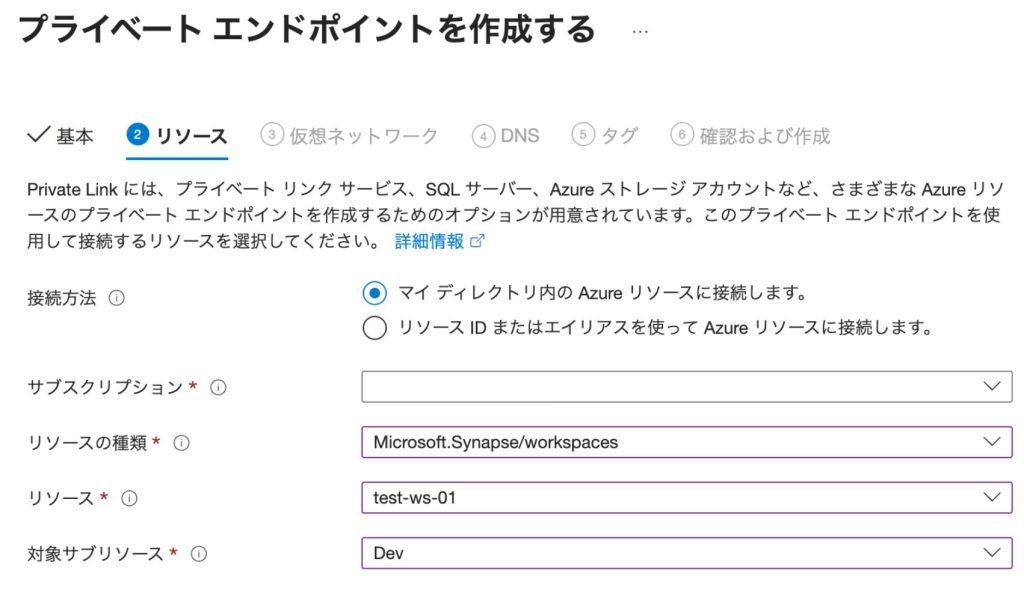

- リソースタブで以下を設定:

- 接続方法:「マイ ディレクトリ内の Azure リソースに接続する」を選択

- サブスクリプション:Synapseワークスペースのサブスクリプションを選択

- リソースの種類:「Microsoft.Synapse/workspaces」を選択

- リソース:対象のSynapseワークスペースを選択

- ターゲット サブリソース:「Dev」を選択

- 仮想ネットワークタブで以下を設定:

- 仮想ネットワーク:プライベートエンドポイント用の仮想ネットワークを選択

- サブネット:プライベートエンドポイント用のサブネットを選択

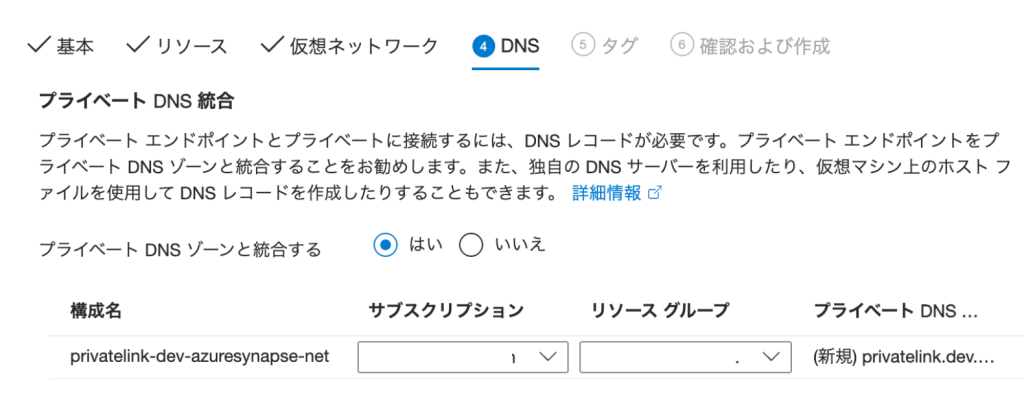

- プライベートDNSゾーンとの統合:「はい」を選択

- プライベートDNSゾーン:「privatelink.dev.azuresynapse.net」を選択または新規作成

- 「確認および作成」→「作成」をクリック

ステップ4: SQLエンドポイントの設定(専用SQLプール使用時)

- 同様の手順でプライベートエンドポイントを作成

- ターゲット サブリソースで「Sql」を選択

- プライベートDNSゾーンは「privatelink.sql.azuresynapse.net」を使用

ステップ5: SQLOnDemandエンドポイントの設定(サーバーレスSQLプール使用時)

- 同様の手順でプライベートエンドポイントを作成

- ターゲット サブリソースで「SqlOnDemand」を選択

- プライベートDNSゾーンは「privatelink.sql.azuresynapse.net」を使用

ステップ6: Private Link Hubの作成(Synapse Studio用・必須)

- Azure Portalで「Synapse private link hubs」を検索

- 「+ 作成」をクリック

- 基本設定を入力して作成

- 作成後、Private Link Hub用のプライベートエンドポイントを作成

- プライベートDNSゾーンは「privatelink.azuresynapse.net」を使用

ステップ7: パブリックネットワークアクセスの無効化

- Synapseワークスペースの「ネットワーク」設定に移動

- 「パブリック ネットワーク アクセス」を「無効」に設定

- 「保存」をクリック

ステップ8: ネットワークセキュリティグループ(NSG)の設定

- プライベートエンドポイントのサブネットに関連付けられたNSGを開く

- 以下のサービスタグへのアウトバウンド通信を許可:

- AzureResourceManager(HTTPS:443)- 管理操作用

- AzureFrontDoor.Frontend(HTTPS:443)- Synapse Studio UIアクセス用

- AzureActiveDirectory(HTTPS:443)- 認証用

- AzureMonitor(HTTPS:443)- 監視とログ収集用(推奨)

- Storage(HTTPS:443)- データレイクアクセス用

- 必要に応じて、プライベートエンドポイントのサブネットでNSGのネットワークポリシーを有効化:

az network vnet subnet update \ --name <subnet-name> \ --resource-group <resource-group> \ --vnet-name <vnet-name> \ --disable-private-endpoint-network-policies false

最後に

この記事では、Azure SynapseワークスペースのPrivate Link設定について、リスクと対策を解説しました。

Private Linkを適切に設定することで、パブリックインターネットからの不正アクセスを防ぎ、データ漏洩リスクを大幅に低減できます。特に機密データを扱う環境では、この設定は必須のセキュリティ対策となります。Private Link Hubの設定がSynapse Studioアクセスに必須である点も忘れずに実装してください。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。