Azure Blob Storage パブリックアクセス無効化設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure Blob Storageのパブリックアクセス無効化について、セキュリティリスクと具体的な対策方法を詳しく解説します。認証なしのアクセスを完全にブロックし、機密データを保護するための設定方法を、Azure Portal、Azure CLI、Terraformを使用して実装する手順を紹介します。

問題の概要

Azure Blob Storageのパブリックアクセス機能は、認証なしでコンテナやBlobへの読み取りアクセスを許可する設定です。この機能は以下の2つのレベルで制御されます:

- ストレージアカウントレベル (

allowBlobPublicAccessプロパティ):アカウント全体でパブリックアクセスの可否を制御 - コンテナレベル (

container_access_typeプロパティ):個別コンテナの公開レベルを制御(Private/Blob/Container)

ストレージアカウントレベルで無効化することで、配下のすべてのコンテナへのパブリックアクセスを完全に防止できます。Microsoft Azure Well-Architected Frameworkのセキュリティの柱では、パブリックアクセスのデフォルト無効化が強く推奨されています。

修復手順

Azure Portalでの設定手順

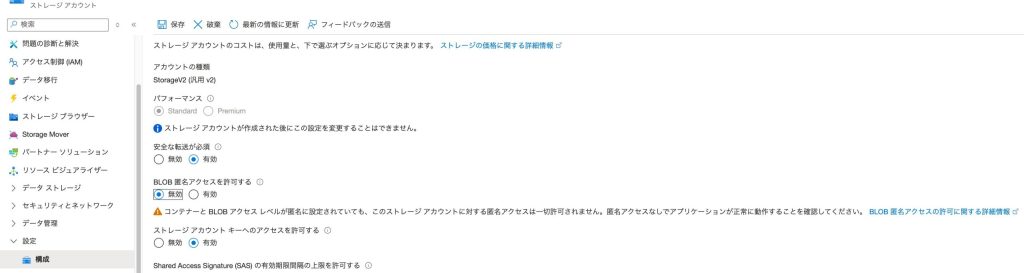

Azure Portalを使用して、Blob Storageのパブリックアクセスを無効化します。

- Azure Portalにサインイン

- Azure Portalにアクセスしてログイン

- ストレージアカウントへ移動

- 左側のメニューから「ストレージアカウント」を選択

- パブリックアクセスを無効化したいストレージアカウントをクリック

- ストレージアカウントレベルでの無効化(必須)

- 左側のナビゲーションから「設定」セクションの「構成」を選択

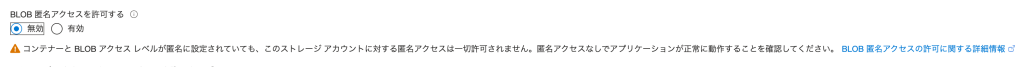

- 「Blobの匿名アクセスを許可する」を「無効」に設定

- 「保存」をクリック

重要な注意事項:

- この設定により、ストレージアカウント内のすべてのコンテナでパブリックアクセスが即座に無効になります

- 既存のパブリックURLは即座にアクセス不可となるため、事前に依存システムの影響調査が必須です

- CDN、Static Website、Azure Media Servicesなどの機能も影響を受ける可能性があります

- 既存のパブリックコンテナの確認

- 左側のナビゲーションから「データストレージ」→「コンテナー」を選択

- 各コンテナの「アクセスレベル」列を確認

- 「Blob」または「コンテナー」と表示されているものを特定

- コンテナレベルでの無効化(個別対応が必要な場合)

- パブリックアクセスが設定されているコンテナを選択

- 「アクセスレベルの変更」をクリック

- 「プライベート(匿名アクセスなし)」を選択

- 「OK」をクリック

まとめ

この記事では、Azure Blob Storageのパブリックアクセス無効化について、セキュリティリスクと具体的な対策方法を解説しました。

重要なポイント:

- ストレージアカウントレベルでのパブリックアクセス無効化は必須のセキュリティ対策

- 認証なしのデータアクセスを完全に防止し、データ漏洩リスクを根本的に解決

- GDPR、PCI-DSS、HIPAAなどのコンプライアンス要件を満たすために必要

- Azure AD認証、SASトークン、プライベートエンドポイントなどの代替アクセス方法を適切に実装

- ゼロトラストモデルに基づいた多層防御の実現

- Infrastructure as Codeを活用した一貫性のあるセキュリティ設定の維持

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。