Azure IoT Hub DPSのPrivate Link設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、IoT Hub Device Provisioning Service (DPS)でAzure Private Linkが適用されていない場合のリスクと対策を解説します。

ポリシーの説明

IoT Hub Device Provisioning Service (DPS)は、IoTデバイスの大規模なプロビジョニングを可能にする重要なサービスです。Private Linkを使用することで、DPSへのアクセスをプライベートネットワーク経由に制限し、パブリックインターネットからの露出を防ぐことができます。このポリシーは、DPSインスタンスがPrivate Link経由でのみアクセス可能になっているかを確認し、ネットワークレベルでのセキュリティ強化を促進します。

Private Linkは、Azure Virtual Network (VNet)内にプライベートエンドポイントを作成し、DPSサービスへの専用のプライベート接続を提供します。これにより、データがMicrosoftのバックボーンネットワーク内に留まり、インターネット経由での不正アクセスリスクを大幅に削減できます。

修復方法

コンソールでの修復手順

Azure コンソールを使用して、IoT Hub DPSにPrivate Linkを適用する手順を説明します。

ステップ1: プライベートエンドポイントの作成

- Azure Portalにログインし、対象のIoT Hub DPSインスタンスに移動します

- 左側のメニューから「ネットワーク」または「ネットワーキング」を選択します

- 「プライベートエンドポイント接続」タブを選択し、「+ プライベートエンドポイント」をクリックします

- 基本設定:

- サブスクリプション、リソースグループ、名前、リージョンを指定します

- リージョンはDPSと同じリージョンを選択することを推奨します(レイテンシ最適化のため)

- リソース設定:

- 接続方法で「マイディレクトリ内のAzureリソースに接続します」を選択

- サブスクリプションとリソースタイプ(Microsoft.Devices/provisioningServices)を選択

- 対象のDPSインスタンスを選択

- ターゲットサブリソースとして「iotDps」を選択

- 仮想ネットワーク設定:

- 仮想ネットワークとサブネットを選択

- プライベートIPアドレスの割り当ては「動的」を選択(静的IPが必要な場合は「静的」を選択し、IPアドレスを指定)

- プライベートDNS統合を「はい」に設定します

- タグ設定(オプション):

- 環境、部門、コスト センターなどの管理用タグを追加

- 確認および作成をクリックして、プライベートエンドポイントを作成します

ステップ2: プライベートDNSゾーンの構成

- プライベートエンドポイントの作成時に自動的にプライベートDNSゾーンが作成されます

- DNSゾーン名は「privatelink.azure-devices-provisioning.net」となります

- 必要に応じて、手動でDNSレコードを確認・更新します:

- Azure Portalで「プライベートDNSゾーン」に移動

- 該当するゾーンを選択し、「レコードセット」を確認

- Aレコードが正しくプライベートIPを指していることを確認

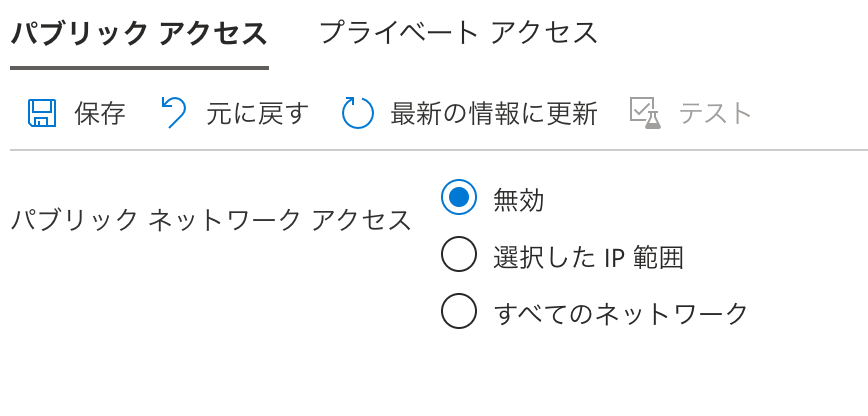

ステップ3: パブリックネットワークアクセスの無効化

- DPSインスタンスの「ネットワーク」設定に戻ります

- 「パブリックアクセス」タブを選択します

- 「パブリックネットワークアクセス」を「選択したネットワーク」または「無効」に設定します:

- 「選択したネットワーク」:特定のIPアドレス範囲からのアクセスのみ許可(移行期間中に推奨)

- 「無効」:すべてのパブリックアクセスを完全に遮断(最もセキュア)

- 注意:「無効」に設定すると、Azure Portal経由での管理も制限されるため、Jump Boxや Azure Bastion経由でのアクセスが必要になります

- IPファイアウォール規則を設定する場合(「選択したネットワーク」を選択した場合):

- 信頼できるIPアドレス範囲を追加(例:企業のNATゲートウェイのIP)

- Azure サービスからのアクセスを許可する場合は、該当するチェックボックスをオンにします

- 「保存」をクリックして設定を適用します

最後に

この記事では、IoT Hub DPSでAzure Private Linkが適用されていない場合のリスクと対策を解説しました。

Private Linkを実装することで、IoTインフラストラクチャのセキュリティを大幅に向上させ、パブリックインターネットからの脅威を効果的に防ぐことができます。特に、大規模なIoTデプロイメントを行う組織や、規制の厳しい業界(金融、医療、政府機関など)では、このセキュリティ対策は必須となります。

実装の際は、段階的な移行計画を立て、既存のデバイスへの影響を最小限に抑えながら、セキュリティを強化することが重要です。また、Private Linkの導入と併せて、カスタマーマネージドキー(CMK)による暗号化、Azure Defender for IoTの有効化、包括的な監視とログ記録の実装など、多層防御アプローチを採用することを強く推奨します。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。