Azure Entra IDのゲストユーザーアカウント管理について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、「ゲストユーザーアカウントが存在している」というセキュリティ課題の修復方法を解説します。

ポリシーの説明

Azure Entra IDでは、組織外部のユーザーをゲストユーザーとして招待し、リソースへのアクセスを提供できます。しかし、ゲストユーザーアカウントは組織の直接的な管理下にないため、セキュリティリスクとなる可能性があります。

CIS Microsoft Azure Foundations Benchmarkでは、ゲストユーザーのアクセスを最小限に制限し、定期的にレビューすることを推奨しています。また、NIST SP 800-63Bでは、外部ユーザーのアクセス管理において強力な認証と継続的な監視の必要性を強調しています。

特定のビジネス要件がない限り、ゲストユーザーの利用は制限し、必要な場合でも適切な管理とモニタリングを行うことが重要です。このポリシーは、不要なゲストユーザーアカウントを特定し、削除することを推奨しています。

修復方法

コンソールでの修復手順

Azure ポータルを使用して、ゲストユーザーアカウントを確認し、不要なアカウントを削除します。

- Azure ポータルにサインイン

- https://portal.azure.com にアクセスし、適切な権限を持つアカウントでサインインします

- Azure Entra ID に移動

- 左側のナビゲーションメニューから「Azure Entra ID」を選択します

- または、検索バーで「Azure Entra ID」を検索して選択します

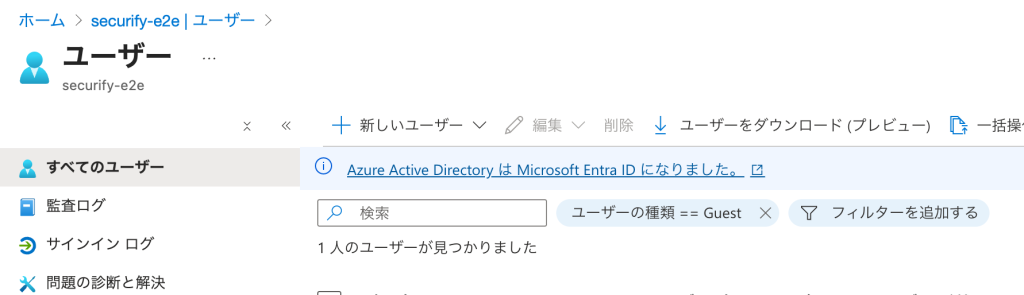

- ゲストユーザーの一覧を確認

- 左側のメニューから「ユーザー」を選択します

- 「すべてのユーザー」をクリックします

- フィルターアイコンをクリックし、「ユーザータイプ」で「ゲスト」を選択

- 「適用」をクリックしてゲストユーザーのみを表示

- ゲストユーザーの詳細を確認

各ゲストユーザーについて以下を確認:

- 最終サインイン日時(SignInActivity)

- 招待された日付(CreatedDateTime)

- 招待の承諾状態(ExternalUserState: PendingAcceptance/Accepted)

- 割り当てられているロールとグループ

- アクセスしているアプリケーション

- リスクレベル(Identity Protection使用時)

- 不要なゲストユーザーを特定

以下の基準で削除対象を判断:

- 90日以上サインインしていない(セキュリティベストプラクティス)

- 60日以上招待を承諾していない(PendingAcceptance状態)

- プロジェクトが終了している

- 契約関係が終了している

- リスクスコアが高い(Identity Protectionのリスク検出)

- 所属組織のドメインが信頼リストにない

- アクセスレビューの実施(推奨)

- 「Azure Entra ID」→「Identity Governance」に移動

- 「アクセスレビュー」を選択

- 「+ 新しいアクセスレビュー」をクリック

- ゲストユーザーを対象としたレビューを作成

- レビュー担当者を指定(リソース所有者など)

- 定期的なレビュー(四半期ごと)を設定

- エンタイトルメント管理の活用(推奨)

- 「Identity Governance」→「エンタイトルメント管理」に移動

- アクセスパッケージを作成し、有効期限を設定

- ゲストユーザーのライフサイクルを自動管理

- アクセス権が期限切れになると自動的にゲストアカウントを削除

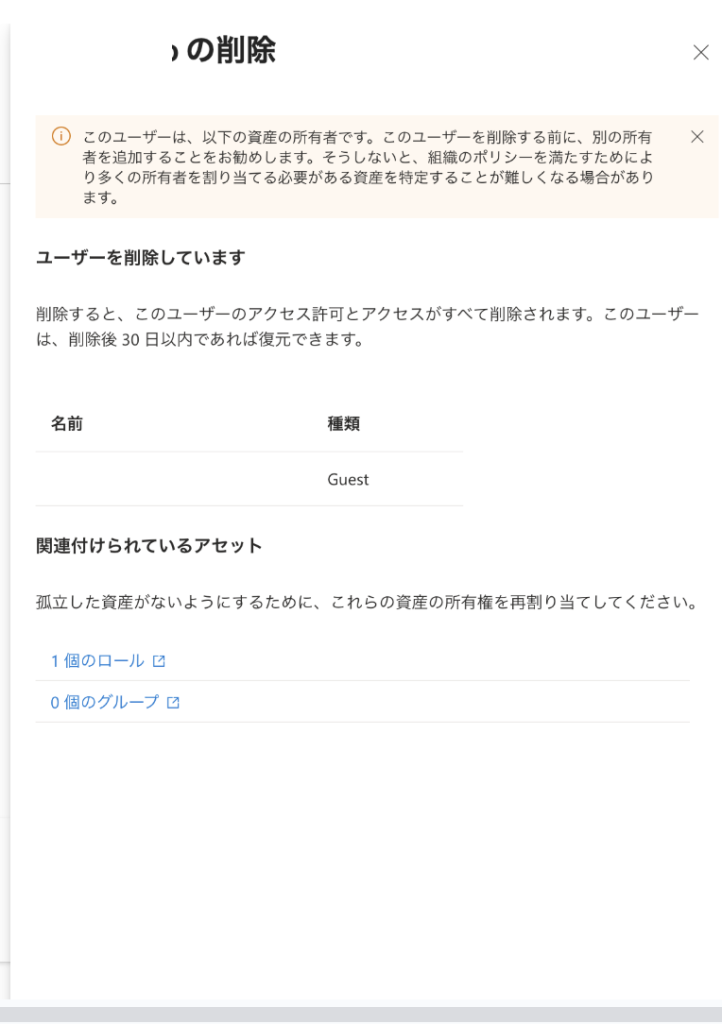

- 個別のゲストユーザーを削除

- ユーザー一覧から削除するゲストユーザーを選択

- ユーザーの詳細ページで「削除」をクリック

- 削除の確認ダイアログで「はい」を選択

- 一括削除の実行

- ユーザー一覧で複数のゲストユーザーを選択

- 「一括操作」→「一括削除」を選択

- CSVファイルをアップロードまたは選択したユーザーを削除

- 削除後の確認

- 監査ログで削除操作を確認

- 関連するリソースへのアクセスが削除されたことを確認

- 予防策の実装

- ゲストユーザーの有効期限ポリシーを設定

- 定期的なアクセスレビューをスケジュール

- ゲストユーザー招待の承認プロセスを確立

- 外部コラボレーション設定で制限を適用

最後に

この記事では、Azure Entra IDにおけるゲストユーザーアカウントの管理について、リスクと対策を解説しました。

ゲストユーザーは外部コラボレーションに便利な機能ですが、適切に管理されない場合、重大なセキュリティリスクとなります。以下のベストプラクティスを実装することを推奨します:

- エンタイトルメント管理を活用した自動ライフサイクル管理(Azure AD Premium P2必要)

- 定期的なアクセスレビュー(四半期ごと、最低でも年2回)の実施

- 条件付きアクセスポリシーによるゲストユーザーへのMFA強制とアクセス制限

- 自動削除ポリシーによる60日以上承諾待ちユーザーの定期クリーンアップ

- Microsoft Graph PowerShell SDK v2.xへの移行(MSOnline/AzureADモジュールは2025年3月30日で廃止)

- Identity Protectionによるリスクベースのアクセス制御(Azure AD Premium P2必要)

- 外部コラボレーション設定で承認されたドメインのみに制限

- 監査ログとアラートによる継続的な監視体制の確立

特定のビジネス要件がない限り、ゲストユーザーの利用は必要最小限に制限することを推奨します。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。

参考情報

- Microsoft Learn – Azure AD B2B コラボレーションのゲストユーザー

- Microsoft Learn – アクセス レビューの作成と管理

- Microsoft Learn – ゲストユーザーのライフサイクル管理

- Microsoft Learn – エンタイトルメント管理でのゲストライフサイクル

- Microsoft Learn – 条件付きアクセスポリシー

- Microsoft Learn – 外部コラボレーション設定

- Microsoft Learn – Identity Protection リスク検出

- HashiCorp Registry – AzureAD Provider

- Microsoft Graph PowerShell SDK Migration Guide

- CIS Microsoft Azure Foundations Benchmark v2.0.0

- NIST SP 800-63B Digital Identity Guidelines

- MITRE ATT&CK – Valid Accounts