Azure Cognitive Services アカウントのパブリックアクセス制限設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure Cognitive Services アカウントのパブリックアクセス制限設定手順について、リスクと対策を解説します。

ポリシーの説明

Azure Cognitive Services(現在はAzure AI Servicesとしてリブランド)は、開発者がAIや機械学習の深い知識なしに、インテリジェントなアプリケーションを構築できるAIサービスの集合体です。デフォルトでは、Cognitive Servicesアカウントはインターネット上のあらゆる場所からアクセス可能な状態で作成されます。

この設定により、攻撃者が不正なアクセスを試みるリスクが高まり、機密データの漏洩やサービスの不正利用につながる可能性があります。本ポリシーは、パブリックネットワークからのアクセスを制限し、承認されたネットワークからのみアクセスを許可することで、セキュリティを強化することを目的としています。

修復方法

Azure Portalでの修復手順

Azure Portalを使用して、Cognitive Servicesアカウントのパブリックアクセスを制限します。

- Azure Portalにサインイン

- https://portal.azure.com にアクセスし、管理者権限を持つアカウントでサインインします

- Cognitive Servicesリソースの選択

- 検索バーで「Cognitive Services」または「Azure AI services」と入力

- 「リソース」セクションから該当するCognitive Servicesアカウントを選択

- ネットワーク設定の変更

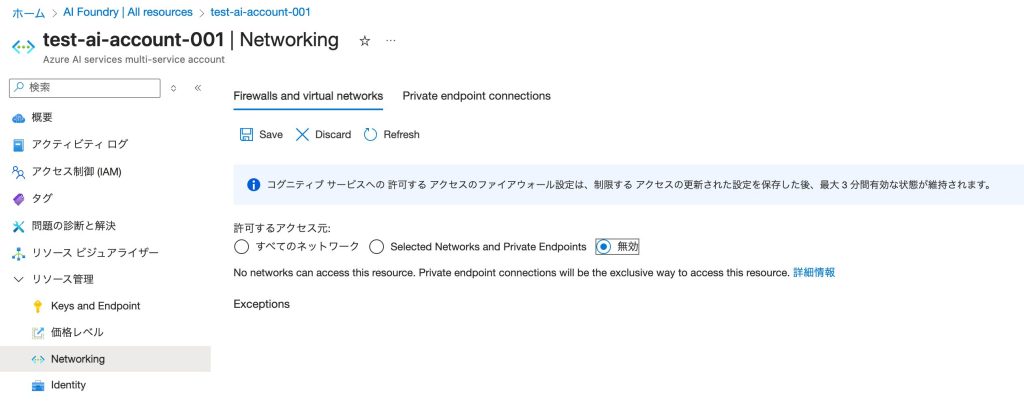

- 左側のメニューから「リソース管理」セクションの「ネットワーク」を選択

- 「ファイアウォールと仮想ネットワーク」タブが表示されることを確認

- アクセス制限の設定

- 「パブリック ネットワーク アクセス」セクションで以下のいずれかを選択:

- 「選択したネットワークとプライベート エンドポイントから有効」:特定のVNetやIPアドレスからのみアクセスを許可

- 「無効」:パブリックアクセスを完全に無効化(プライベートエンドポイント経由のみ)

- 「パブリック ネットワーク アクセス」セクションで以下のいずれかを選択:

- 仮想ネットワークの追加(選択したネットワークを選んだ場合)

- 「+ 既存の仮想ネットワークを追加」をクリック

- サブスクリプション、仮想ネットワーク、サブネットを選択

- サービスエンドポイントが有効でない場合は、自動的に有効化される

- 「追加」をクリック

- IPアドレスの追加(必要に応じて)

- 「ファイアウォール」セクションで、信頼できるIPアドレスまたはCIDR範囲を入力

- IPv4アドレスまたはCIDR形式(例:203.0.113.0/24)で指定

- 複数のIPアドレスを追加する場合は、各行に1つずつ入力

- 例外の設定(必要に応じて)

- 「信頼されたMicrosoftサービスによるこのサービスアカウントに対するアクセスを許可します」にチェック(推奨)

- これにより、Azure Monitor、Azure Backup、Azure Logic Apps等の信頼できるAzureサービスからのアクセスが可能

- 設定の保存

- 「保存」ボタンをクリックして変更を適用

- 変更が反映されるまで最大5分かかる場合があります

- 接続の確認

- 設定変更後、許可されたネットワークからアプリケーションが正常に接続できることを確認

- 接続テストには、SDKまたはREST APIを使用してエンドポイントへのアクセスを検証

最後に

この記事では、Azure Cognitive Services アカウントのパブリックアクセス制限設定手順について、リスクと対策を解説しました。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。