Azure Cache for RedisでSSL/TLS通信の強制がされていない場合の修復手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure Cache for RedisでSSL/TLS通信の強制がされていない場合のリスクと対策を解説します。

ポリシーの説明

Azure Cache for RedisでSSL/TLSによる暗号化されたアクセスのみを許可する設定を確認します。Azure Cache for Redisは、データの機密性と完全性を確保するため、SSL/TLS通信のみを許可し、非暗号化ポート(6379)を無効化することが重要です。

修復方法

コンソールでの修復手順

Azure Portal を使用して、Azure Cache for RedisのSSL/TLS設定を変更します。

- Azure Portal にログインし、対象のAzure Cache for Redisリソースを選択します

- 左側のメニューから「詳細設定」(Advanced settings)を選択します

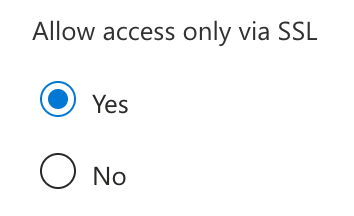

- 「SSL経由でのみアクセスを許可」(Allow access only via SSL)の設定を確認します

- この設定を「はい」に変更します

- 「はい」: SSL/TLS暗号化接続のみ許可(ポート6380)- 推奨

- 「いいえ」: 非暗号化接続も許可(ポート6379)- セキュリティリスクあり

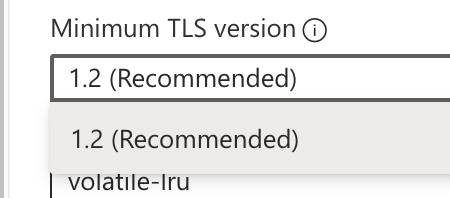

- 「最小TLSバージョン」(Minimum TLS version)を以下のように設定します:

- 推奨: 「1.2」以上(2025年4月1日以降は必須)

- 最新のセキュリティ要件: 「1.3」(利用可能な場合)

- 「保存」をクリックして設定を適用します

- 重要: 設定変更後、既存の接続が切断されます。以下を確認してください:

- アプリケーションの接続文字列の更新(ポート6379 → 6380)

- SSL/TLS対応のクライアントライブラリの使用

- 接続エラーの監視とログの確認

最後に

この記事では、Azure Cache for RedisでSSL/TLS通信の強制がされていない場合のリスクと対策を解説しました。

Azure Cache for Redisにおいて、SSL/TLS通信の強制は基本的なセキュリティ対策です。特に2025年4月1日からのTLS 1.2必須化に向けて、早期の対応が必要です。非SSLポートを無効化し、最小TLSバージョンを1.2以上に設定することで、データの盗聴や中間者攻撃のリスクを大幅に軽減できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。