Service Catalog ポートフォリオは AWS 組織内でのみの共有にする手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Service Catalog ポートフォリオは AWS 組織内でのみ共有する必要があります について、リスクと対策を解説します。

ポリシーの説明

AWS Service Catalogのポートフォリオは、組織内で承認されたITサービスのコレクションを管理する重要な機能です。このポートフォリオには、EC2インスタンス、RDSデータベース、Lambda関数などの事前承認されたリソースのテンプレートが含まれており、これらを適切なユーザーに共有することで、標準化されたリソースのプロビジョニングを実現します。

しかし、ポートフォリオの共有設定を誤ると、組織外の不適切なアカウントにアクセス権が付与される可能性があります。これにより、機密性の高いテンプレートや設定情報が外部に漏洩し、セキュリティリスクやコンプライアンス違反につながる恐れがあります。

修復方法

コンソールでの修復手順

AWSのコンソールを使用して、Service Catalogポートフォリオの共有設定を確認し、組織内のみに限定する手順を説明します。

- AWS Service Catalogコンソールにアクセス

- AWSマネジメントコンソールにログイン

- 「Service Catalog」サービスを検索して開く

- ポートフォリオの一覧を確認

- 左側のナビゲーションペインで「ポートフォリオ」を選択

- 既存のポートフォリオの一覧が表示される

- 各ポートフォリオの共有設定を確認

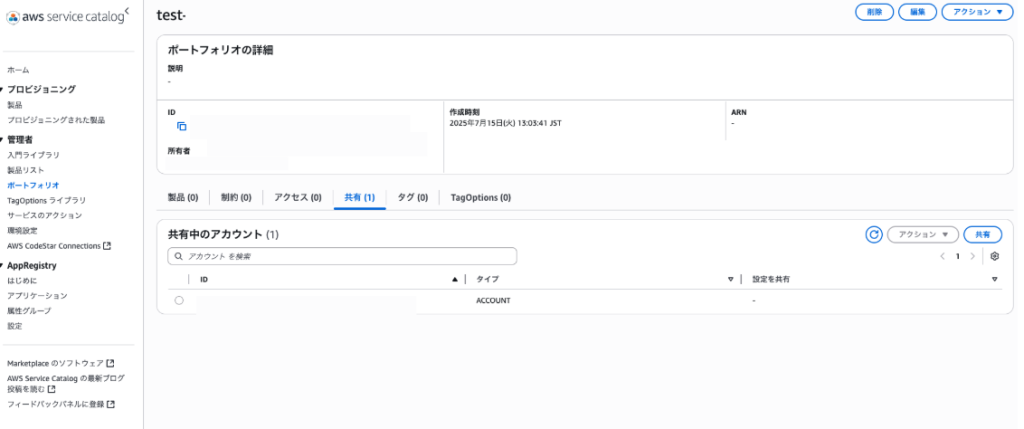

- 確認したいポートフォリオ名をクリック

- 「共有」タブを選択

- 現在の共有先アカウントやOU(組織単位)を確認

- 不適切な共有を削除

- 組織外のアカウントIDや信頼できないOUへの共有が見つかった場合

- 該当する共有設定の横にあるチェックボックスを選択

- 「共有を削除」ボタンをクリック

- 確認ダイアログで「削除」を選択

- 適切な共有設定を追加(必要な場合)

- 「共有を追加」ボタンをクリック

- 共有タイプとして「AWS Organizations」を選択

- 自組織内の適切なOUまたはアカウントを選択

- 「共有」ボタンをクリック

- 共有設定の検証

- すべての共有先が自組織内のエンティティであることを確認

- Principal列に表示されるアカウントIDやOU IDが、自組織のものであることを確認

- 監査ログの確認

- CloudTrailで誰がいつ共有設定を変更したかを確認

- 不審な共有設定変更がないかレビュー

最後に

この記事では、Service Catalog ポートフォリオは AWS 組織内でのみ共有する必要があります について、リスクと対策を解説しました。

ポートフォリオの共有設定を適切に管理することで、組織のクラウドガバナンスを強化し、セキュリティリスクを最小限に抑えることができます。定期的な共有設定の監査と、自動化されたコンプライアンスチェックの実装により、継続的なセキュリティ態勢の維持が可能になります。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。