Amazon Redshift Serverless ワークグループにおける拡張 VPC ルーティングの設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Amazon Redshift Serverlessワークグループで拡張VPCルーティングを有効化して、データ転送のセキュリティを強化する方法について、リスクと対策を解説します。

ポリシーの説明

Amazon Redshift Serverlessの拡張VPCルーティングは、RedshiftとS3やDynamoDBなどの他のAWSサービス間のすべてのトラフィックを、VPC内で強制的にルーティングする機能です。

通常、RedshiftがCOPYやUNLOADコマンドでS3にアクセスする際、トラフィックはインターネットゲートウェイ経由でルーティングされることがあります。拡張VPCルーティングを有効にすると、すべてのトラフィックがVPC内に留まり、VPCエンドポイントやNATゲートウェイを経由してルーティングされるようになります。

リスク

拡張VPCルーティングが無効な場合、以下のリスクが発生します:

- データ漏洩のリスク: COPYやUNLOAD操作時のデータトラフィックがインターネット経由でルーティングされる可能性があり、中間者攻撃やデータ傍受のリスクが高まります。

- ネットワークセキュリティの低下: VPCのセキュリティグループやネットワークACLによる詳細な制御が適用されず、ネットワークレベルでのセキュリティが弱くなります。

- 監査とログの不足: VPC Flow LogsやAWS PrivateLinkのログ機能を活用できず、データアクセスの監査証跡が不完全になる可能性があります。

- 意図しないコスト: インターネット経由のデータ転送により、予期しないデータ転送コストが発生する可能性があります。

修復方法

コンソールでの修復手順

AWSのコンソールを使用して、Redshift Serverlessワークグループで拡張VPCルーティングを有効化します。

- Amazon Redshift コンソールにアクセス

- AWSマネジメントコンソールにログインし、「Amazon Redshift」サービスを開きます。

- Serverless ダッシュボードに移動

- 左側のナビゲーションペインから「Serverless ダッシュボード」を選択します。

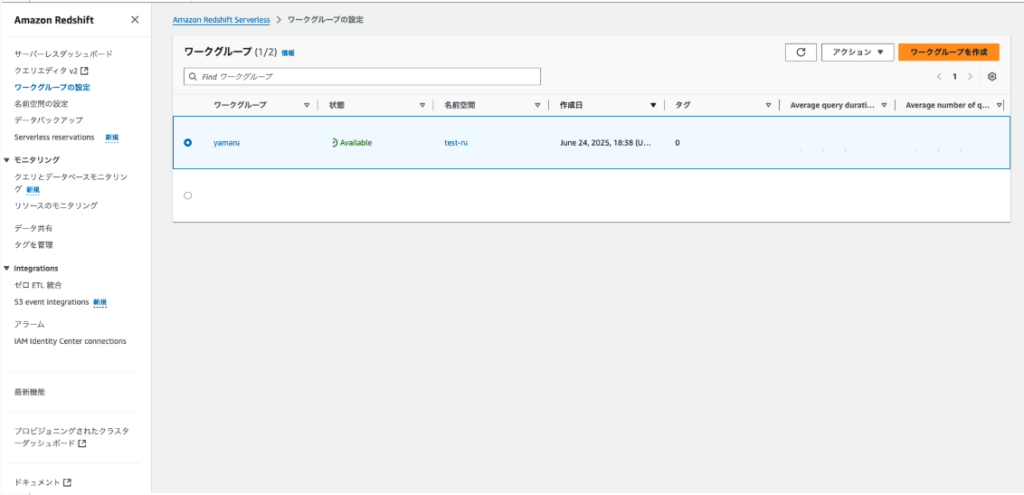

- 対象のワークグループを選択

- ワークグループの一覧から、設定を変更したいワークグループ名をクリックします。

- ワークグループの編集

- ワークグループの詳細ページで、「編集」ボタンをクリックします。

- ネットワークとセキュリティ設定

- 「ネットワークとセキュリティ」セクションまでスクロールします。

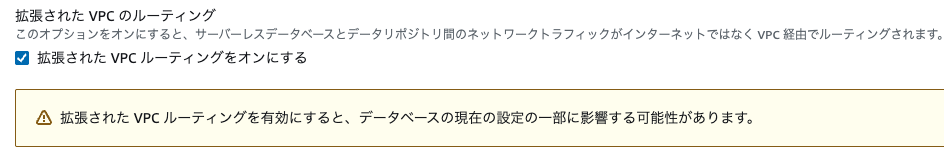

- 「拡張VPCルーティング」のオプションを見つけます。

- 拡張VPCルーティングを有効化

- 「拡張VPCルーティングを有効化」のチェックボックスをオンにします。

- 必要に応じて、VPCエンドポイントの設定も確認・更新します。

- 変更を保存

- ページ下部の「変更を保存」ボタンをクリックします。

- 確認ダイアログが表示された場合は、内容を確認して「保存」をクリックします。

- VPCエンドポイントの設定(重要)

- VPCコンソールに移動し、S3用のVPCエンドポイントが作成されていることを確認します。

- エンドポイントが存在しない場合は、ゲートウェイ型のS3エンドポイントを作成します。

- 注意: DynamoDBやGlueなど他のAWSサービスにアクセスする場合は、それらのサービス用のVPCエンドポイントも追加で作成する必要があります。

Terraformでの修復手順

Redshift Serverlessワークグループで拡張VPCルーティングを有効にするTerraformの変更箇所です。

enhanced_vpc_routing = true にすることによって拡張VPCルーティングが有効となります。

# Redshift Serverless ワークグループの設定

resource "aws_redshiftserverless_workgroup" "main" {

>>>> Skip

# 拡張VPCルーティングを有効化(必須)

enhanced_vpc_routing = true

}

最後に

この記事では、Amazon Redshift Serverlessワークグループで拡張VPCルーティングを有効化することで、データ転送のセキュリティを大幅に向上させる方法について解説しました。

拡張VPCルーティングは、Redshift Serverlessを使用する上で最も重要なセキュリティ設定の一つです。特に機密データを扱う環境では、必ず有効化することを推奨します。また、VPCエンドポイントの適切な設定と組み合わせることで、データが常にプライベートネットワーク内に留まることを保証できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。