Amazon RDSスナップショット暗号化設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Amazon RDSスナップショットの暗号化実装について、セキュリティリスクの詳細な分析から、既存の非暗号化スナップショットの暗号化移行、および自動バックアップの暗号化設定まで、包括的に解説します。

ポリシーの説明

Amazon RDSスナップショットは、データベースインスタンスまたはクラスターの特定時点の完全なバックアップを含んでいます。これには、データベーススキーマ、データ、トランザクションログ、および設定情報がすべて含まれます。

スナップショットには以下の種類があります:

- 自動スナップショット: RDSがバックアップウィンドウ中に自動的に作成

- 手動スナップショット: ユーザーが任意のタイミングで作成

- 最終スナップショット: DBインスタンス削除時に作成

これらのスナップショットが暗号化されていない場合、不正アクセスやデータ漏洩のリスクが高まります。AWS Key Management Service (KMS) を使用した暗号化により、保管中のバックアップデータの機密性を確保し、規制要件への準拠を支援します。

重要なポイントとして、非暗号化のDBインスタンスから作成されたスナップショットは非暗号化となり、暗号化されたDBインスタンスから作成されたスナップショットは自動的に暗号化されます。

修復方法

コンソールでの修復手順

AWSマネジメントコンソールを使用して、既存の非暗号化スナップショットを暗号化する手順を説明します。

手順1: 既存のスナップショットの確認

- AWS Management Consoleにログインします

- RDSサービスに移動します

- 左側のナビゲーションペインから「スナップショット」を選択します

- スナップショット一覧で「暗号化」列を確認し、「いいえ」となっているものを特定します

手順2: 暗号化されたコピーの作成

- 暗号化されていないスナップショットを選択します

- 「アクション」メニューから「スナップショットのコピー」を選択します

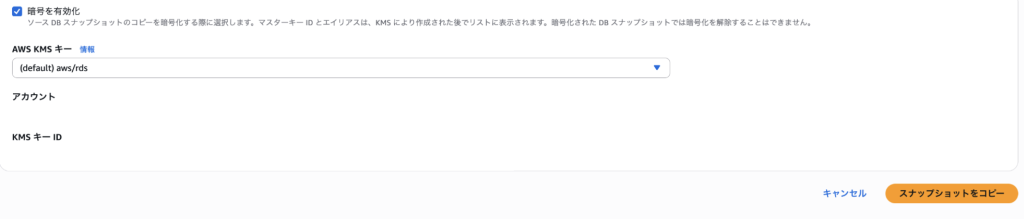

- 「暗号化」セクションで以下を設定します:

- 「暗号化を有効化」にチェックを入れます

- 「AWS KMS キー」ドロップダウンから使用するKMSキーを選択します

- デフォルトの「aws/rds」キーまたはカスタマー管理型のKMSキーを選択可能です

- 「新しいDB スナップショット識別子」に新しい名前を入力します

- 「スナップショットのコピー」をクリックします

手順3: 自動バックアップの暗号化設定

注意: 既存の非暗号化DBインスタンスを直接暗号化することはできません。暗号化されたスナップショットから新しいインスタンスを復元する必要があります。

- 暗号化されたスナップショットを選択します

- 「アクション」から「スナップショットの復元」を選択します

- 新しいDBインスタンス識別子を入力します

- 「暗号化」オプションが有効になっていることを確認します

- バックアップ設定を構成します:

- バックアップ保持期間(7日以上推奨)

- バックアップウィンドウ

- 「DBインスタンスの作成」をクリックします

最後に

この記事では、Amazon RDSスナップショットの暗号化実装について、セキュリティリスクの詳細な分析と実践的な修復手順を解説しました。スナップショットの暗号化は、データベースバックアップのセキュリティを確保する上で不可欠であり、コンプライアンス要件を満たすためにも重要です。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。

参考資料

- AWS公式: DBスナップショットの暗号化

- AWS公式: DBスナップショットのコピー

- AWS公式: Amazon RDS リソースの暗号化

- AWS公式: AWS KMS キーの管理

- AWS Well-Architected Framework: セキュリティの柱 – データ保護