Amazon Neptune DBクラスターの削除保護有効化について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Amazon Neptune DBクラスターの削除保護を有効化する設定について、リスクと対策を解説します。

ポリシーの説明

Amazon Neptune DBクラスターの削除保護が有効化されていない状態を検出します。このポリシーでは、Neptuneデータベースクラスターで削除保護が有効化されているかどうかを確認します。

リスク

Neptuneデータベースクラスターの削除保護が有効化されていない場合、以下の重大なリスクが発生します:

- 偶発的な削除: 管理者の操作ミスにより、重要なクラスターが意図せず削除される可能性があります

- 不正アクセスによる削除: セキュリティ侵害時に攻撃者がデータベースクラスターを削除し、データを永久に失う可能性があります

- データ復旧の困難性: グラフデータベースの特性上、削除されたデータの復旧には時間とコストがかかります

- コンプライアンス違反: データ保持要件を満たせなくなる可能性があります

修復方法

コンソールでの修復手順

AWSマネジメントコンソールを使用して、Neptune DBクラスターの削除保護を有効化します。

- AWSマネジメントコンソールにログインし、[Neptune] サービスに移動します

- 左側のナビゲーションペインから [データベース] を選択します

- 修復対象のNeptune DBクラスターを選択します

- [アクション] ドロップダウンメニューから [変更] を選択します

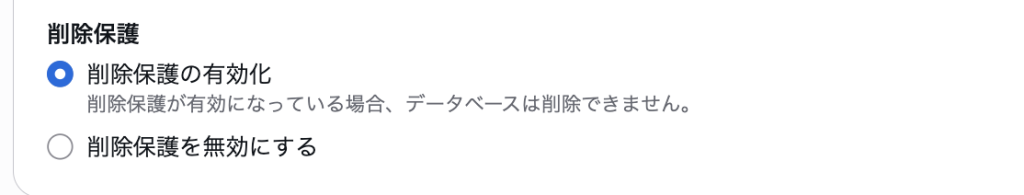

- [削除保護] セクションで、[削除保護を有効化] チェックボックスをオンにします

- ページ下部の [次へ] をクリックします

- 変更内容を確認し、[クラスターの変更] をクリックして設定を保存します

Terraformでの修復手順

Neptune DBクラスターの削除保護を有効化するには deletion_protection のフラグを有効化すればよいです。

resource "aws_neptune_cluster" "example" {

>>>> Skip

# 削除保護を有効化(重要)

deletion_protection = true

}

ベストプラクティス

- 本番環境では必須: すべての本番環境のNeptuneクラスターで削除保護を有効化

- Infrastructure as Code: Terraformなどで削除保護の設定を管理し、設定漏れを防止

- 定期的な監査: AWS ConfigやAWS Security Hubを使用して削除保護の状態を継続的に監視

- 変更管理プロセス: 削除保護を無効化する際は、承認プロセスを経由

- バックアップ戦略との併用: 削除保護だけでなく、定期的なバックアップも実施

最後に

この記事では、Amazon Neptune DBクラスターの削除保護を有効化する設定について、リスクと対策を解説しました。削除保護は簡単に有効化できる一方で、データ損失を防ぐ重要な機能です。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。