Amazon CloudFront ディストリビューションのログ記録の有効化について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Amazon CloudFront ディストリビューションのログ記録が有効化されていない場合のリスクと、その対策について詳しく解説します。

ポリシーの説明

すべてのCloudFrontディストリビューションでアクセスログを有効にすることを強く推奨します。CloudFrontログには、クライアントIPアドレス、リクエストURI、HTTPステータスコード、ユーザーエージェント、リファラー、エッジロケーションなどの重要な情報が含まれます。これらの情報はセキュリティ分析、パフォーマンス最適化、トラブルシューティングに不可欠です。ログデータを安全に保存し、定期的に分析するプロセスを確立してください。また、ログの保持期間を組織のコンプライアンス要件に合わせて適切に設定し、必要に応じてログデータをアーカイブしてください。

修復方法

AWSマネジメントコンソールでの修復手順

以下の手順で、CloudFrontディストリビューションのログ記録を有効にできます:

- AWSマネジメントコンソールにログインします。

- サービス一覧から「CloudFront」を選択します。

- 左側のナビゲーションペインから「Distributions」を選択します。

- ログ記録を有効にしたいディストリビューションのIDをクリックします。

- 「General」タブの「Settings」セクションで「Edit」ボタンをクリックします。

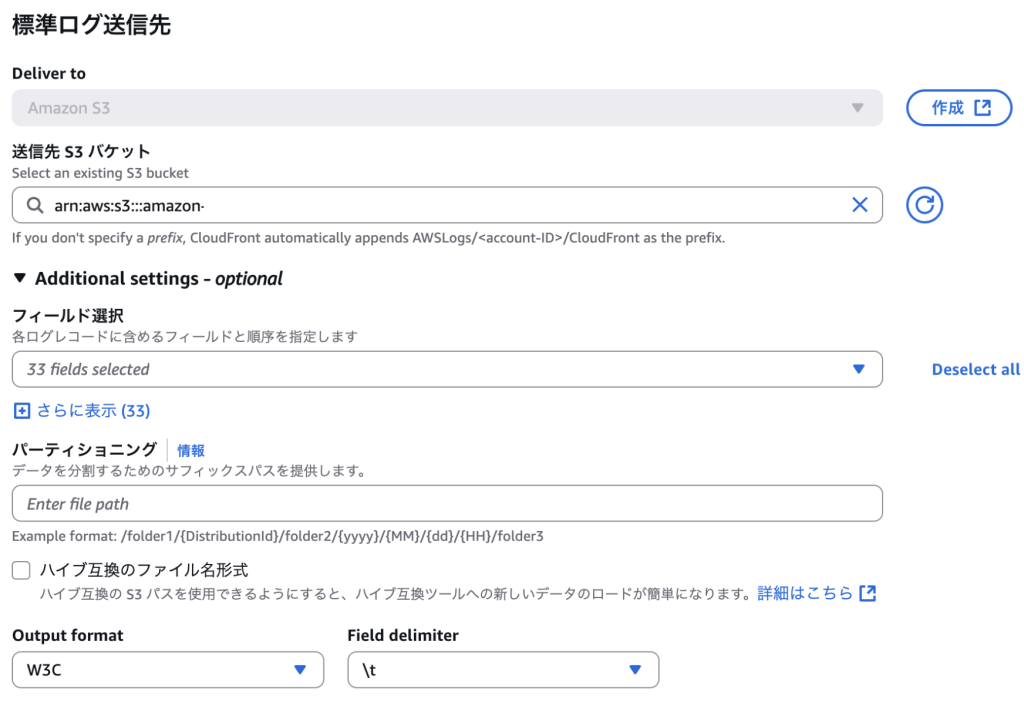

- 「Standard logging」セクションまでスクロールします。

- 「On」を選択してログを有効にします。

- 「S3 bucket」フィールドでログを保存するS3バケットを選択または入力します

- 形式:

bucketname.s3.amazonaws.com - 例:

my-cloudfront-logs.s3.amazonaws.com - 重要: バケットはCloudFrontディストリビューションと同じAWSアカウント内に存在する必要があります

- 形式:

- 「Save changes」ボタンをクリックして設定を保存します。

注意: 設定変更は伝搬されるまで最大15分程度かかる場合があります。

最後に

この記事では、Amazon CloudFront ディストリビューションのログ記録が有効化されていない場合のリスクと、具体的な修復方法について解説しました。ログ記録は、セキュリティインシデントの追跡、パフォーマンスの最適化、コンプライアンス遵守のために不可欠な機能です。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理することが可能です。 運用が非常に楽にできる製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。