Google Cloud SQL PostgreSQLで接続ログ(log_connections)の有効化について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、gcloud CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Google Cloud SQLのPostgreSQLインスタンスでlog_connectionsパラメータが無効化されている問題について、セキュリティリスクの詳細な分析と、gcloud CLI、Terraform、Cloud Consoleを使用した包括的な修復方法を解説します。

ポリシーの説明

log_connectionsパラメータは、PostgreSQLデータベースへのすべての接続試行をpostgresql.logに記録する重要なセキュリティ機能です。この機能を有効にすることで、接続時刻、ユーザー名、ソースIPアドレス、接続に使用されたデータベース名、アプリケーション名などの詳細情報を追跡できます。

Cloud SQLでは、これらのログはCloud Loggingに自動的に統合され、長期保存、検索、分析が可能になります。これにより、不正アクセスの検出、セキュリティインシデントのフォレンジック調査、各種コンプライアンス要件(SOC2、PCI DSS、HIPAA等)の遵守が可能になります。

リスクの詳細

接続ログが無効化されている場合、以下の重大なセキュリティリスクが発生します:

セキュリティ監視の欠如

- 不正アクセスの検出不能: 攻撃者による不正なデータベース接続を検知できない

- ブルートフォース攻撃の見逃し: パスワード総当たり攻撃を早期に発見できない

- 内部脅威の監視不能: 悪意のある内部ユーザーの活動を追跡できない

運用上の問題

- 接続問題の診断困難: アプリケーションの接続エラーの原因特定が困難

- パフォーマンス分析の制限: 接続パターンによるパフォーマンス影響を分析できない

- 容量計画の精度低下: 同時接続数の傾向を把握できない

- 接続プールの最適化困難: 接続パターンが不明のため、プールサイズの最適化ができない

修復方法

前提条件

- Cloud SQL Admin役割(

roles/cloudsql.admin)または同等の権限 - 対象のCloud SQL PostgreSQLインスタンスへのアクセス権

- インスタンスの再起動は不要(オンラインで設定変更可能)

コンソールでの修復手順

Google Cloud コンソールを使用した修復方法:

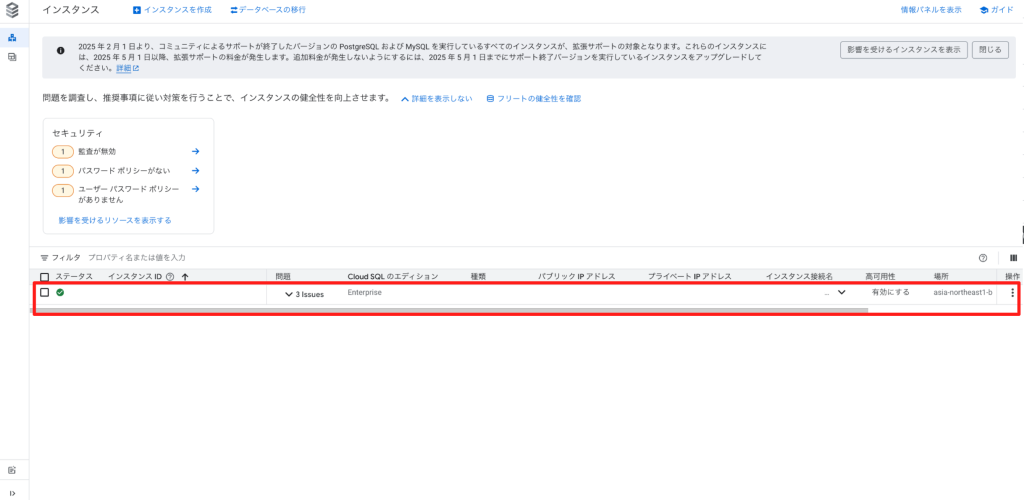

- Google Cloud Consoleにアクセスし、対象プロジェクトを選択

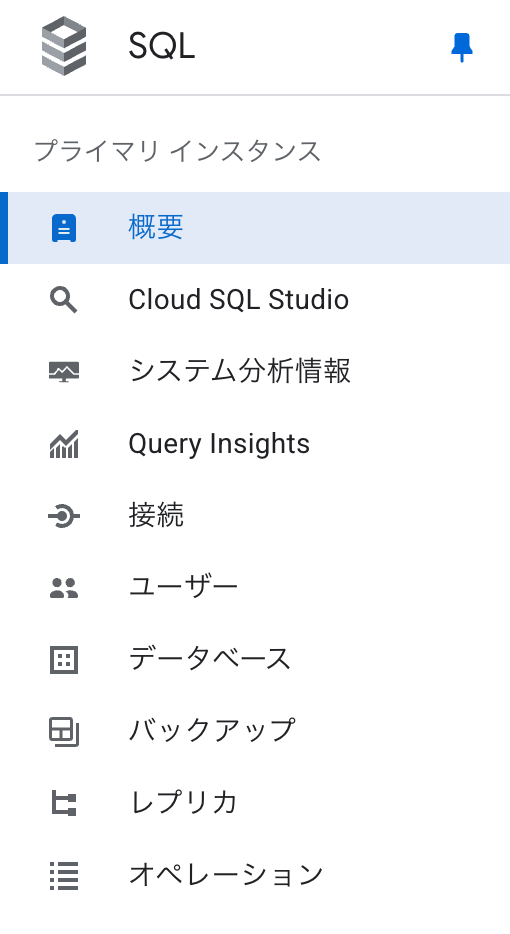

- ナビゲーションメニューから「SQL」を選択

- 対象のPostgreSQLインスタンスをクリック

- 左側メニューの「構成」タブを選択

- 「構成の編集」ボタンをクリック

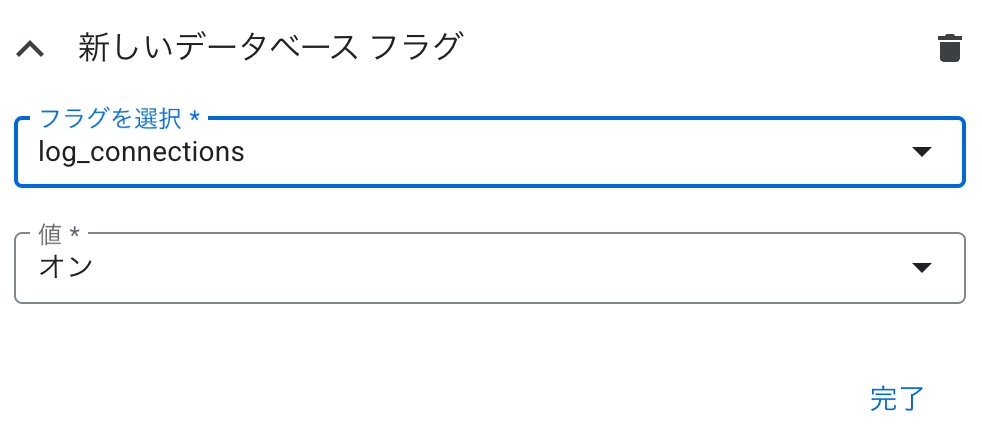

- 「フラグとパラメータ」セクションまでスクロール

- 「+ 項目を追加」をクリック

- 以下のフラグを設定:

- フラグ:

log_connections値:on

- フラグ:

- 必要に応じて以下のフラグも追加(推奨):

log_disconnections:onlog_checkpoints:onlog_lock_waits:on

- 「保存」をクリックして変更を適用

Terraformでの修復手順

Infrastructure as Codeを使用した本番環境向けの包括的な実装例です。

resource "google_sql_database_instance" "postgres_secure" {

>>> Skip

settings {

# 接続ログの有効化(必須)

database_flags {

name = "log_connections"

value = "on"

}

}

}

まとめ

この記事では、Google Cloud SQLのPostgreSQLインスタンスでlog_connectionsパラメータを有効化する包括的な方法を解説しました。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。