Google Cloud APIキーのAPI利用制限の設定手順について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、gcloud CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、GCP APIキーにおけるAPI利用制限の設定手順について、リスクと対策を解説します。

ポリシーの説明

Google Cloud Platform(GCP)では、APIキーを使用してさまざまなサービスにアクセスできますが、API利用制限が設定されていない場合、すべてのGoogle APIに対してアクセスが可能となってしまいます。これは、APIキーが漏洩した場合に想定外のAPIが呼び出されるリスクを生み出します。API利用制限(API Restrictions)を設定することで、そのAPIキーが使用できるAPIを明確に限定し、セキュリティリスクを最小化できます。

修復方法

修復の前提条件

- 対象のAPIキーがどのアプリケーションで使用されているか把握している

- 必要なAPIサービスが有効化されている

- APIキーの管理権限(

roles/serviceusage.apiKeysAdmin)を持っている

コンソールでの修復手順

Google Cloud コンソールを使用して、APIキーにAPI利用制限を設定します。

- Google Cloud Console にアクセス

- https://console.cloud.google.com にログインします

- 対象のプロジェクトを選択します

- APIとサービスの認証情報ページへ移動

- 左側のナビゲーションメニューから「APIとサービス」を選択

- 「認証情報」をクリックします

- 対象のAPIキーを選択

- APIキーの一覧から、制限を設定したいAPIキーの名前をクリックします

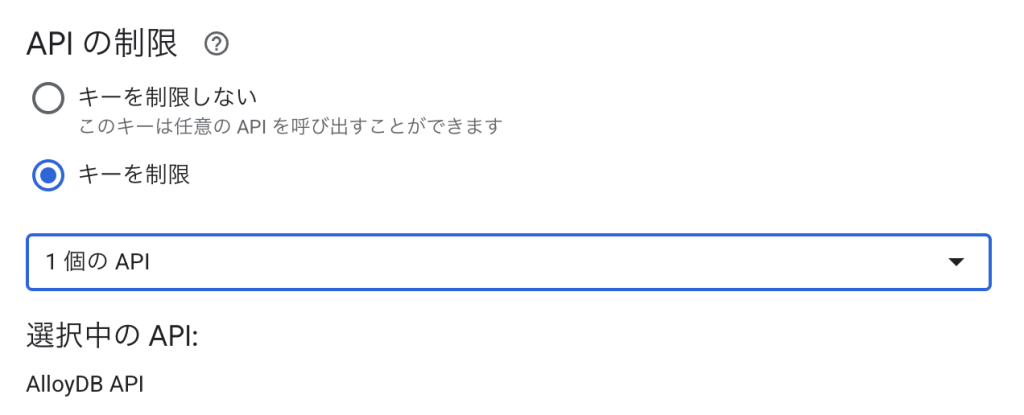

- API制限を設定

- 「API制限」セクションまでスクロールします

- 「キーを制限」を選択します

- 「APIを選択」ドロップダウンをクリックします

- 使用するAPIを選択

- このAPIキーで使用を許可するAPIのみを選択します

- 例:ArroyDB API のみを使用する場合は、そのAPIのみを選択

- 複数のAPIが必要な場合は、必要最小限のAPIのみを選択します

- 注意:選択可能なAPIは、プロジェクトで有効化されているAPIのみです

- 設定を保存

- 「保存」ボタンをクリックして設定を適用します

- 変更が反映されるまで数分かかる場合があります

まとめ

この記事では、GCP APIキーにおけるAPI利用制限の設定手順について、リスクと対策を解説しました。API利用制限は、APIキーの最小権限の原則を実現する重要なセキュリティ機能です。すべてのAPIキーに対して、必要最小限のAPIのみを許可するよう設定することを強く推奨します。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。