Azure VM ゲスト構成拡張機能のインストール設定手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azure VM ゲスト構成拡張機能のインストールについて、リスクと対策を解説します。

ポリシーについて

Azure ゲスト構成拡張機能は、VMのOS設定やアプリケーション構成を監視・管理するための重要なセキュリティツールです。この拡張機能を使うことで、Azure PolicyがVMの内部設定を自動的に監査し、Microsoft Cloud Security Benchmark(MCSB)などのセキュリティ基準への準拠状況を継続的に確認できます。15分ごとに設定をチェックするため、常に最新のセキュリティ状態を把握できます。

セキュリティリスク

この拡張機能がインストールされていない場合、次のようなセキュリティ上の問題が発生する可能性があります:

1. セキュリティ監視の欠如

- Microsoftが定めるセキュリティ基準への準拠状況が把握できない

- OSの危険な設定や誤った構成を見つけられない

- セキュリティパッチが正しく適用されているか確認できない

2. 自動対応ができない

- セキュリティポリシーを自動的に適用できない

- 設定の変更(ドリフト)を検知・修正できない

- 手作業での管理が必要となり、人為的ミスのリスクが高まる

修復方法

コンソールでの修復手順

Azure コンソールを使用して、VMにゲスト構成拡張機能をインストールします。

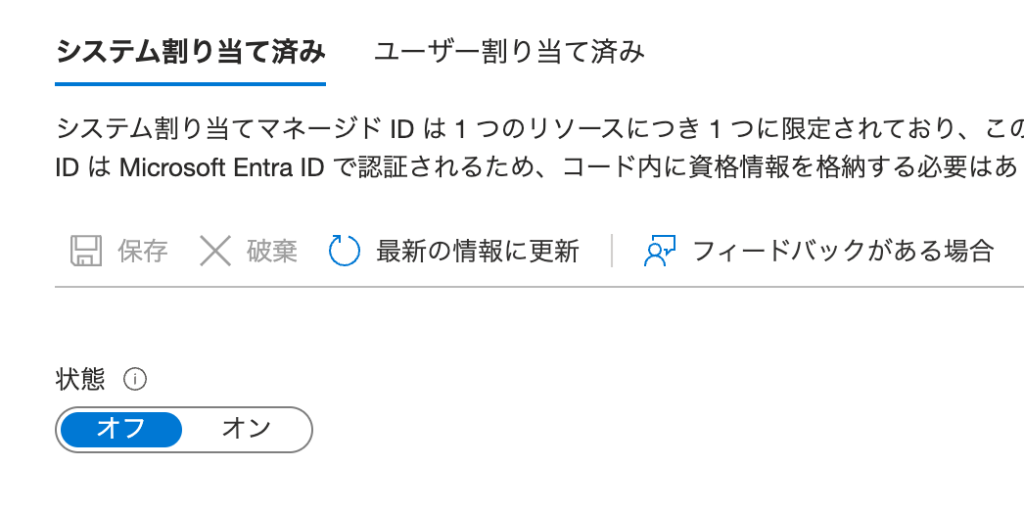

1. システム割り当てマネージドIDの有効化(前提条件)

- Azure Portalにログインし、対象のVMを選択

- 左メニューから「ID」を選択

- 「システム割り当て済み」タブで「状態」を「オン」に切り替え

- 「保存」をクリックし、確認メッセージで「はい」を選択

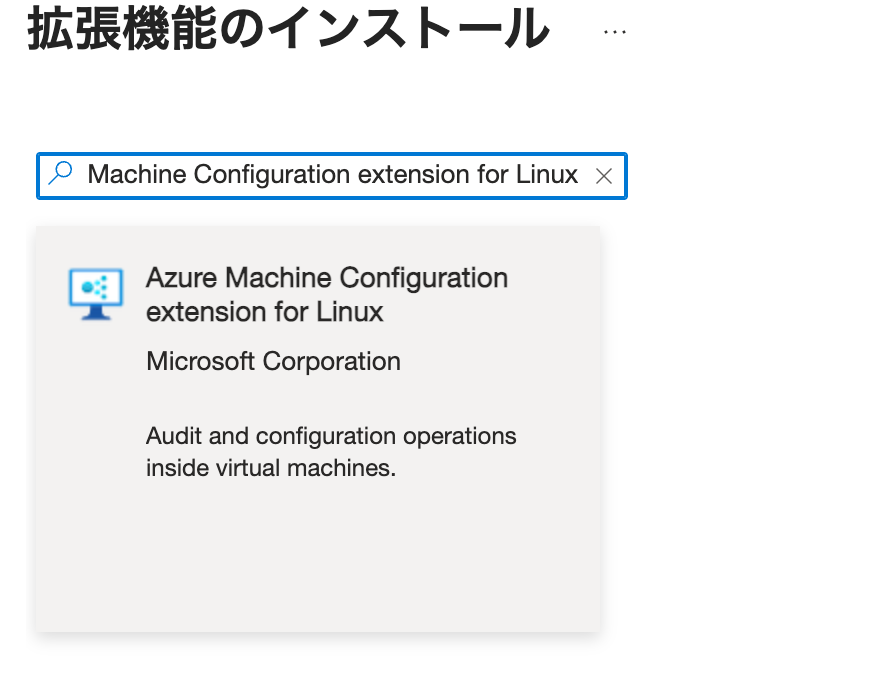

2. ゲスト構成拡張機能のインストール

- VMブレードで「拡張機能とアプリケーション」を選択

- 「+ 追加」をクリック

- 拡張機能のリストから選択:

- Windows VM: 「Azure Policy Guest Configuration」

- Linux VM: 「Azure Policy Guest Configuration for Linux」

- 「次へ」→「確認および作成」→「作成」をクリック

3. インストールの確認

- 拡張機能リストで以下を確認:

- Windows: 「AzurePolicyforWindows」

- Linux: 「AzurePolicyforLinux」

- 状態が「プロビジョニング成功」と表示されることを確認

4. 必要なロールの割り当て

- VMの「アクセス制御 (IAM)」を選択

- 「+ 追加」→「ロールの割り当ての追加」

- ロール: 「Guest Configuration Resource Contributor」を選択

- メンバー: VMのマネージドIDを選択

- 「確認と割り当て」をクリック

5. 大規模展開(Azure Policy使用)

- Azure Portalで「ポリシー」を検索

- 「定義」から「Deploy prerequisites to enable Guest Configuration policies」を検索

- サブスクリプションまたはリソースグループに割り当て

- 既存リソースに対して修復タスクを作成

最後に

この記事では、Azure VM ゲスト構成拡張機能のインストールについて、リスクと対策を解説しました。

ゲスト構成拡張機能(現在はMachine Configurationと呼ばれています)は、VM内部のセキュリティ設定を継続的に監視し、コンプライアンスを維持するために不可欠なコンポーネントです。この拡張機能により、セキュリティベースラインへの準拠、脆弱性の早期発見、自動修復が可能となり、セキュリティインシデントのリスクを大幅に削減できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。