Azureストレージアカウントのネットワークアクセスルールを拒否設定の手順について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、Azure CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Azureストレージアカウントのデフォルトネットワークアクセスルールを拒否に設定する方法について、リスクと対策を解説します。

ポリシーの説明

Azure Storage アカウントは既定で、インターネット上のあらゆる場所からアクセス可能な設定になっています。これは利便性を重視した設定ですが、セキュリティの観点からは大きなリスクとなります。

このポリシーは、ストレージアカウントのデフォルトのネットワークアクセスルールを「拒否」に設定し、必要最小限のネットワーク(特定の仮想ネットワーク、IPアドレス、プライベートエンドポイントなど)からのみアクセスを許可することを推奨しています。これにより、ゼロトラストセキュリティモデルに基づいた、より安全なアクセス制御を実現できます。

ネットワークアクセス制御のオプション:

- パブリックアクセス全体を許可:インターネット上のすべての場所からアクセス可能(既定、非推奨)

- 選択したネットワークからのみ許可:特定のVNet/IPからのみアクセス可能(推奨)

- パブリックアクセスを無効:プライベートエンドポイント経由のみ(最も安全)

修復方法

コンソールでの修復手順

Azure コンソールを使用して、ストレージアカウントのネットワークアクセスルールを設定します。

事前準備:

- 現在アクセスしているアプリケーションやサービスのIPアドレスを確認

- 使用している仮想ネットワークとサブネットを特定

- プライベートエンドポイントの必要性を検討

- Azure ポータルにログイン

- https://portal.azure.com にアクセスしてログインします

- ストレージアカウントに移動

- 左側のメニューから「ストレージアカウント」を選択

- 対象のストレージアカウントをクリック

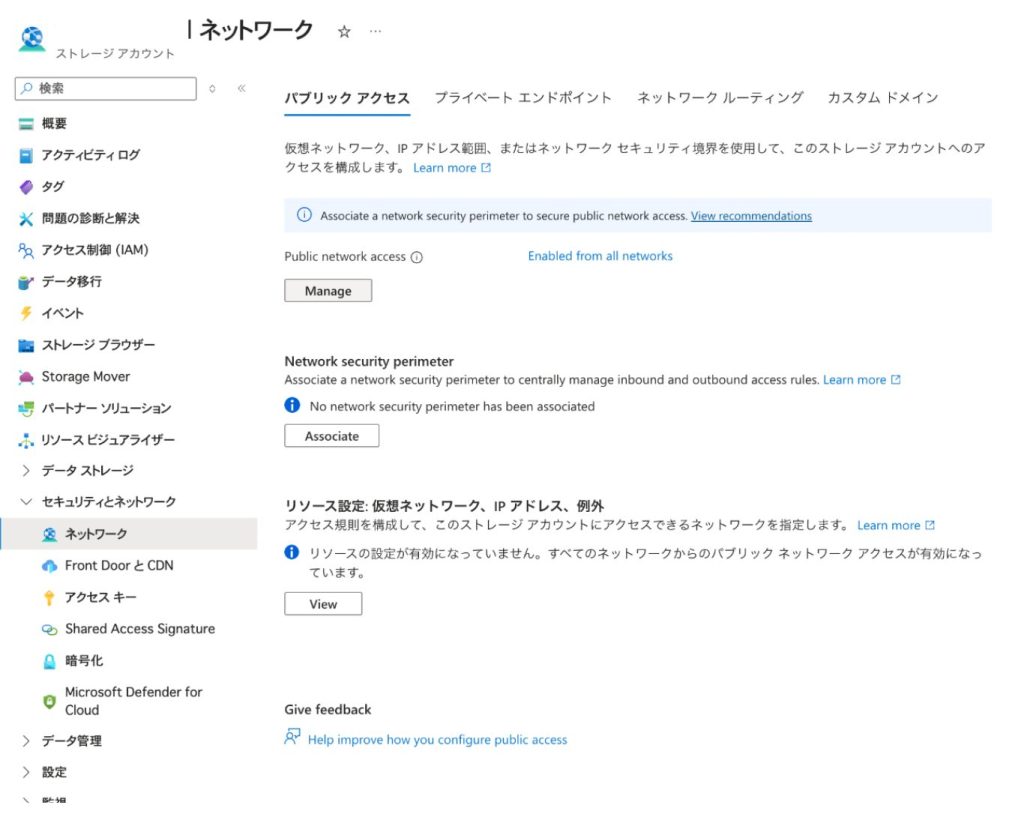

- ネットワーク設定を開く

- 左側のメニューの「セキュリティとネットワーク」セクションから

- 「ネットワーク」を選択

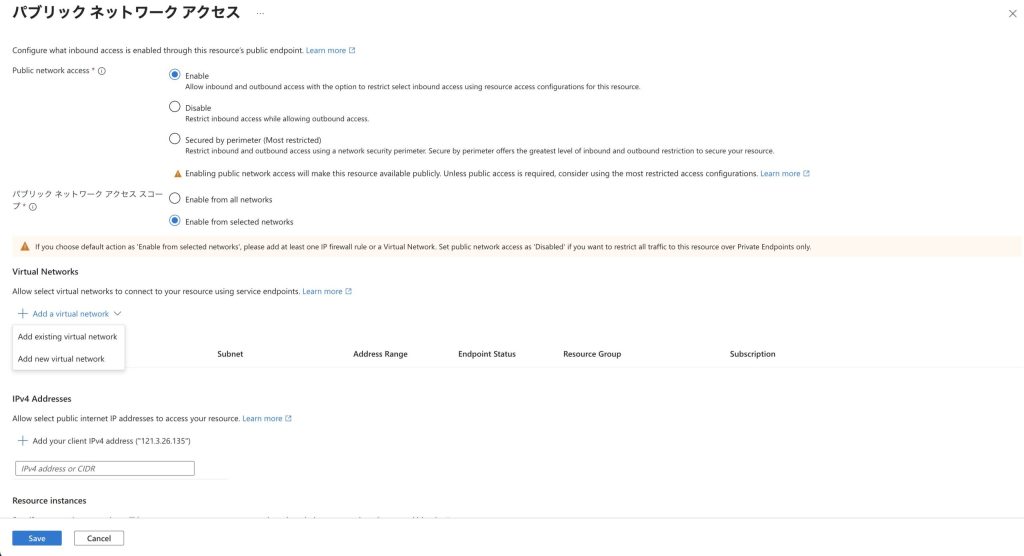

- パブリックネットワークアクセスを制限

- 「パブリック ネットワーク アクセス」セクションで

- 「選択した仮想ネットワークとIPアドレスから有効」を選択

- または、より安全な「無効」を選択(プライベートエンドポイントのみ使用する場合)

- 許可するネットワークを設定

- 仮想ネットワークの追加:

- 「+既存の仮想ネットワークを追加」をクリック

- アクセスを許可する仮想ネットワークとサブネットを選択

- 重要:サブネットにサービスエンドポイントが有効になっていることを確認

- IPアドレスの追加:

- 「ファイアウォール」セクションで、許可するIPアドレス範囲を追加

- 例:オフィスのIPアドレス(203.0.113.0/24)、管理用サーバーのIPアドレス

- 注意:CIDR表記または単一IPアドレスを指定可能

- 仮想ネットワークの追加:

- 例外設定(必要に応じて)

- 「例外」セクションで必要な項目をチェック:

- 「信頼されたMicrosoftサービスによるこのストレージアカウントへのアクセスを許可する」(強く推奨)

- Azure Backup、Azure Data Factory、Azure DevOpsなどのサービスがアクセス可能になります

- 「Azure portal からのアクセスを許可する」(管理用、一時的に有効化を推奨)

- 「メトリックとログの読み取りアクセスを許可する」(監視用)

- 「信頼されたMicrosoftサービスによるこのストレージアカウントへのアクセスを許可する」(強く推奨)

- 「例外」セクションで必要な項目をチェック:

- 設定を保存

- ページ下部の「保存」ボタンをクリック

- 変更が適用されるまで数分待ちます

- 動作確認

- 許可されたネットワークからアクセスできることを確認

- 許可されていないネットワークからアクセスが拒否されることを確認

最後に

この記事では、Azureストレージアカウントのネットワークアクセスルールを拒否に設定する方法について、リスクと対策を解説しました。

デフォルトのネットワークアクセスを「拒否」に設定し、必要最小限のネットワークからのみアクセスを許可することで、ストレージアカウントのセキュリティを大幅に向上させることができます。特にプライベートエンドポイントの活用により、よりセキュアな接続を実現できます。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。