SQSキューでのCMK設定について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

今回は、Amazon SQS (Simple Queue Service) のキューデータがAWS管理キーで暗号化されており、カスタマー管理キー (CMK) 以上のレベルで暗号化されていない状態について、そのリスクと対策を解説します。

リスク

Amazon SQSは、フルマネージド型のメッセージキューサービスで、マイクロサービス、分散システム、サーバーレスアプリケーション間のメッセージを、信頼性とスケーラビリティを確保しながら送受信できます。SQSは保管時にサーバーサイド暗号化 (SSE) のオプションを提供していますが、デフォルトでは無効になっています。必要性に応じてKMSカスタマー管理キー(CMK)を利用した暗号化を行うようにしましょう

修復方法

Amazon SQSキューの暗号化をKMSカスタマー管理キー(CMK)で有効にする方法は、AWSコンソールまたはTerraformで行えます。CloudHSMキーを使用する場合は、先にAWS CloudHSMクラスターとそれに統合されたKMSキーを作成する必要があります。

AWSコンソールでの修復手順

AWSコンソールを使用して、Amazon SQSキューの作成時または既存キューの編集時にKMS CMKで暗号化を有効にします。

前提:

- SQSキューを暗号化するためのAWS KMS カスタマー管理キー (CMK) が既に存在すること。

- CMKのキーポリシーには、SQSサービス (

sqs.amazonaws.com) およびキューを操作するIAMエンティティがキーを使用するための適切な権限(kms:GenerateDataKey,kms:Decrypt,kms:Encryptなど)が付与されている必要があります。

- CMKのキーポリシーには、SQSサービス (

- Amazon SQSサービスへ移動: AWSコンソールにログインし、Amazon Simple Queue Service (SQS) サービスを開きます。

- キューの作成または既存キューの選択:

- 新規作成の場合: 左側のナビゲーションペインで「キュー」を選択し、「キューを作成」をクリックします。

- 既存キューの場合: 左側のナビゲーションペインで「キュー」を選択し、暗号化したいキュー名をクリックします。

- 構成(新規作成の場合)/編集(既存キューの場合):

- 新規作成の場合:

- 「タイプ」を選択します(例: 標準キュー)。

- 「名前」を入力します。

- 既存キューの場合:

- キューの詳細ページで「編集」をクリックします。

- 新規作成の場合:

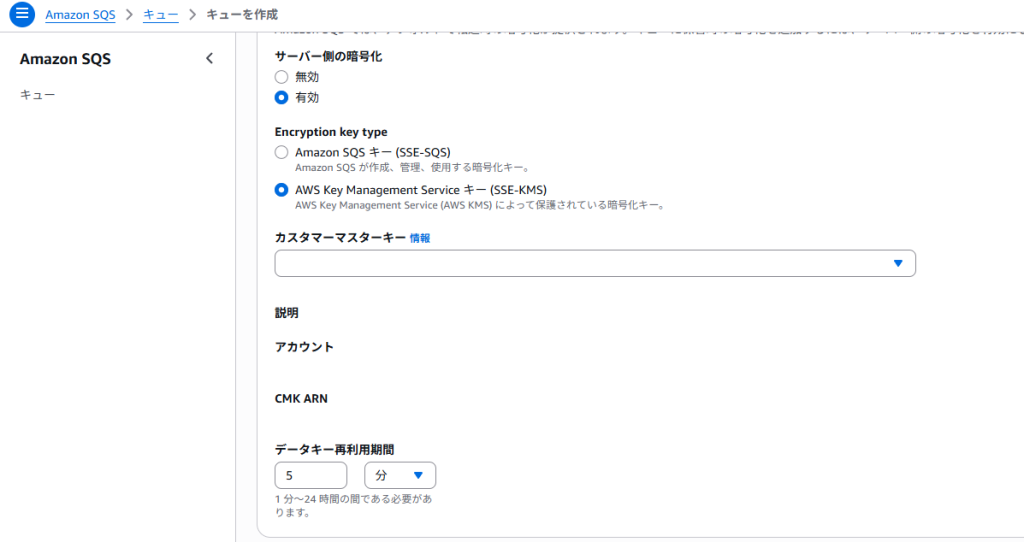

- 暗号化設定: 「暗号化」セクションまでスクロールします。

- 「サーバー側の暗号化 (SSE)」を有効にします。

- 「AWS Key Management Service (KMS) マスターキー」のドロップダウンメニューから、「カスタマー管理キー (CMK)」を選択します。

- 表示されるドロップダウンリストから、使用したい既存のKMS CMKを選択します。

- もし適切なCMKがリストに表示されない場合は、正しいIAM権限があるか、またはCMKが作成されているか確認してください。

- 変更を保存: 設定内容を確認し、「キューを作成」(新規の場合)または「変更を保存」(既存の場合)をクリックします。

これで、Amazon SQSキューに発行されるメッセージは、指定したKMS CMKを使用して保管時に暗号化されるようになります。

Terraformでの修復手順

TerraformでAmazon SQSキューの暗号化をKMSカスタマー管理キー(CMK)で有効にするには、aws_sqs_queue リソースの kms_master_key_id パラメータを設定します。

# (例) SQSキュー暗号化用のKMSカスタマー管理キー (CMK)

resource "aws_kms_key" "sqs_cmk" {

description = "KMS key for SQS queue encryption"

deletion_window_in_days = 10 # キーの削除をスケジュールするまでの日数

enable_key_rotation = true # キーの自動ローテーションを有効にする

policy = jsonencode({

Version = "2012-10-17",

Statement = [

{

Sid = "Enable IAM User Permissions",

Effect = "Allow",

Principal = {

AWS = "arn:aws:iam::${data.aws_caller_identity.current.account_id}:root" # アカウントルートユーザーにアクセス許可

},

Action = "kms:*",

Resource = "*"

},

{

Sid = "Allow SQS service and applications to use the key"

Effect = "Allow",

Principal = {

Service = "sqs.amazonaws.com" # SQSサービスプリンシパル

# または、キューを操作するIAMロール/ユーザーのARNをここに追加することも可能

# AWS = "arn:aws:iam::${data.aws_caller_identity.current.account_id}:role/my-app-role"

},

Action = [

"kms:GenerateDataKey", # メッセージの暗号化用

"kms:Decrypt", # メッセージの復号化用

"kms:Encrypt" # メッセージの再暗号化用 (ポリシーによっては必要)

],

Resource = "*" # 特定のKMSキーARNに限定を推奨

}

]

})

tags = {

Name = "SQS_CMK"

}

}

# Amazon SQSキュー

resource "aws_sqs_queue" "my_encrypted_sqs_queue" {

name = "my-secure-sqs-queue"

# 暗号化を有効にし、KMS CMKを指定

kms_master_key_id = aws_kms_key.sqs_cmk.arn

# 追加でDQL (Dead-Letter Queue) の設定なども可能

redrive_policy = jsonencode({

deadLetterTargetArn = aws_sqs_queue.my_dlq.arn

maxReceiveCount = 5

})

tags = {

Name = "MySecureSQSQueue"

Environment = "Production"

}

}

# デッドレターキュー (DLQ) も暗号化を推奨

resource "aws_sqs_queue" "my_dlq" {

name = "my-dlq-for-sqs"

kms_master_key_id = aws_kms_key.sqs_cmk.arn # 同じCMKを使用

tags = {

Name = "MySQSDLQ"

}

}

# 現在のAWSアカウント情報を取得

data "aws_caller_identity" "current" {}

上記のTerraformコードでは、aws_sqs_queue リソースの kms_master_key_id パラメータを設定することで、SQSキューをKMS CMKで暗号化しています。

aws_kms_key.sqs_cmk: SQSキューの暗号化に使用するKMSカスタマー管理キー (CMK) を作成します。このキーのポリシーには、SQSサービスプリンシパル (sqs.amazonaws.com) がキーを使用するための適切な権限が必要です。キューを操作するアプリケーションのIAMロール/ユーザーもこのキーを使用する権限が必要です。aws_sqs_queue.my_encrypted_sqs_queue.kms_master_key_id: ここに作成したKMS CMKのARNを指定します。- デッドレターキュー (

my_dlq) も同様にCMKで暗号化することを強く推奨します。

my-secure-sqs-queue などのプレースホルダーは、実際の環境に合わせて修正してください。

最後に

この記事では、Amazon SQSキューのデータをKMSカスタマー管理キー(CMK)以上で暗号化することの重要性について解説しました。この設定は、メッセージキュー内の機密情報を保護し、厳格なセキュリティおよびコンプライアンス要件を満たすために不可欠です。CMKやCloudHSMキーを使用することで、鍵管理の制御を強化し、機密データの露出リスクを大幅に軽減できます。 貴社のSQSキューは、カスタマー管理キー以上のレベルで暗号化されていますか?この機会にぜひ設定を確認・強化してみてください。 こちらの内容の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。運用が非常にラクに出来る製品になっていますのでぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。