S3バケットのパブリックアクセスブロック設定手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、S3バケットのパブリックアクセスブロック設定について、リスクと対策を解説します。

ポリシーの説明

S3バケットのパブリックアクセスブロック機能は、意図しないパブリック公開を防ぐための重要なセキュリティ機能です。この機能には4つの設定項目があり、それぞれが異なる側面からパブリックアクセスを制御します:

- BlockPublicAcls: 新しいパブリックACLの設定をブロック(

PUT Object aclやPUT Bucket aclAPIを拒否) - IgnorePublicAcls: 既存のパブリックACLを無視(既存のパブリックACLがあってもアクセスを拒否)

- BlockPublicPolicy: 新しいパブリックバケットポリシーの設定をブロック(

PUT Bucket policyAPIを拒否) - RestrictPublicBuckets: パブリックポリシーを持つバケットへのクロスアカウントアクセスをAWSサービスプリンシパルと承認されたアカウントに制限

重要な変更点:

- 2023年4月以降:AWSは新規作成されるすべてのS3バケットに対してデフォルトでパブリックアクセスブロックを有効化

- 既存バケットへの影響:2023年4月以前に作成されたバケットには適用されず、手動設定が必須

- 新機能との連携:S3 Access Points、CloudFront OAC/OAI、AWS PrivateLink等のセキュアなアクセス方法と併用

- リージョン別設定:パブリックアクセスブロック設定はリージョンごとに独立して管理

これらの設定を適切に有効化することで、S3バケットへの意図しないパブリックアクセスを効果的に防止できます。

修復方法

コンソールでの修復手順

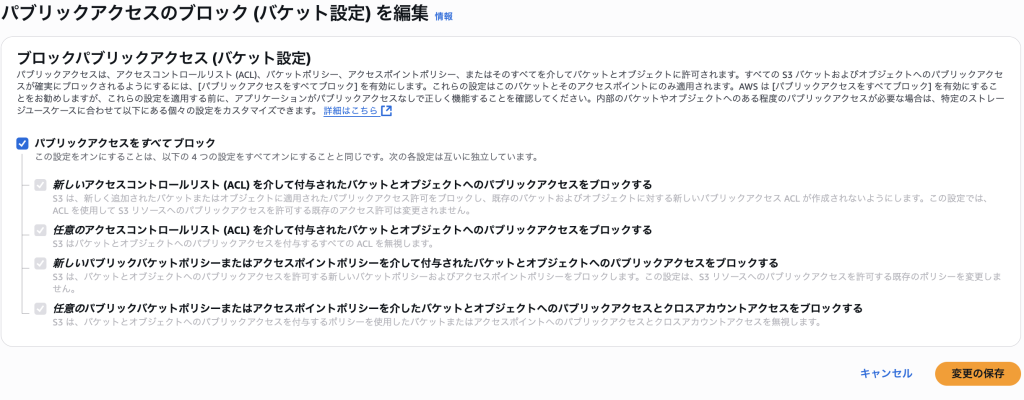

AWSのコンソールを使用して、S3バケットのパブリックアクセスブロックを設定します。

バケットレベルの設定手順:

- AWS Management ConsoleにサインインしてS3コンソール(https://console.aws.amazon.com/s3/)にアクセス

- 左側のナビゲーションペインから「バケット」を選択し、対象のバケット名をクリック

- 「アクセス許可」タブを選択

- 「ブロックパブリックアクセス(バケット設定)」セクションで「編集」ボタンをクリック

- 以下の4つのオプションすべてにチェックを入れる:

- 「新しいアクセスコントロールリスト(ACL)を介して付与されたバケットとオブジェクトへのパブリックアクセスをブロックする」

- 「任意のアクセスコントロールリスト(ACL)を介して付与されたバケットとオブジェクトへのパブリックアクセスをブロックする」

- 「新しいパブリックバケットポリシーまたはアクセスポイントポリシーを介して付与されたバケットとオブジェクトへのパブリックアクセスをブロックする」

- 「任意のパブリックバケットポリシーまたはアクセスポイントポリシーを介したバケットとオブジェクトへのパブリックアクセスとクロスアカウントアクセスをブロックする」

- 「変更の保存」をクリック

- 確認画面で「confirm」と入力して変更を確定

アカウントレベルの設定手順(推奨):

- S3コンソールの左側のナビゲーションペインから「Block Public Access settings for this account」を選択

- 「編集」ボタンをクリック

- すべてのオプションにチェックを入れて、アカウント全体でパブリックアクセスをブロック

- 「変更の保存」をクリックし、「confirm」と入力して確定

注意事項:

- アカウントレベルの設定は、既存のバケットポリシーやACLを上書きします

- 意図的にパブリック公開が必要なバケットがある場合は、事前に確認が必要

- CloudFront OACやS3 Access Pointsを使用している場合は、設定を調整が必要

最後に

この記事では、S3バケットのパブリックアクセスブロック設定について、リスクと対策を解説しました。

パブリックアクセスブロックは、S3バケットのセキュリティを確保する最も基本的かつ重要な設定です。2023年4月以降、新規バケットではデフォルトで有効になっていますが、既存バケットについては確認と設定が必要です。特に機密データを扱う環境では、アカウントレベルでの設定を強く推奨します。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。