GuardDuty S3 Protectionの有効化手順について

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、 「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、GuardDuty S3 Protectionの有効化について、リスクと対策を解説します。

ポリシーの説明

Amazon GuardDutyのS3 Protection機能は、S3バケット内のデータアクセスパターンを継続的に監視し、潜在的な脅威や不正アクセスの兆候を検出する高度な脅威インテリジェンスサービスです。この機能はAWS CloudTrailのS3データイベントログとS3アクセスログを分析し、機械学習とAWS脅威インテリジェンスフィードを活用して、通常と異なるアクセスパターンや悪意のある活動を自動的に識別します。

S3 Protectionが検出する主な脅威カテゴリ:

- データ流出: 異常に大量のオブジェクトダウンロード、異常な時間帯のアクセス、通常と異なる地理的位置からのアクセス

- 不正アクセス: Torネットワークや既知の悪意のあるIPアドレスからのアクセス、匿名プロキシ経由のアクセス

- 設定ミス: パブリックアクセスの意図しない許可、バケットポリシーの危険な変更、アクセスログの無効化

- 認証情報の侵害: 侵害されたIAMユーザーやロールによる異常なAPIコールパターン

- 内部脅威: 正規ユーザーによる異常なデータアクセスパターン、権限昇格の試行

修復方法

コンソールでの修復手順

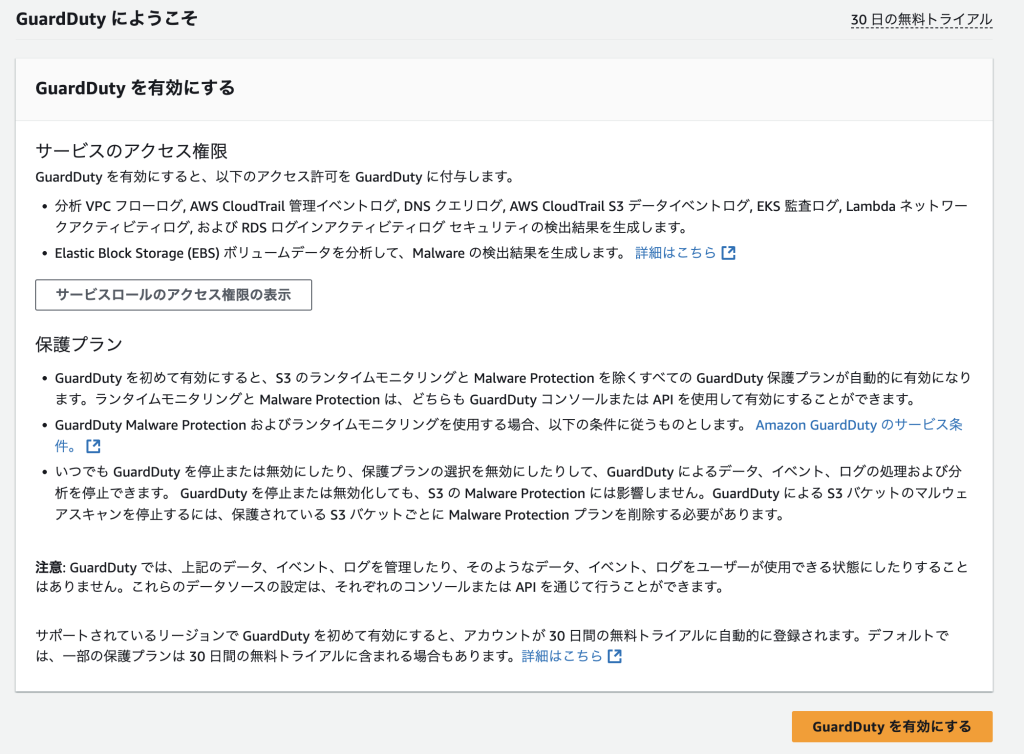

AWSのコンソールを使用して、GuardDuty S3 Protectionを有効にします。

- GuardDutyの有効化確認

- GuardDutyがまだ有効化されていない場合は、「今すぐ始める」をクリックして有効化します。

- 既に有効化されている場合は、次のステップに進みます。

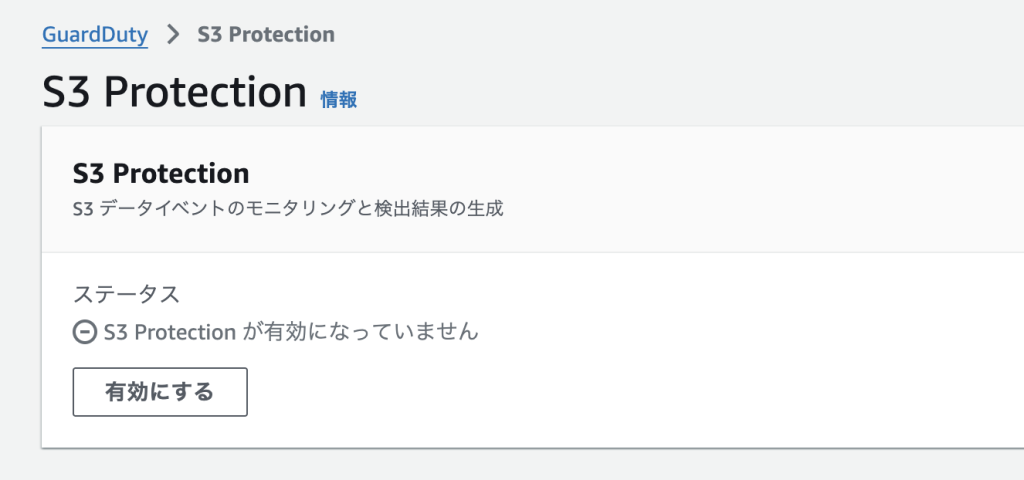

- S3 Protectionの有効化

- 「S3 Protection」の横にある「編集」ボタンをクリックします。

- 「S3 Protection を有効化」のチェックボックスをオンにします。

- 「保存」をクリックします。

最後に

この記事では、GuardDuty S3 Protectionの有効化について、リスクと対策を解説しました。

S3 Protectionを有効にすることで、S3バケットへの不正アクセスや異常なデータアクセスパターンを早期に検出し、データ漏洩のリスクを大幅に低減できます。特に以下の効果が期待できます:

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。