AWS Client VPN エンドポイントのクライアント接続ログ記録有効化設定手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、AWS Client VPN エンドポイントでクライアント接続ログ記録を有効にする方法について、リスクと対策を解説します。

ポリシーの説明

AWS Client VPN は、リモートユーザーがセキュアにVPC内のリソースにアクセスするために使用されるマネージドVPNサービスです。クライアント接続ログは、VPN接続の試行、成功、失敗、切断などの重要なイベントを記録します。

ログには以下の情報が含まれます:

- 接続タイムスタンプ

- クライアントIPアドレス

- ユーザー名(認証方法による)

- 接続ステータス(成功/失敗)

- 接続時間

- 転送されたデータ量

これらのログはCloudWatch Logsに送信され、接続パターンの分析、不正アクセスの検出、コンプライアンス要件の充足に不可欠です。

リスク

AWS Client VPN エンドポイントの接続ログを有効にしていない場合、以下のリスクがあります:

- セキュリティインシデントの追跡困難: 不正アクセスや異常な接続パターンを検出できず、セキュリティ侵害の発見が遅れる可能性があります。例えば、ブルートフォース攻撃や未承認のアクセス試行を検知できません

- 監査証跡の欠如: コンプライアンス要件(SOC 2、ISO 27001、PCI DSSなど)や内部監査において、誰がいつVPNを使用してアクセスしたかの証跡を提供できません

- トラブルシューティングの困難: 接続問題が発生した際、原因究明に必要な情報が不足し、問題解決に時間がかかります

- 利用状況の可視性欠如: VPNの利用パターンや接続頻度を把握できず、適切なキャパシティプランニングができません

- ポリシー侵害の検出不能: 退職者のアカウントが引き続き使用されている場合や、許可されていない地域からのアクセスを検出できません

修復方法

修復前の確認事項

- 既存のCloudWatch Logsロググループの有無を確認

- Client VPNがCloudWatch Logsに書き込むためのIAMロールが存在するか確認

- ログ保持期間の要件を確認(コンプライアンス要件により異なる)

コンソールでの修復手順

AWSのコンソールを使用して、AWS Client VPN エンドポイントのクライアント接続ログ記録を有効にします。

- AWSマネジメントコンソールにログインし、VPCサービスに移動します

- 左側のナビゲーションペインから「Client VPN エンドポイント」を選択します

- ログ記録を有効化したいClient VPN エンドポイントを選択します

- 「アクション」メニューから「クライアント接続ログの変更」を選択します

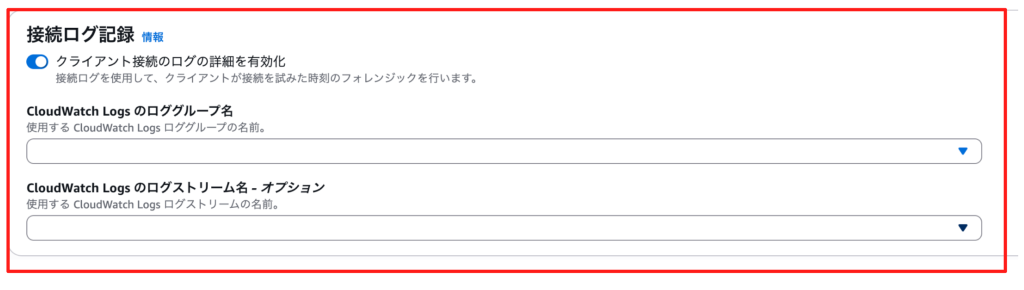

- 接続ログの設定画面で以下を設定します:

- 「接続ログを有効化」にチェックを入れますCloudWatch Logsのロググループ名を指定します(例:

/aws/clientvpn)ログストリーム名を指定します(オプション、例:{endpoint-id}/{connection-id})

- 「接続ログを有効化」にチェックを入れますCloudWatch Logsのロググループ名を指定します(例:

- IAMロールの設定を確認します:

- Client VPNがCloudWatch Logsに書き込むための適切な権限を持つIAMロールが必要です

- 必要に応じて新しいロールを作成するか、既存のロールを選択します

- ロールには最低限

logs:CreateLogGroup、logs:CreateLogStream、logs:PutLogEventsの権限が必要です

- *「接続ログを変更」**をクリックして設定を保存します

- 設定の確認:

- 数分後、CloudWatch Logsコンソールで指定したロググループにログが記録されていることを確認します

- テスト接続を実施して、ログが正しく記録されることを検証します

最後に

この記事では、AWS Client VPN エンドポイントのクライアント接続ログ記録を有効にする方法について、リスクと対策を解説しました。

接続ログを有効にすることで、VPNアクセスの完全な可視性を確保し、セキュリティインシデントの早期発見、効果的なトラブルシューティング、コンプライアンス要件の充足が可能になります。特にリモートワークが普及している現在、VPNアクセスの監視は組織のセキュリティ体制において重要な要素となっています。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。 運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。 最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。

CSPMについてはこちらで解説しております。併せてご覧ください。