LRM株式会社様

【LRM株式会社】情報セキュリティ向上クラウド「Seculio」の脆弱性診断で採用

820社、6万人超の導入実績を有する情報セキュリティ向上クラウド「Seculio」にて脆弱性診断を実施

コーディング領域を含め、安全なサービス開発に大きく前進

| 会社名 | LRM株式会社 |

| 住所 | 兵庫県神戸市中央区栄町通1-2-10 |

| 代表取締役 | 幸松 哲也 |

| 主な事業 | セキュリティコンサルティング業務ならび、セキュリティソリューション業務 |

| 脆弱性診断サービス名 | Seculio(セキュリオ) |

| サービス開発体制 | 自社ならび協力会社 |

| 診断実施 | 2021年7月 |

| 再診断実施 | 2021年9月 |

インタビュー

サービス利用・機能が急拡大し、脆弱性対策が急務だった

貴社の概要についてお教えください

当社は、「セキュリティコンサルティング業務」と、「セキュリティソリューション事業」を柱とするIT企業です。

情報セキュリティコンサルティングでは、ISMS/ISO27001認証取得をはじめとするコンサルティング業務を、2,100社を超えるお客様に提供しています。

また、法人向けのセキュリティサービスを提供する「セキュリティソリューション事業」は、情報セキュリティ向上クラウドサービス Seculio (セキュリオ) をはじめとするクラウドサービスのご利用が急拡大しています。

今回は、Seculioの脆弱性診断を、スリーシェイクさんにお願いさせていただきました。

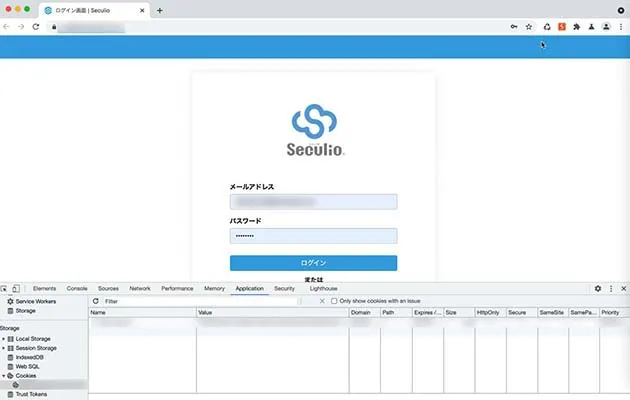

Seculioについてお教えください

Seculioは、企業や組織の従業員が情報セキュリティに関する理解を高めることを目的とした、820社、6万人超の導入実績を有する情報セキュリティ特化型のクラウドサービスです。導入社数は820社、ユーザー実績は61,500名に上ります。主要機能のeラーニングでは、40種類以上の情報セキュリティ教材を利用可能で、受講後の採点や集計も自動化されることで、ご担当者様の負担を少なくしています。

また、「eラーニング」のみならず、「標的型攻撃メール訓練」「インシデント管理」「情報資産管理台帳」「内部監査」などの機能を10以上有しています。

今回、Sreake Securityの脆弱性診断を利用された理由は何ですか

3点あります。

1点目は、外部からの攻撃に対する懸念です。

Seculioではこれまで、セキュリティ事故が発生したことはありません。しかし、前回の脆弱性診断から期間が経過しており、この間に多数の機能追加を行ったこと、サービスのアーキテクチャを変更する必要があったことが懸念となっていました。また、テレワークの普及によりSeculioを利用する企業が急拡大しており、利用者様の安全を守る上でも、脆弱性診断は急務でした。

2点目は、開発体制における懸念です。

Seculioは、当社と協力会社の2社で開発を行っています。両社ともセキュリティに関しては最大限の注意を払い開発を行っていますが、脆弱性対策に特化したセキュリティエンジニアが在籍していません。このため、両社の開発チームのエンジニアの能力にセキュリティ面を依存している点が懸念となっていました。

3点目は、当社はスリーシェイクさんのSreake Securityの代理店となっている点です。

お客様に提供するサービスであれば、まずは自社で受けてみる必要があると考えました。また、Sreake Securityチームには、優秀なセキュリティエンジニアが多数在籍していることは、以前より知っておりました。

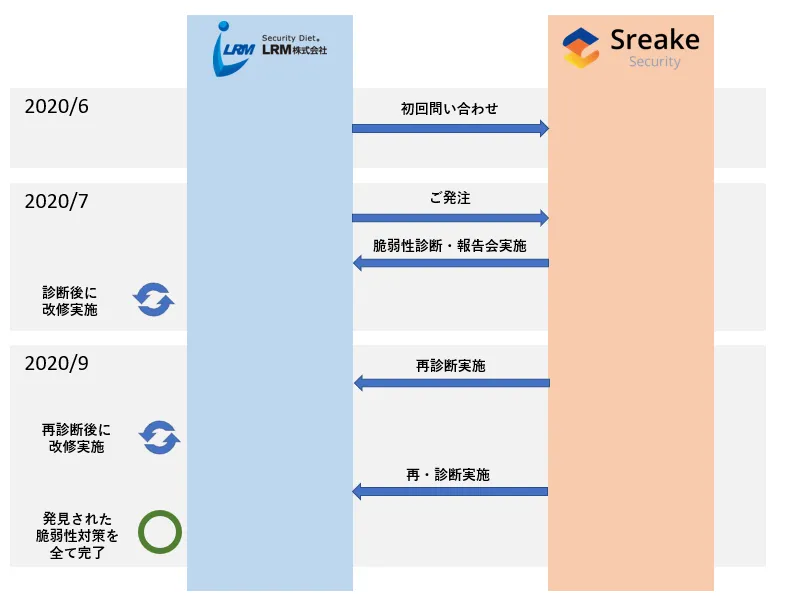

診断後、セキュリティ対策を行った後に、再診断を実施

脆弱性診断はどのような内容を実施されましたか

「Webアプリ」「ソースコード」「ビジネスロジック」の診断を含む、「アドバンス診断」を利用しました。当社からは2021年7月上旬に正式に依頼し、診断自体は2週間ほどで実施が完了しました。

なおスリーシェイクさんからは、担当のセキュリティエンジニア1名、ならびにバックのセキュリティエンジニア1名、合計2名体制で診断に当たっていただきました。

診断中はどのようにコミュニケーションを行いましたか

スリーシェイクさんとのコミュニケーションは、診断前後を含めて Slack を活用しておりました。

診断前では、診断環境へのアクセス確認等を Slack 経由で行っております。(認証やWAFの無効化を接続元IPアドレスで制御しているため)

診断中は、当社からセキュリティ関連の質問を多数 Slack 経由でしておりましたが、いずれも短時間で回答いただけており、スムーズなコミュニケーションが行えていたと感じております。

また、診断後の報告会はテレワーク実施中のため、Zoomで行っていただきました。

診断内容はいかがでしたか

Seculioのセキュリティに直結することなので、詳しくはお伝えできませんが、改修すべき点を複数発見できました。PDFファイルに脆弱性をまとめていただき、それを上から順に解説いただきました。また、一部の指摘事項に関しては動画を使って解説を頂いたので、非常によくわかりました。

診断後はどのような対策を行いましたか

頂いた報告書をもとに、各機能の担当者ならび協力会社を含め対応方法を協議しました。そして、一時的に脆弱性対策の優先順位を上げ、優先度が高いものから順番に改修対応を行いました。

そして、改修実施後に脆弱性の再診断を2度お願いしました。この再診断を経て、発見頂いた脆弱性への対応を完了しております。

「エンジニアリングのレベルが上がった」アドバイスも

当社の脆弱性診断の技術レベルはいかがでしたか

大変高いと感じました。

「こういう攻撃手法があり、これに対する対策としては、このような点を意識しておく必要がある」という点も詳しく解説いただきました。「ぜひ、現場のエンジニアを同席させたかったな」と思ったほどです。

今回は、脆弱性診断サービスのうち「アドバンス診断」を利用し、ソースコードの診断も行っていただいたのですが、「安全性を高めるために、このような書き方がよい」といった指摘を多数いただきました。また、当社からの質問に対しても、担当のセキュリティエンジニアさんが丁寧に回答してくださり安心感がありました。

この他には、「サービス構築における推奨のライブラリ」を紹介頂いたり、「すぐに攻撃されたことがわかるログの出し方」や「サービス設計」に関するアドバイスを頂きました。これらのアドバイスを改修に反映できたことで、当社のエンジニアリングのレベルが上がったと感じています。

どのような企業にSreake Securityの脆弱性診断をお薦めできますか

以下のいずれかに該当する企業であれば、お薦めできます。

- 内製でサービスを開発している企業

- サービス開発の一部(または全体)を協力会社に委託している企業

- 専任のセキュリティエンジニアが在籍していない企業

- 見様見真似で脆弱性対策を行っているが、一度ちゃんとした診断を受けセキュリティレベルを高めたい企業

当社では、少なくとも年に1度はSreake Securityの脆弱性診断を実施継続しようと考えております。

Sreake Security(現Securify脆弱性診断サービス)の事例となります