サブドメイン・テイクオーバー(Subdomain Takeover)とは?

サブドメイン・テイクオーバー(Subdomain Takeover)とは?

サブドメイン・テイクオーバー(Subdomain Takeover)とは、CDN(Content Delivery Network)サービスやWebサービスの利用開始時に設定したサブドメインのDNS設定がサービスの利用終了後も残ったままになっていることを利用して、該当ドメイン名の管理権限を持たない攻撃者が、そのサブドメインを乗っ取る攻撃手法のことを指します。

サブドメイン・テイクオーバー(Subdomain Takeover)攻撃の仕組み

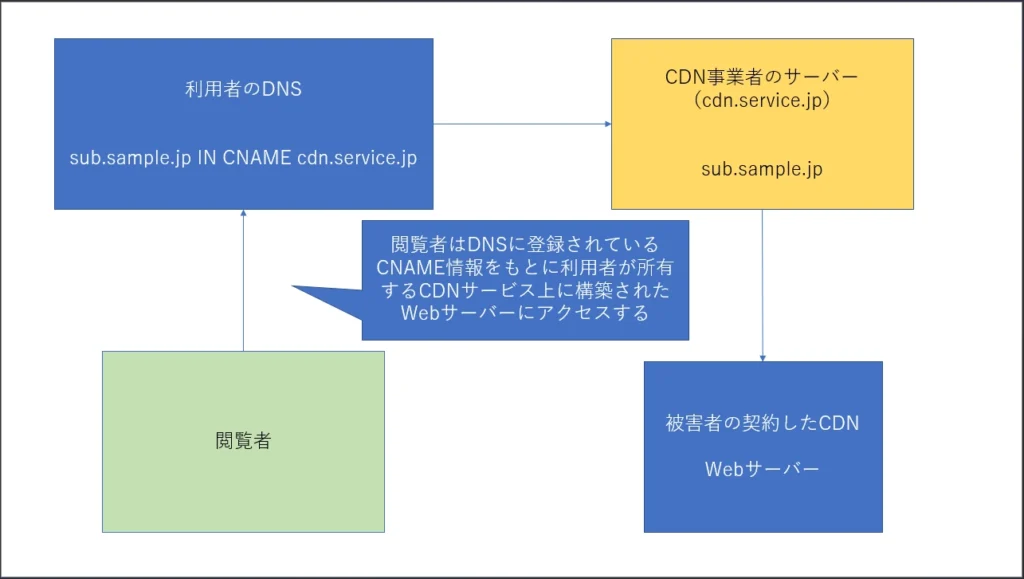

以下はCDNサービスを契約してWebサービスを提供している例です。

サブドメイン・テイクオーバー(Subdomain Takeover)攻撃の概要1

本来、Webサービスが終了した場合、CDN事業者に対して契約していたサーバ事業者はサブドメインを含むCDN情報の削除を依頼しなければなりませんが、ドメイン情報は削除しても、そのサブドメインの情報(CNAME)の消し忘れが発生することがあります。

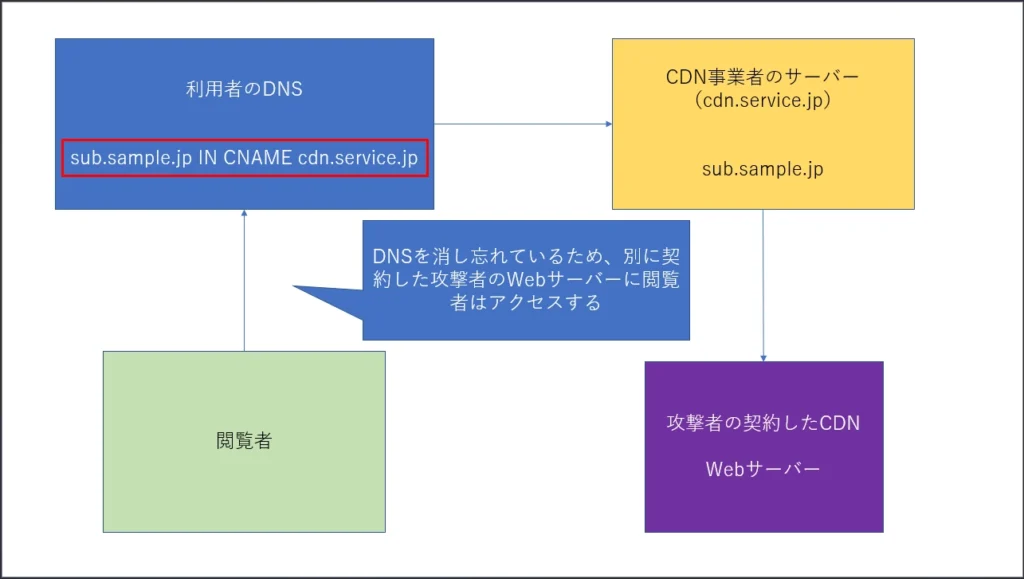

サブドメイン・テイクオーバー(Subdomain Takeover)攻撃の概要2

このような状況を狙って攻撃者は、消し忘れたCNAMEを上書きするように罠サイトを設置することで攻撃が成立します。

サブドメイン・テイクオーバー(Subdomain Takeover)が起こる原因

前述した通りサブドメイン・テイクオーバー(Subdomain Takeover)はDNSに設定したAレコードやCNAMEレコードの消し忘れが原因で発生します。また、この際の消し忘れで設定されているサブドメイン情報を攻撃者が取得できた場合に実害性を帯びます。

サブドメイン・テイクオーバー(Subdomain Takeover)攻撃への対策手法

忘れがちになりますが、Webサービス終了時に不要なDNSレコードはすべて削除します。不要なDNSレコードを削除することで不正なドメイン名の乗っ取りを防止することができます。

まずは手軽にツールで脆弱性診断

上述の対策手法が重要となる一方で、脆弱性が混入されていないかを検知する事も重要となります。そのためには脆弱性診断を受診する必要があり、コードインジェクションの脆弱性についても脆弱性診断を通じて発見する事が出来ます。

脆弱性診断とは何かについて詳しく知りたい⽅は脆弱性診断とは(エンジニア向け)と脆弱性診断とは(⾮エンジニア向け)もぜひご参照ください。

脆弱性診断ツール「Securify Scan」では、コードインジェクションの脆弱性検知も対応しております。脆弱性検知やセキュリティレベルを強化したい企業様はぜひ弊社の脆弱性診断ツール「Securify Scan」を活用ください。

無償でのトライアル実施も行っておりますので、お気軽にお問い合わせください。