Log4jの脆弱性にIntigritiがどう対応したか

バグバウンティとはなにか、脆弱性診断の種別などについて詳しく知りたい方は脆弱性診断とは(⾮エンジニア向け)もしくは脆弱性診断とは(エンジニア向け)もぜひご参照ください。

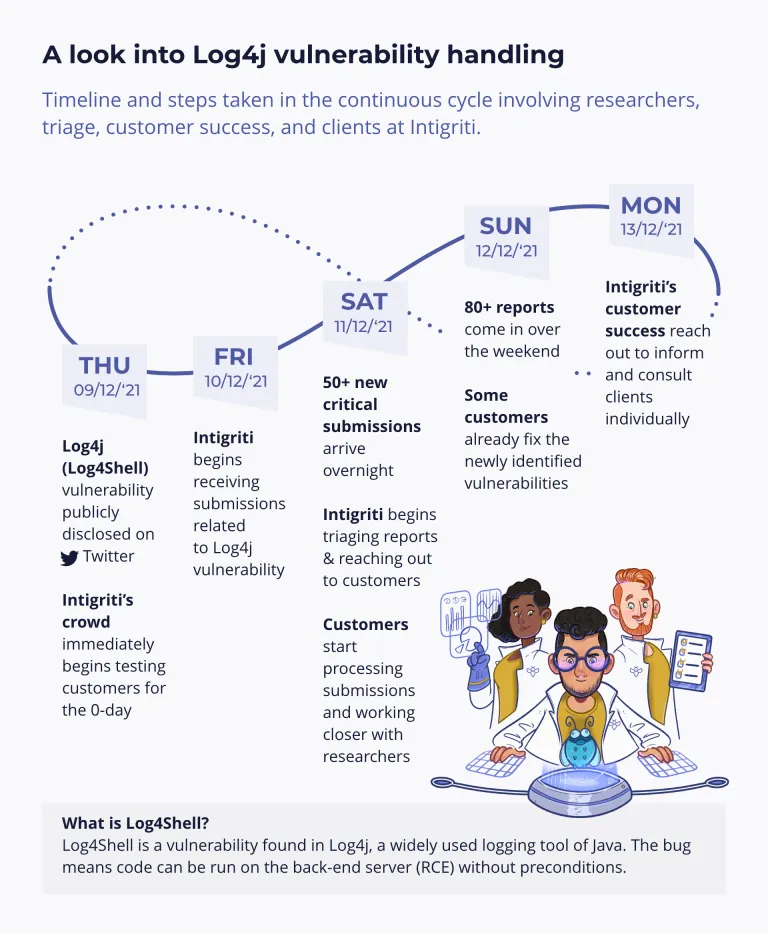

今回は、Log4Shell(Log4jの脆弱性)のようなゼロデイ脆弱性の公開が起こった際にクラウドセキュリティプラットフォームがどのようなサポートと保証を与えるのかについて紹介していきます。

2021年12月10日にJavaベースのロギングライブラリLog4jにゼロデイ脆弱性(Log4shell)の情報が公開されました。

バグバウンティプラットフォームであるIntigritiでは、この脆弱性の重大性と影響を考慮し、利用者のインフラが危険にさらされないように迅速に行動する必要があると判断しました。

Intigritiがゼロデイ脆弱性に関連する80件のレポートを評価した結果、そのほとんどのレポートから今回の脆弱性が高い深刻度であることが判断できました。

以下では、利用者ができるだけ早くパッチを適用できるよう、Intigritiが取った措置について詳しく説明します。

Log4jの脆弱性:何が起こったのか?

2021年12月10日、Heartbleed、Shellshockバグ以来の深刻な脆弱性がCVE-2021-44228としてインターネット上に公開されました。Log4jの脆弱性は、攻撃者がリモートサーバー上で悪意のあるコードを実行できる重要なRCEとしてリストアップされています。JavaとLog4jは広く使用されているため、この脆弱性は世界中のインフラの大部分に影響を与える可能性があります。

バグハンターは、この脆弱性の攻撃対象領域を特定するために、膨大な労力を費やしています。Log4j の影響を受けるバージョンの社内開発アプリケーションをマッピングするのは簡単ですが、多くの企業は、サードパーティのソフトウェア(あるいは、脆弱な Log4j ライブラリを密かに実行するソフトウェアやハードウェアアプライアンス)も実行しており、これらのソフトウェアは、ベンダーに依存しています。

このため、この脆弱性の追跡は困難になります。

システムを守るために、あなたの組織は今何をすべきなのか?

●Intigritiからのメッセージ

IntigritiのCEOであるStijn Jansは、次のように語っています。

「まず最初に、IntigritiのプラットフォームはJava技術に基づいて開発されておらず、社内調査の結果、log4jの脆弱性の影響を受けていないことを保証したいと思います。ユーザ企業にパッチを適用していただき、修正対応が完了してから、Intigritiのプログラムを活用して、ユーザー企業とバグハンターの両方に期待できる明確なブリーフィングをプログラムに入れることで、バグハンターに修正とすべての資産のチェックを促してください。

Intigritiサポートでは、ユーザーの状況に合った適切な文言でプログラムを更新するお手伝いをします。また、Intigritiがお手伝いできると思われる追加サポートが必要な場合は、遠慮なくチームにお声掛けください。この1週間はIntigritiにとって非常に厳しい1週間でしたが、いかなる場合でもお手伝いできることを知っていただきたいと思います。

●導入していない企業様へ

バグバウンティプログラムを導入していない場合は、バグバウンティのセキュリティ専門家との面談を予約し、時々の抜き打ちテストから継続的なテストに移行する方法を検討してください。

クラウドセキュリティプラットフォームと新たなセキュリティの脆弱性。どのように役立つか

世界中の多くのアプリケーションに適用される新しいセキュリティ脆弱性が出現した場合、バグバウンティプラットフォームを利用するメリットの1つは、自分の組織が影響を受けるかどうかを迅速に知ることができることです。これは、バグバウンティに参加しているバグハンターが、公開された技術をすぐにコピーして、同じ問題を自社に最初に開示し、報酬を獲得しようとするためです。これは、悪意のあるハッカーが同じことをするかもしれないような場合に、組織にとって本当に安心できることになります。

Intigritiでは、バグハンターからの報告だけではありません。前述のように、IntigritiはLog4jの対応に関して企業がリスクを最小化するための関連サポートと情報提供を実施しています。

従来のテスト手法では、対応不可能なのか

Log4j の公開のような出来事は、継続的なセキュリティテストが重要である理由です。この新しいゼロデイ脆弱性の出現にもかかわらず、ペンテスターは、この情報を以前の顧客に警告したり、追加のチェックを実行したりする責任を負いません。その結果、組織は、次のペネトレーションテストまで、この重要な脆弱性のリスクにさらされていることに気付かないかもしれません。

Log4jの脆弱性の場合、Log4j がどこで(攻撃対象範囲、サードパーティベンダー、クラウドソフトウェアなど)、どのように使用されているかが必ずしも明確でないため、このバグに対するテストだけでは特に困難です。

しかし、バグバウンティを実施することで、企業は、何千人ものセキュリティ専門家による最新のサイバー脅威に対するテストを継続的に受けているという保証を得ることができます。

ペネトレーションテストとは異なり、企業はセキュリティ・テストに費やした時間ではなく、対象範囲内の脆弱性レポートに対してのみ報酬を支払います、これは悪意のあるハッカーが脆弱性を先に発見した場合の潜在的な費用とブランドへのダメージと比較しても、はるかに少ないと言えます。

ゼロデイにバグバウンティを支払うべきか?

Intigritiのユーザーには、ゼロデイ脆弱性に対して14日間のクールダウン期間を設けています。クールダウン期間では、この期間中にプラットフォームを通じて送信された投稿は、自動的に報奨金の対象にはなりません。これにより、バグバウンティプログラムを導入する前に、状況を確認することができます。バグハンターは、バグバウンティプログラムに脆弱性を提出することが可能であり、バグハンターの裁量でボーナスを受け取ることができます。

出典:Intigriti

How Intigriti responded to the Log4j vulnerability

———————————————

バグバウンティプログラムを活用してみる

スリーシェイクは欧州を代表するバグバウンティプラットフォームを提供するIntigritiと世界で初めて提携。高い技術力を持ったスリーシェイクのセキュリティエンジニアが、専門的なトリアージ・英語でのコミュニケーションなどの運用を代行。セキュリティ領域の専門家がいない、社内のリソースをかけられない企業もバグバウンティプログラムを活用できます。

4万人のバグハンターによる世界レベルでのセキュリティ・サービス品質を実現!

バグバウンティに興味がある方は、お問い合わせ詳細へ記載の上、お気軽にご連絡ください。